WP Mail SMTP als Spam Schleuder? How to fix it.

Warum Ihre WordPress-E-Mails im Spam landen (+ So beheben Sie das Problem)

Sie fragen sich, wie Sie verhindern können, dass WordPress-E-Mails im Spam landen? Befolgen Sie einfach diese Schritte:

In diesem Artikel

- 1. Fehlerbehebung bei WordPress-E-Mails, die im Spam landen

- Befindet sich Ihr Server auf einer Spam-Blacklist?

- So erkennen Sie, ob Ihre E-Mails im Spam landen

- Werden einige WordPress-E-Mails im Spam landen, andere jedoch nicht?

- Senden Sie Bilder oder Anhänge?

- Verwenden Sie eine ungewöhnliche TLD?

- Ist Ihre E-Mail-Liste veraltet?

- WordPress-E-Mails landen immer noch im Spam?

- 2. Installieren Sie das WP Mail SMTP-Plugin

- 3. Wählen Sie einen E-Mail-Anbieter für WordPress

- 4. Legen Sie den Absendernamen und die Absender-E-Mail in WordPress fest

- 5. Smart Routing einrichten (optional)

- 6. Richten Sie Ihr E-Mail-DNS ein

Schauen wir uns zunächst einige häufig auftretende Probleme genauer an.

1. Fehlerbehebung bei WordPress-E-Mails, die im Spam landen

Wenn Sie sich fragen, warum die E-Mails Ihrer Website im Spam landen (oder verschwinden), führen Sie zunächst die folgenden Schritte zur Fehlerbehebung durch.

Befindet sich Ihr Server auf einer Spam-Blacklist?

Wenn Ihr Server auf der schwarzen Liste steht, bedeutet das, dass er in der Vergangenheit wegen Spam markiert wurde. Das bedeutet, dass Ihre E-Mails nicht vertrauenswürdig sind.

Dies ist ein häufiges Problem beim Shared Hosting. Wenn nur ein Kunde wegen Spam auf die schwarze Liste gesetzt wird, haben alle anderen Kunden auf demselben Server Probleme beim Senden von E-Mails.

Dies kann auch passieren, wenn Ihre Website mit Malware infiziert ist oder ein Hacker Ihren Server als E-Mail-Relay nutzt.

So erkennen Sie, ob Ihre E-Mails im Spam landen

Wenn Sie überprüfen möchten, ob Ihre E-Mails im Spam landen, können Sie prüfen, ob Sie auf einer Spam-Blacklist stehen.

Testen Sie dazu die IP-Adresse Ihres Servers mit dem Blacklists-Checker von MXToolbox . Klicken Sie einfach auf „Blacklist Check“ , um über 100 Blacklists gleichzeitig zu scannen.

Wenn Sie feststellen, dass Sie auf einer schwarzen Liste stehen, wenden Sie sich an Ihren Host und bitten Sie ihn, Sie auf einen anderen Server zu verschieben.

Werden einige WordPress-E-Mails im Spam landen, andere jedoch nicht?

Manchmal werden Sie feststellen, dass E-Mails für einen Empfänger im Spam landen, andere sie jedoch problemlos empfangen können.

Dies kommt sehr häufig bei Empfängern vor, die AOL, Yahoo oder Gmail verwenden. Diese Anbieter neigen dazu, deutlich strengere Spam-Prüfungen durchzuführen. Yahoo kann beispielsweise jede E-Mail von einer Domain ohne DMARC-Eintrag ablehnen.

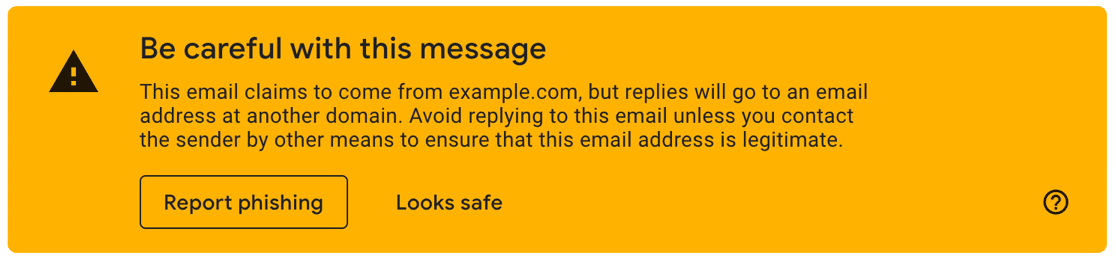

Gmail zeigt möglicherweise auch die Warnung „ Seien Sie vorsichtig mit dieser Nachricht an “ an, wenn in Ihren E-Mail-Headern etwas Ungewöhnliches festgestellt wird.

Normalerweise können Sie dieses Problem beheben, indem Sie Ihre DNS-Einträge überprüfen , worauf wir später im Tutorial eingehen.

Wenn jedoch nur eine Person Ihre E-Mails nicht erhält, sollten Sie auch überprüfen, ob diese Ihre vorherigen E-Mails nicht als Spam markiert hat. In diesem Fall sollten Sie sich an Ihren E-Mail-Dienstanbieter wenden und fragen, ob Sie diese Person aus der Unterdrückungsliste entfernen können.

Senden Sie Bilder oder Anhänge?

Jede E-Mail, die Sie senden, hat einen Spam-Score, und das Einfügen von Bildern oder Anhängen erhöht diesen Score.

Obwohl Sie in WordPress E-Mails mit Anhängen versenden können , spielt die Größe der Anhänge eine Rolle. Mehrere Anhänge können dazu führen, dass Ihr E-Mail-Inhalt noch mehr als Spam aussieht.

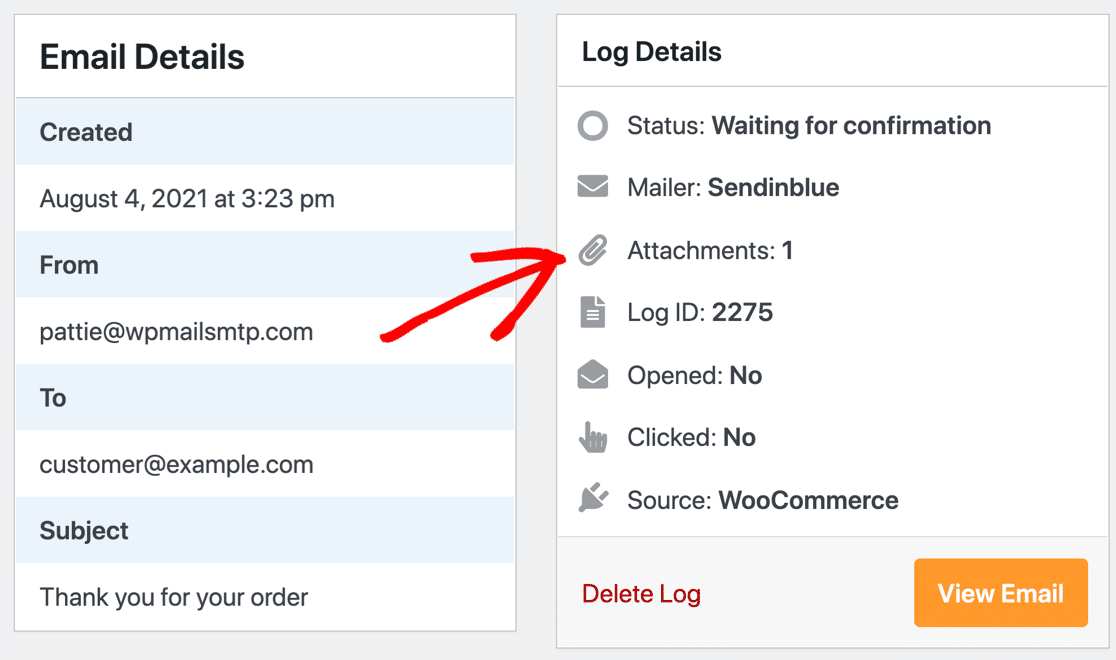

Sie sind sich nicht sicher, ob das auf Sie zutrifft? Wenn Sie bereits über WP Mail SMTP Pro verfügen , wird die Anzahl der Anhänge im E-Mail-Protokoll angezeigt.

Darüber hinaus können große Bilder oder Anhänge dazu führen, dass E-Mails aufgrund der vom Postfach des Absenders oder Empfängers festgelegten Sendebeschränkungen fehlschlagen. Mit WP Mail SMTP können Sie gesendete Anhänge speichern, um den Verlust wichtiger Dateien zu vermeiden.

Verwenden Sie eine ungewöhnliche TLD?

Spam-Scores werden anhand einer Reihe von Faktoren berechnet, und die Top-Level-Domain (TLD) kann einer davon sein.

Die Top-Level-Domain ist der Teil der Domain nach dem letzten Punkt.

Laut Spamhaus gehören zu den am häufigsten von Spammern missbrauchten TLDs: .work, .shop, Und .biz. (Dies sind alles gTLDs, was bedeutet, dass sie nicht zu einem bestimmten geografischen Standort gehören.)

Durch die Verwendung einer nicht-traditionellen gTLD werden Sie nicht unbedingt als Spammer eingestuft. Wenn Ihre E-Mails jedoch bereits Spamfilter auslösen und den Spam-Score Ihrer E-Mails erhöhen, kann der Besitz einer dieser gTLDs dazu führen, dass Sie einen höheren Spam-Score erreichen.

Dies ist einer der Gründe, warum WPBeginner die Verwendung einer traditionellen TLD wie empfiehlt .combei der Auswahl des besten Domainnamens .

Ist Ihre E-Mail-Liste veraltet?

Ein weiterer Grund, der Ihren Spam-Score erhöhen und die Reputation Ihrer Domain beeinträchtigen kann, ist eine veraltete E-Mail-Liste.

Die E-Mail-Adressen in Ihrer E-Mail-Liste werden möglicherweise nicht mehr von Ihren Abonnenten verwendet. Oder einige Personen auf Ihrer Liste möchten möglicherweise einfach keine E-Mails mehr von Ihnen erhalten.

Wie dem auch sei: Wenn Ihre E-Mails ständig von Personen auf Ihrer Liste ungeöffnet bleiben, besteht die Gefahr, dass Sie als Spam gekennzeichnet werden.

Es ist eine gute Idee, Ihren Abonnenten hin und wieder eine Check-in-E-Mail zu senden. Auf diese Weise können Sie bestätigen, ob sie weiterhin an Ihrem Newsletter interessiert sind und ob ihre E-Mail-Adressen aktiv sind.

Anschließend können Sie inaktive Abonnenten entfernen und Ihre E-Mail-Liste bereinigen, um eine hohe Domänenreputation aufrechtzuerhalten und zu vermeiden, als Spam markiert zu werden.

Stellen Sie außerdem sicher, dass Ihre Abonnenten jederzeit eine einfache Möglichkeit haben, sich von Ihrem Newsletter abzumelden. Sie können beispielsweise einfach am Ende Ihrer E-Mail einen Abmeldelink hinzufügen.

WordPress-E-Mails landen immer noch im Spam?

Wenn keines dieser Probleme auf Sie zutrifft, liegt das Problem wahrscheinlich einfach an der fehlenden Authentifizierung. Wir können das mit WP Mail SMTP beheben. Diese Lösung funktioniert für alle auf Ihrer Website installierten Plugins, die E-Mails versenden.

Unabhängig davon, ob WooCommerce-E-Mails im Spam landen oder ein anderes WordPress-Plugin, sollte WP Mail SMTP dabei helfen, Ihre Zustellbarkeitsprobleme ein für alle Mal zu beheben.

2. Installieren Sie das WP Mail SMTP-Plugin

WP Mail SMTP ist das beste SMTP-Plugin für WordPress. Es unterstützt kostenlose und Premium-E-Mail-Anbieter, die Ihre WordPress-E-Mail-Probleme lösen.

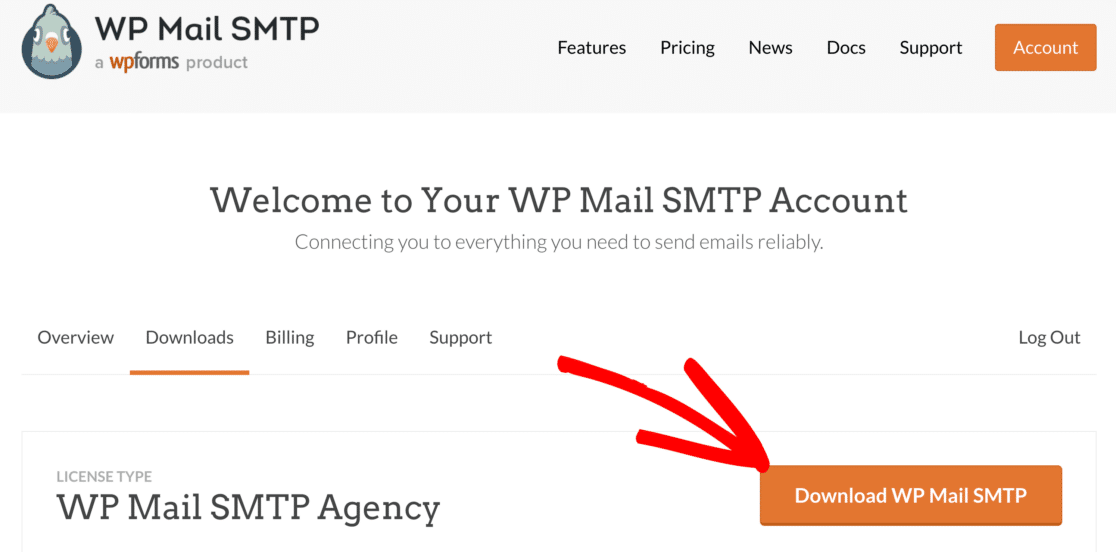

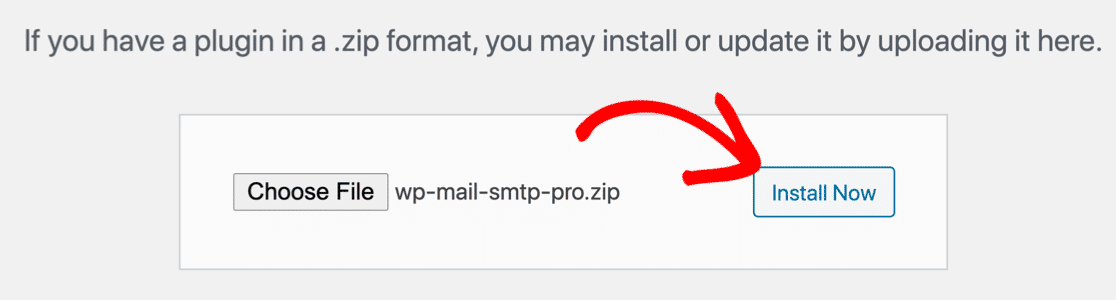

Um das Plugin herunterzuladen, gehen Sie zur WP Mail SMTP- Website und melden Sie sich bei Ihrem Konto an. Wechseln Sie zur Registerkarte „Downloads“ , um die neueste Version der Plugin-Datei herunterzuladen.

Gehen Sie zu Ihrer Website und melden Sie sich beim WordPress-Dashboard an. Navigieren Sie nun zur Plugins-Seite und laden Sie die ZIP-Datei hoch, die Sie gerade heruntergeladen haben, um sie zu installieren.

Sobald das Plugin installiert ist, müssen Sie es unbedingt aktivieren. Sobald Sie dies tun, wird der Setup-Assistent des Plugins in Ihrem Browser gestartet.

Es ist wichtig, den gesamten Setup-Assistenten abzuschließen, um das Problem zu beheben. Denken Sie daran: Wenn Sie das Plugin installieren und es nicht einrichten, hat es keine Auswirkungen.

Brauche Hilfe?

Unsere Elite-Lizenz beinhaltet das White Glove Setup für WP Mail SMTP.

3. Wählen Sie einen E-Mail-Anbieter für WordPress

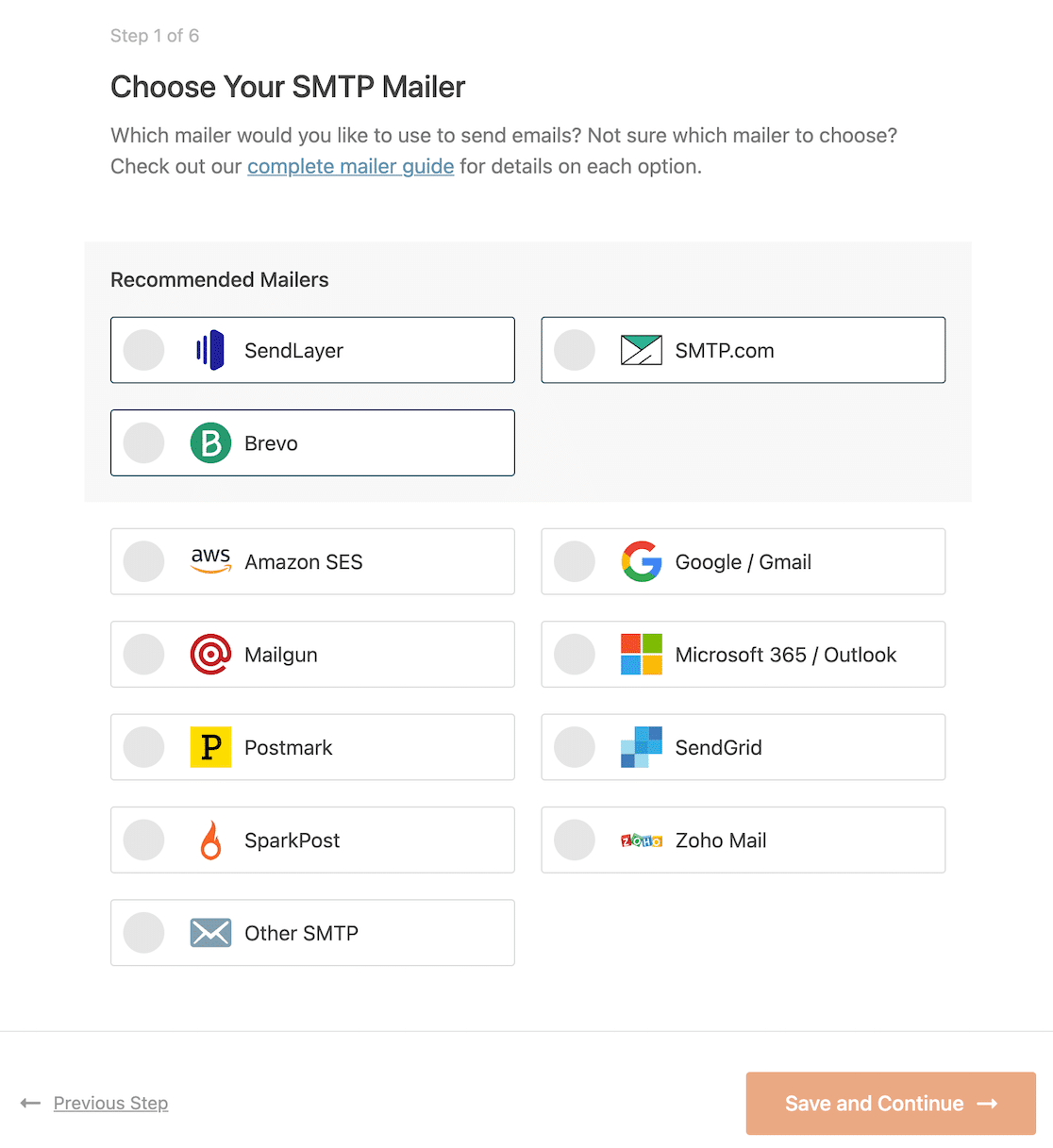

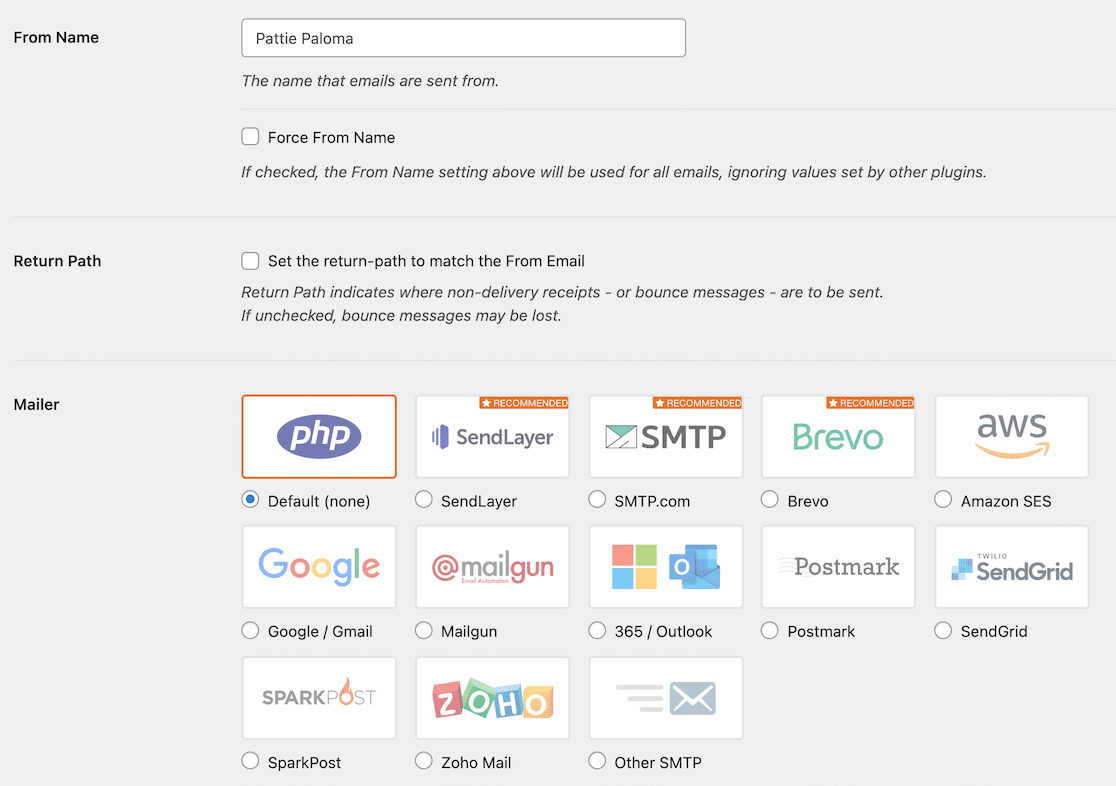

In diesem Schritt wählen wir den E-Mail-Anbieter aus, der Ihre WordPress-E-Mails zustellt.

Klicken Sie im ersten Bildschirm des Assistenten auf die Schaltfläche „Los geht’s“ , um zu beginnen.

WP Mail SMTP zeigt eine Liste der unterstützten Mailer-Dienste an.

Jeder dieser E-Mail-Anbieter hilft dabei, zu verhindern, dass Ihre WordPress-E-Mails im Spam landen. Sie haben jedoch alle unterschiedliche Sendelimits und Zulagen für Anhänge.

Darüber hinaus sind einige einfacher einzurichten als andere.

Wenn Sie einen zuverlässigen, professionellen und erschwinglichen Service wünschen, empfehlen wir SendLayer , SMTP.com oder Brevo (ehemals Sendinblue). Hierbei handelt es sich um Transaktions-E-Mail-Anbieter , das heißt, sie sind für die Verarbeitung einer großen Anzahl automatisierter Benachrichtigungs-E-Mails ausgelegt.

Im Vergleich zu Gmail oder Outlook sind sie auch einfach einzurichten.

Nachdem Sie Ihren E-Mail-Anbieter ausgewählt haben, klicken Sie auf den Link unten, um die entsprechende Dokumentation zu öffnen. Wir haben für jeden Mailer eine vollständige Anleitung erstellt, damit Sie Ihre WordPress-Site ganz einfach verbinden können:

| Mailer in allen Ausführungen erhältlich | Mailer in WP Mail SMTP Pro |

|---|---|

| SendLayer | Amazon SES |

| SMTP.com | Microsoft 365 / Outlook.com |

| Kurz | Zoho Mail |

| Google Workspace / Gmail | |

| Postpistole | |

| Stempel | |

| SendGrid | |

| SparkPost | |

| Anderes SMTP |

Sobald Sie fertig sind, können Sie mit dem Assistenten fortfahren.

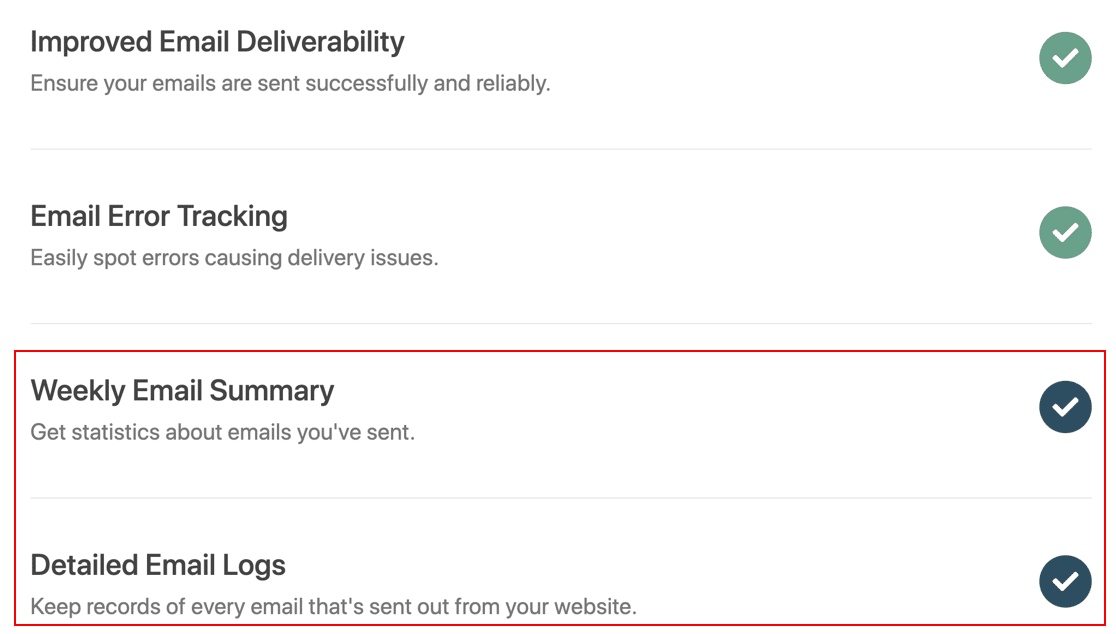

Wenn Sie über eine Pro-Lizenz zu aktivieren . die detaillierten E-Mail-Protokolle und die wöchentliche E-Mail-Zusammenfassung verfügen, empfehlen wir Ihnen dringend, im letzten Schritt

Wenn Sie diese Funktionen aktivieren, schalten Sie eine Menge zusätzlicher Funktionen in WP Mail SMTP frei:

- Vollständige E-Mail-Protokollierung : Speichern Sie eine Kopie des Textkörpers jeder E-Mail zusammen mit den Kopfzeilen

- Öffnungs- und Klickverfolgung : Sehen Sie sich Öffnungs- und Klickanalysen für Ihre WordPress-E-Mails an

- E-Mail-Anhänge speichern : Speichern Sie jeden von WordPress gesendeten Anhang

- E-Mail-Protokolle exportieren : Exportieren Sie Details gesendeter E-Mails und aller Anhänge

- Export im EML-Format : Speichern Sie eine vollständige Kopie einer gesendeten E-Mail und ihrer Anhänge

- E-Mail erneut senden : Senden Sie fehlgeschlagene E-Mails einzeln oder in großen Mengen erneut – ideal, wenn Sie die E-Mail zur Registrierung neuer Benutzer in WordPress erneut senden möchten

- Wöchentliche Updates : Erhalten Sie jeden Montag einen E-Mail-Bericht mit Ihren E-Mail-Zustellbarkeitsstatistiken , Öffnungsraten und Klickraten.

unserem Artikel zum Protokollieren von WordPress-E-Mails . Weitere Informationen finden Sie in

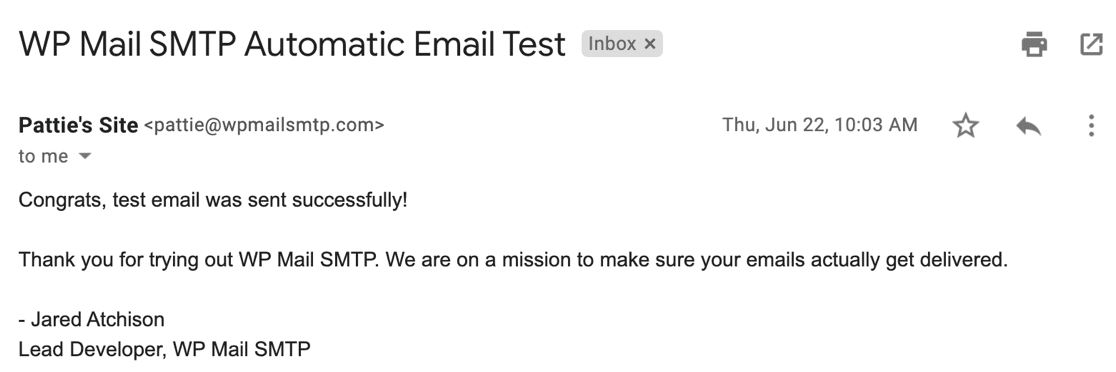

Und das ist es! WP Mail SMTP sendet eine automatische Test-E-Mail, damit Sie überprüfen können, ob alles funktioniert.

Sie werden feststellen, dass WP Mail SMTP Sie gefragt hat, ob Sie den Formularnamen erzwingen möchten. Werfen wir einen Blick darauf, was das bedeutet.

4. Legen Sie den Absendernamen und die Absender-E-Mail in WordPress fest

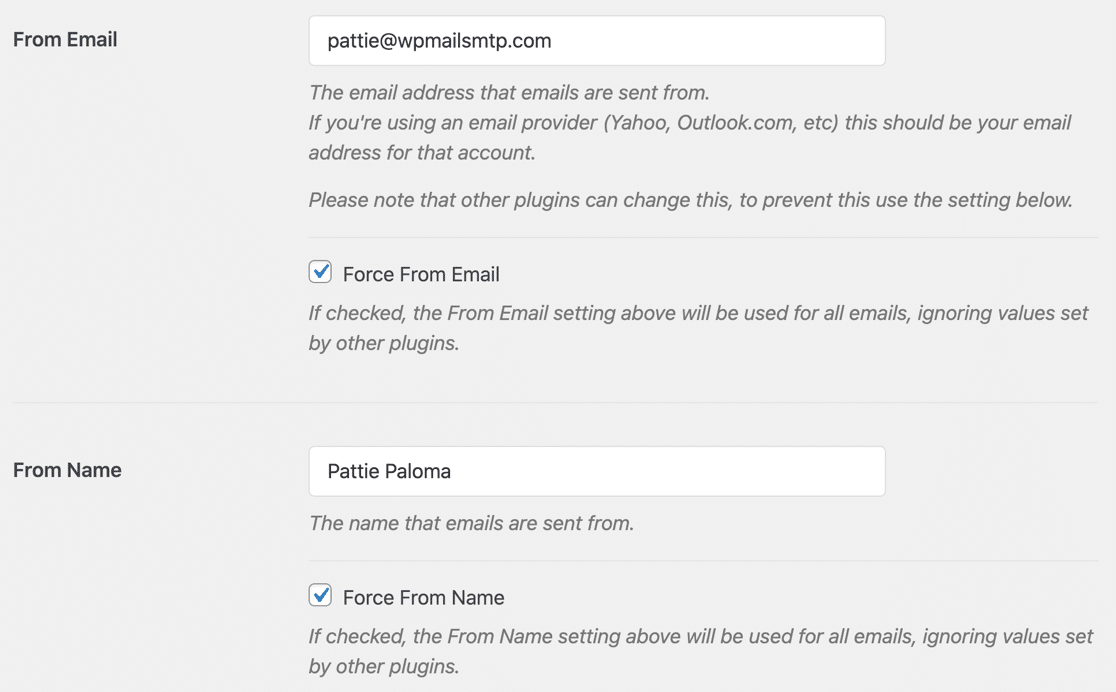

Der Absendername und die Absender-E-Mail sind wichtige Einstellungen beim Versenden von E-Mails von Ihrer WordPress-Website.

Der Absendername ist der Name des Absenders und die Absender-E-Mail ist die E-Mail-Adresse, von der die Warnung oder Benachrichtigung gesendet wird.

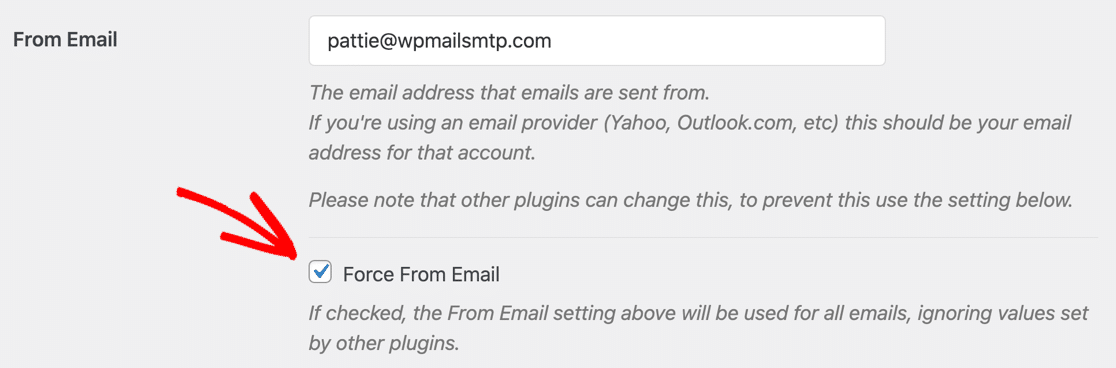

Die Absender-E-Mail ist hier die wichtige Einstellung. Es ist äußerst wichtig, dass die Absender-E-Mail korrekt eingerichtet ist, um zu verhindern, dass WordPress-E-Mails im Spam landen.

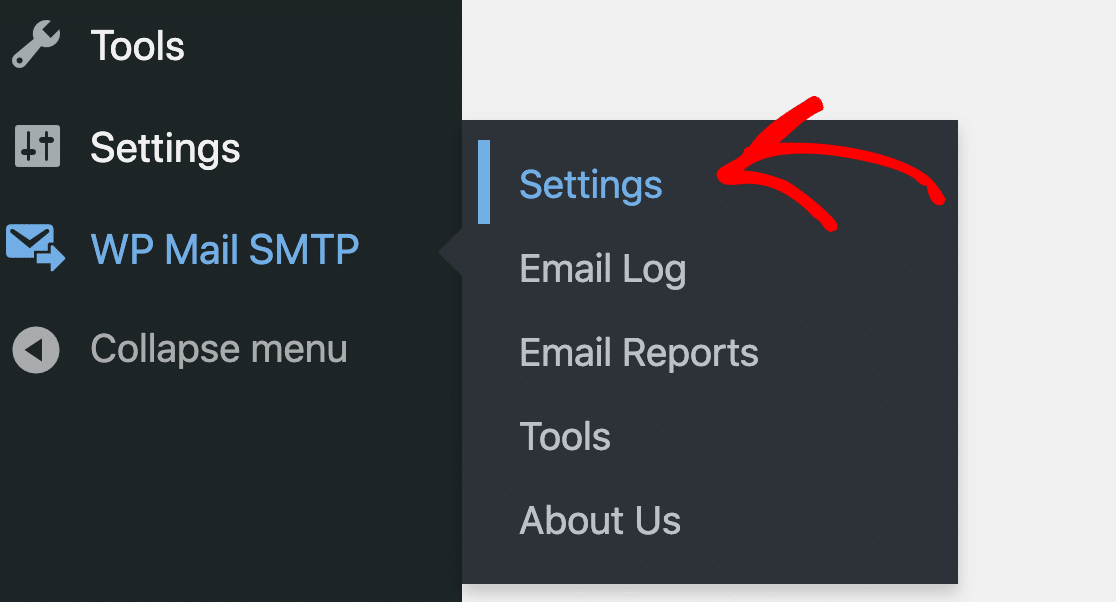

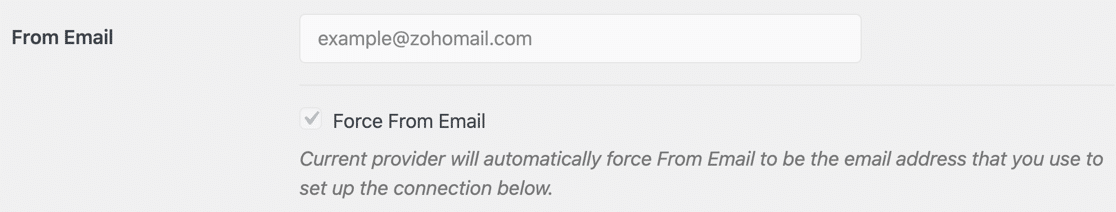

überprüfen Sie können Ihre Absender-E-Mail in WP Mail SMTP » Einstellungen .

eingeben Absender-E-Mail Bei einigen Mailprogrammen können Sie eine beliebige . In diesem Fall sollten Sie eine E-Mail-Adresse der Domäne verwenden, die Sie bei Ihrem E-Mail-Anbieter authentifiziert haben.

Zum Beispiel, wenn Sie sich authentifiziert haben example.comWenn Sie SendLayer einrichten, sollte Ihre E-Mail-Domäne ebenfalls mit enden example.com.

Wenn Sie dies auf Ihrer gesamten WordPress-Site erzwingen, können Sie sicher sein, dass alle Ihre E-Mails authentifiziert sind.

Wenn die Absender-E-Mail ausgegraut ist, können Sie sie nicht ändern.

Bei einigen E-Mail-Anbietern (einschließlich Zoho Mail ) können Sie nicht eine andere Absender-E-Mail-Adresse verwenden als die, die Sie bei der Einrichtung des Plugins authentifiziert haben. Deshalb haben wir diese Einstellung ausgegraut, um sicherzustellen, dass Ihre E-Mails nicht fehlschlagen.

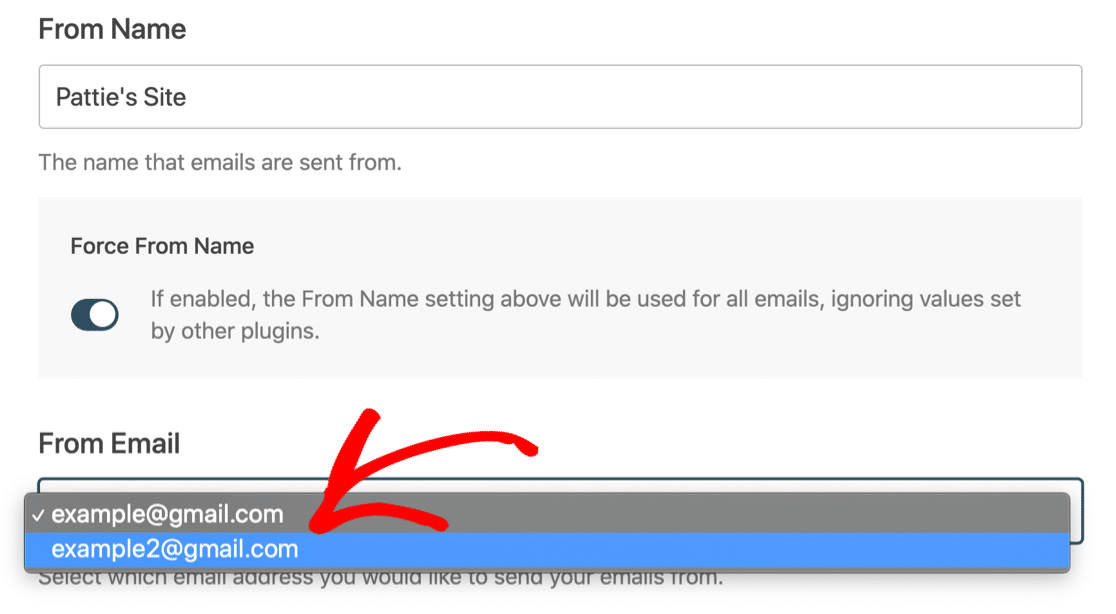

Wenn Sie Gmail oder Google Workspace verwenden, können Sie einen beliebigen Gmail-Alias verwenden, um E-Mails von WordPress aus zu senden . Ihre primäre Absender-E-Mail-Adresse auswählen können. In diesem Fall wird ein Dropdown-Menü angezeigt, in dem Sie beim Ausführen des Einrichtungsassistenten

Sie können jeden dieser Aliase verwenden, um E-Mails von WordPress aus zu versenden. Beachten Sie, dass der primäre Google-Alias als Absender-E-Mail verwendet wird , wenn Sie versuchen, eine E-Mail-Adresse zu verwenden, die in Ihrem Gmail-Konto nicht vorhanden ist.

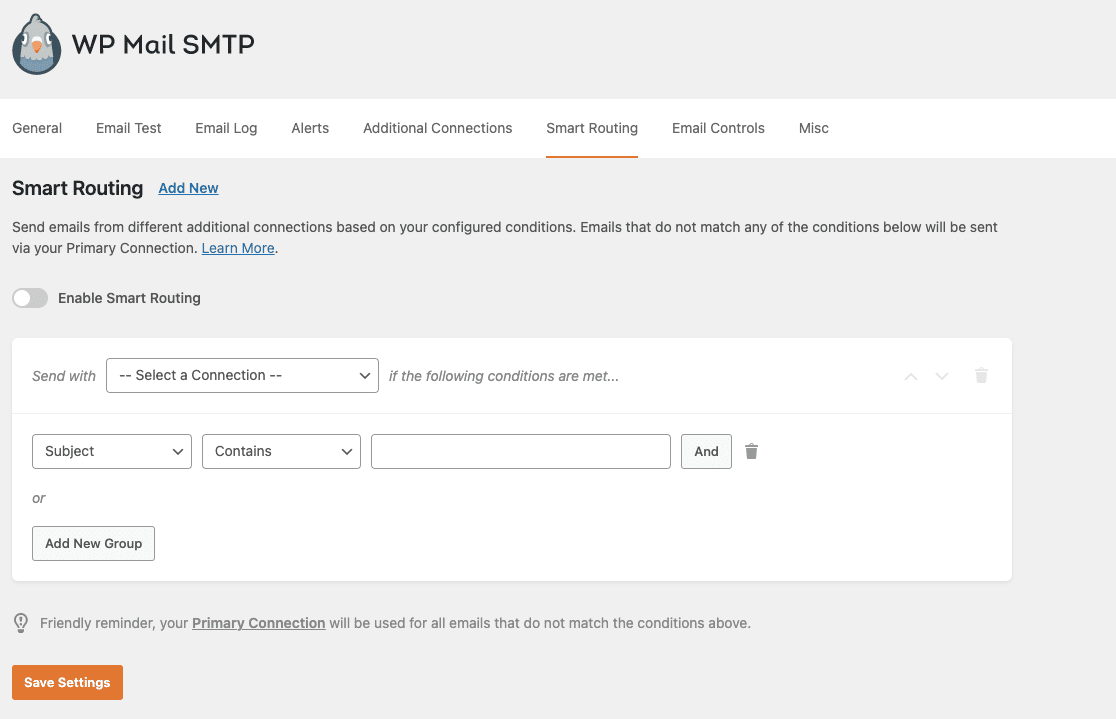

5. Smart Routing einrichten (optional)

Mit WP Mail SMTP Pro können Sie Smart Routing einrichten. Mit dieser Funktion können Sie unterschiedliche Mailer für unterschiedliche E-Mail-Typen verwenden.

Dies kann die Zustellbarkeit von E-Mails verbessern, da bestimmte Mailer für unterschiedliche E-Mail-Typen am besten geeignet sind. Beispielsweise wird häufig empfohlen, für E-Commerce-Bestellbenachrichtigungen einen Transaktionsmailer zu verwenden.

Wenn Sie den richtigen Mailer für die Art der E-Mails auswählen, die Sie versenden möchten, können Sie verhindern, dass Ihre E-Mails im Spam landen.

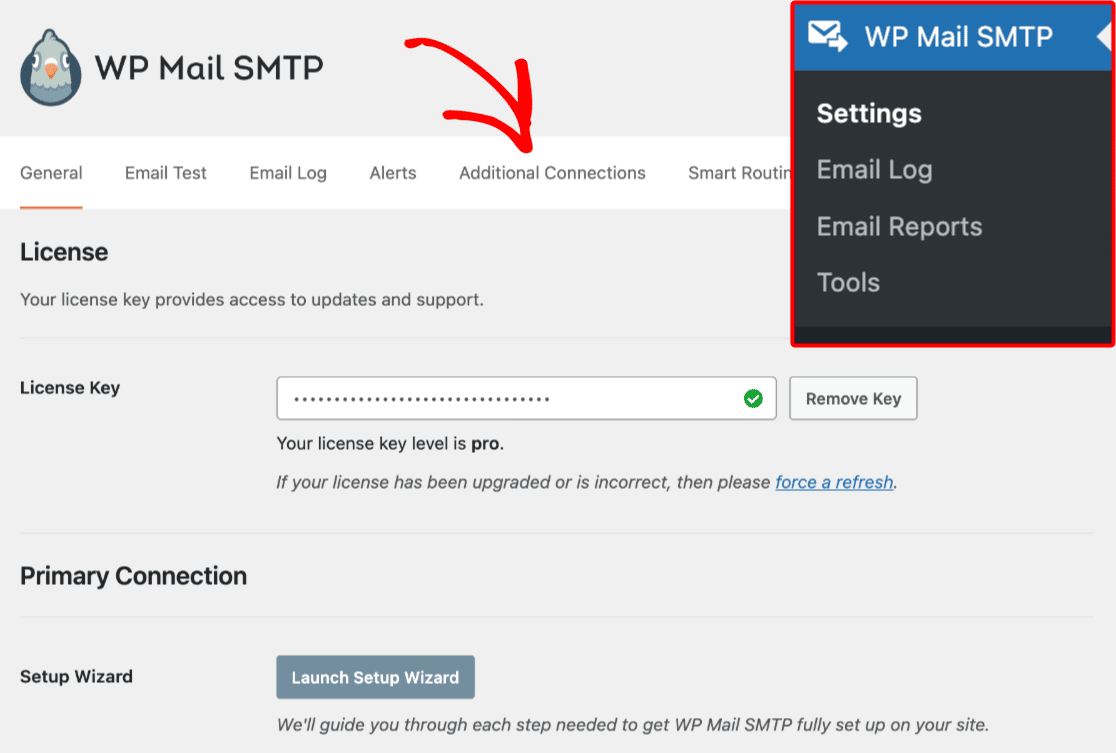

Um Smart Routing einzurichten, müssen Sie zunächst eine zusätzliche Verbindung hinzufügen. Gehen Sie zu WP Mail SMTP » Einstellungen und klicken Sie auf Zusätzliche Verbindungen .

Fügen Sie dann eine neue Verbindung hinzu und füllen Sie die Einstellungen aus. Dies sind die gleichen wie die Optionen für Ihre primäre Verbindung, die Sie zuvor in diesem Tutorial eingerichtet haben.

Sobald Sie mindestens eine zusätzliche Verbindung haben, können Sie Smart Routing aktivieren. Gehen Sie zur Seite „Smart Routing- Einstellungen“ und verwenden Sie die Dropdown-Listen, um eine bedingte Regel zu erstellen.

Dadurch wird WP Mail SMTP mitgeteilt, wann E-Mails über Ihre zusätzliche Verbindung gesendet werden sollen. Alle E-Mails, die die hier festgelegten Anforderungen nicht erfüllen, werden über Ihre primäre Verbindung gesendet.

Weitere Einzelheiten finden Sie in unserem Leitfaden zu Smart Routing .

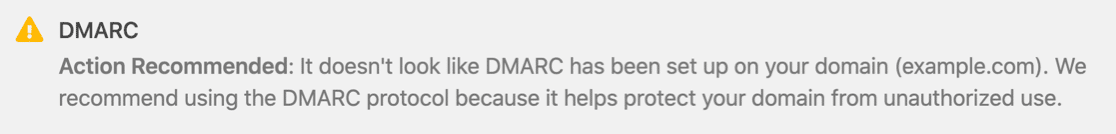

6. Richten Sie Ihr E-Mail-DNS ein

Manchmal landen WordPress-E-Mails im Spam, selbst nachdem Sie WP Mail SMTP eingerichtet haben. Dies wird fast immer durch falsche DNS-Einstellungen in Ihrer Domain verursacht.

einrichten Möglicherweise müssen Sie bei Ihrem E-Mail-Anbieter SPF-, DMARC- und DKIM-Einträge , um Ihre WordPress-E-Mails zu authentifizieren. Wenn Sie diesen Schritt überspringen, landen Ihre WordPress-E-Mails wahrscheinlich immer noch im Junk-Mail-Ordner.

Glücklicherweise verfügt WP Mail SMTP über einen integrierten DNS-Prüfer, der Ihr DNS automatisch auf Probleme überprüft.

Achten Sie auf alle SPF-, SKIM- oder DMARC-Warnungen, die Sie in WP Mail SMTP erhalten. Die richtigen Einstellungen sind ein entscheidender Schritt, um zu verhindern, dass WordPress-E-Mails im Spam landen.

Sie wissen nicht, wo Sie anfangen sollen? Wir haben vollständige Schritte zur DNS-Einrichtung in unsere Mailer-Dokumentation aufgenommen, um Sie auf den richtigen Weg zu bringen. Beginnen Sie mit dieser Anleitung zum Erstellen eines DMARC-Eintrags .

Korrigieren Sie jetzt Ihre WordPress-E-Mails

Als nächstes stoppen Sie Spam in Ihrem Kontaktformular

Da Sie nun die Spam-Ordnung Ihrer WordPress-E-Mails behoben haben, besteht möglicherweise ein weiteres Problem: Sie erhalten Spam von Ihrem Kontaktformular.

Schauen Sie sich die besten Kontaktformular-Plugins an , um zu erfahren, wie Sie Kontaktformular-Spam mithilfe von CAPTCHAs und geheimen Formular-Tokens stoppen können.

Sind Sie bereit, Ihre E-Mails zu reparieren? Beginnen Sie noch heute mit dem besten WordPress-SMTP-Plugin. WP Mail SMTP Elite umfasst das vollständige White Glove-Setup und bietet eine 14-tägige Geld-zurück-Garantie.

Wenn Ihnen dieser Artikel weitergeholfen hat, folgen Sie uns bitte auf Facebook und Twitter für weitere WordPress-Tipps und Tutorials.