WordPress – Einen geschützten Kundenbereich in WordPress einrichten

Einen geschützten Kundenbereich in WordPress einrichten

vor 5 Jahren

Haben Sie schon einmal überlegt, einen geschützten Kunden- oder Mitgliederbereich für Ihre Website einzurichten? Es gibt unzählige Membership-Plug-ins im großen, weiten Internet, genau so wie es unzählige Anforderungen an Mitgliederbereiche gibt. Kein Wunder, dass man dafür oftmals eine Menge Zeit und Energie investieren muss, um eine geeignete Lösung zu finden.

Inhalt

- Worum geht es?

- Was ist der Plan?

- Was wir benötigen

- Installation des Plug-ins Simple Membership

- Anpassen der Log-in Seite

- Eine Mitgliedschaftsstufe einrichten

- Ein Mitglied einrichten und einer Mitgliedschaftsstufe zuordnen

- Eine Kurs-Seite einrichten und schützen

- URL der Seite als Redirect einstellen

- Die Downloadseite des Kurses befüllen

- Übersetzung und CSS anpassen

- Den Benutzer abhalten, seine Daten anzupassen

- Die Log-in Seite verlinken

- Fazit

Worum geht es?

Manche Mitgliedschaften sollen z.B. gekauft werden können, andere wiederum sollen nach einer gewissen Zeit ablaufen, wieder andere sollen komplett kostenlos sein und lediglich Inhalte für Kunden oder Kursmitglieder zur Verfügung stellen. In diesem Beitrag gehen wir auf einen Mitgliederbereich ein, in welchem sie Dateien zum Download in einem geschützten Kunden- oder Mitgliedsbereich bereitstellen können.

Was ist der Plan?

In dem beschriebenen Beispiel gehen wir davon aus, dass Sie einen oder mehrere Kurse/Schulungen anbieten. Ihren Kursteilnehmern möchten Sie Download-Dateien wie Infohefte, Aufgabenzettel oder ähnliches auf Ihrer Website in einem geschützten Bereich zum Herunterladen bereitstellen. (Natürlich könnte es sich auch um einen geschützten Bereich handeln, bei denen Sie Ihren Kunden zum Beispiel Preislisten zum Download anbieten. Das Vorgehen ist das gleiche.)

In einem ersten Schritt richten wir einen Mitgliederbereich ein, in dem Kursteilnehmer sich mittels eines spezifischen Benutzernamen und Passwortes einloggen können. Diese Daten erhalten die Kursteilnehmer von Ihnen zum Beispiel per E-Mail oder per Post. Durch eine Log-in-Seite auf Ihrer Website melden sich die Kursteilnehmer an und werden daraufhin direkt auf die entsprechende Kursseite weitergeleitet, auf die Sie Zugriff haben. Hier können sie die gewünschten Dateien herunterladen.

Was wir benötigen

- Eine Log-in-Seite

- Eine Mitgliedschaft sowie ausgewählte Benutzerdaten pro Kurs, mit dem sich Kursteilnehmer zukünftig zum Herunterladen Ihrer Dateien anmelden können

- Die Möglichkeit, nach Log-in direkt zur entsprechenden Downloadseite weitergeleitet zu werden

- Geschütze Downloads, die nur von angemeldeten Benutzern heruntergeladen werden können

Das alles werden wir mit Hilfe von nur drei Plug-ins umsetzen. Das erste Plug-in Simple Membership dient der Erstellung eines Mitgliederbereiches. Mit dem zweiten Plug-in, der Erweiterung After Login Redirection, erstellen wir die Umleitung nach dem Log-in. Das dritte Plug-in, genannt Download Monitor, sorgt dafür, dass auf bestimmte Dateien nur zugegriffen werden kann, wenn der Besucher eingeloggt ist. Dies verhindert den Zugriff von nicht angemeldeten Besuchern auf die Dateien, die sonst durch einen Permalink für alle aufrufbar wären.

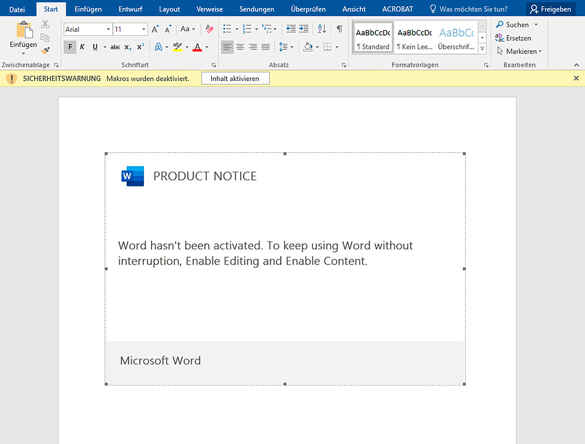

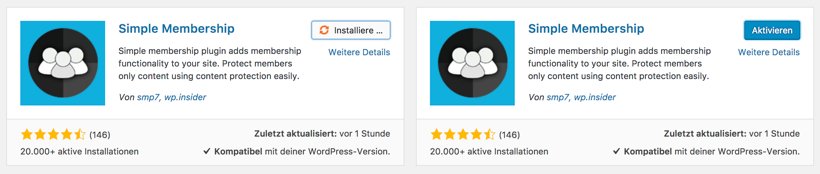

Installation des Plug-ins Simple Membership

Die Installation der Plug-ins läuft wie gewohnt ab. Unter Plug-ins im Backend suchen Sie unter Installieren nach dem Plug-in Simple Membership. Dieses installieren und aktivieren Sie.

Bei der Aktivierung werden automatisch die folgenden Seiten angelegt:

Diese Seiten regeln über die in ihnen automatisch angelegten Shortcodes, welche Funktion jeweils durchgeführt werden. Die Join Us Seite ist eine Beispiel-Seite, die zeigt wie Sie Ihre Mitgliedschaften präsentieren können, sofern es für Besucher möglich sein soll, sich selbst zu registrieren. Die Registration-Seite ist die Seite, auf der Besucher sich für eine Mitgliedschaft registrieren können. Beim Membership Login melden sich Mitglieder mit Ihrem Benutzernamen und Passwort an, um Zugriff auf Ihre Mitgliedsseiten zu erhalten. Unter Passwort Reset werden Passwörter zurückgesetzt und das Profile zeigt dem Besucher die Daten an, die bei dem Benutzer hinterlegt sind (hier kann er diese ggf. auch ändern).

Anpassen der Log-in Seite

Soviel zu der Erklärung der einzelnen Seiten. Für unser oben genanntes Beispiel löschen Sie bitte die folgenden Seiten:

Wir benötigen lediglich den Membership Login, über welchen Ihre Nutzer sich anmelden können. Es sollen sich keine neuen Benutzer registrieren können, auch das Passwort und die restlichen Benutzerdaten sollen lediglich von Ihnen selbst im Backend geändert werden können, weshalb die restlichen Seiten wegfallen. Genau so wie die Join Us Seite, die somit überflüssig wird.

Während Sie dabei sind, die Seitenanzahl zu reduzieren, benennen Sie gleich die Membership Login Seite in Login um, damit es hier später nicht zu Verwirrungen kommt. Vergessen Sie dabei nicht, auch den Permalink anzupassen.

Wenn Sie diese Anpassungen vorgenommen haben, wird es nun Zeit, Einstellungen in Simple Membership an sich vorzunehmen. Hierzu suchen Sie in der Seitenleiste den Punkt WP Mitgliedschaften und wählen in dem Untermenü Einstellungen aus.

Im Allgemeinen lassen Sich hier allerlei Einstellungen vornehmen, die interessant für Sie sind, wenn Sie z.B. Mitgliedschaften anbieten wollen, zu denen sich Ihre Besucher registrieren sollen. Für unseren Fall sind aber bereits alle Einstellungen ausreichend eingestellt. Lediglich die URLs unter Seiteneinstellungen müssen gemäß unserer Änderungen an den Seiten angepasst werden.

Wir benötigen nämlich nur die URL der Login Seite in jedem Feld. Das verhindert zum einen, dass später Fehlermeldungen erscheinen. Zum anderen werden erreichen die Kursteilnehmer nie Seiten wie Passwort zurücksetzen und können so keinen Unsinn treiben.

Eine Mitgliedschaftsstufe einrichten

Nun ist es soweit, es wird Zeit, die Mitgliedschaft oder auch Mitgliedschaftsstufe für Ihre Benutzer einzurichten. Diese regelt, welcher Benutzer was sehen darf. Ein kleines Beispiel:

Sie richten eine Mitgliedschaftsstufe mit dem Namen Kurs A und eine mit dem Namen Kurs B an.

Auf der Download-Seite für den Kurs A, die wir später erstellen, stellen Sie dann ein, dass nur Benutzer, die zu der Mitgliedschaft Kurs A gehören, diese Seite sehen/aufrufen können. Das verhindert sowohl, dass Kurs B-Teilnehmer, als auch dass unangemeldete Besucher die Seite sehen können.

Um eine Mitgliedschaftsstufe anzulegen, gehen Sie unter WP Mitgliedschaften auf den Unterpunkt Mitgliedschaftsstufen. Über den Button Neu hinzufügen erstellen Sie neue Mitgliedschaften.

Die geforderten Einstellungen in den Mitgliedschaftsstufen ist für unseren Mitgliederbereich nicht besonders umständlich. Was festgelegt sein muss ist der Name, sowie die Benutzerrolle und ein Ablaufdatum.

Als Name nehmen wir beispielsweise Kurs A, alternativen wären aber auch Grundkurs oder z.B. Einsteiger. Die WordPress-Benutzerrolle stellen wir auf Abonnent, um den Benutzern so wenig Befugnisse wie nur möglich zu geben. Als Ablaufdatum stellen wir keinen Ablauf ein, da in unserem Fall die Benutzer eigenhändig angelegt und zugeordnet werden. Es liegt also an uns, wann der Benutzer Zugriff hat und wann nicht.

Ein Mitglied einrichten und einer Mitgliedschaftsstufe zuordnen

Da wir nun die passende Mitgliedschaftsstufe haben, müssen wir als nächstes einen Benutzer anlegen, dem wir diese zuordnen. Das geht in der Regel auch ganz leicht, alles, was benötigt wird, ist eine E-Mail-Adresse pro Benutzer. Hierbei ist pro das ausschlaggebende Wort, da nicht mehrere Benutzer mit der selben E-Mail-Adresse angelegt werden können. Sie müssen also pro Kurs einen Benutzer mit einer eigenen E-Mail-Adresse angeben.

Um einen Benutzer mit einer bestimmten Mitgliedschaftsstufe anzulegen, suchen Sie in der Seitenleiste WP Mitgliedschaften und wählen Sie den Unterpunkt Mitglieder aus. Hier finden Sie, wie bei den Mitgliedschaftsstufe auch, einen Butten mit dem Namen Neu hinzufügen, über welchen neue Mitglieder angelegt werden können.

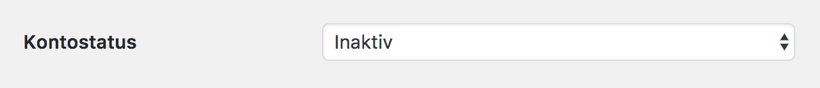

Neben den benötigten Angaben wie Benutzername, E-Mail-Adresse und Passwort, können Sie weitere Angaben machen, wie zum Beispiel den Kontostatus, welcher standardmäßig auf Aktiv steht. Sollte einmal ein Benutzer zeitweise deaktiviert werden müssen, beispielsweise wenn Sie geschützte Seiten anpassen wollen, ohne dass ein Mitglied diese Anpassungen sieht, stellen Sie den Benutzer einfach auf Inaktiv.

Essenziell für unsere Voraussetzungen ist aber die Mitgliedschaftsstufe, die für den Benutzer ausgewählt werden kann. Ist ein Benutzer einer Stufe zugeordnet, hat er Zugriff auf alle Seiten, die für diese Mitgliedschaftsstufe freigeben wurden.

Das sind auch schon alle Einstellungen, die für unseren Mitgliederbereich notwendig sind. Was nun folgt, ist das Erstellen der Seiten, auf den das jeweilige Kursmitglied zugreifen können soll.

Eine Kurs-Seite einrichten und schützen

Als nächstes legen Sie eine neue Seite an, die rein für den Kurs A-Teilnehmer zu sehen sein soll.Sobald Sie eine neue Seite angelegt haben, finden Sie unterhalb des Editors die Einstellungen zum Schutz der Seite.

Sie haben unter „Möchten Sie diesen Inhalt schützen?“ zum einen die Wahl, den Inhalt zu schützen oder den Schutz aufzuheben. Zum anderen können Sie unter „Wählen Sie die Mitgliedschaftsstufe aus, die auf diesen Inhalt zugreifen kann“ entscheiden, welche Mitgliedschaftsstufe diese Seite sehen kann. Für unser Beispiel wählen wir Kurs A aus, was dafür sorgt, dass sowohl Kurs B als auch alle anderen Benutzer/Besucher die Seite nicht aufrufen können.

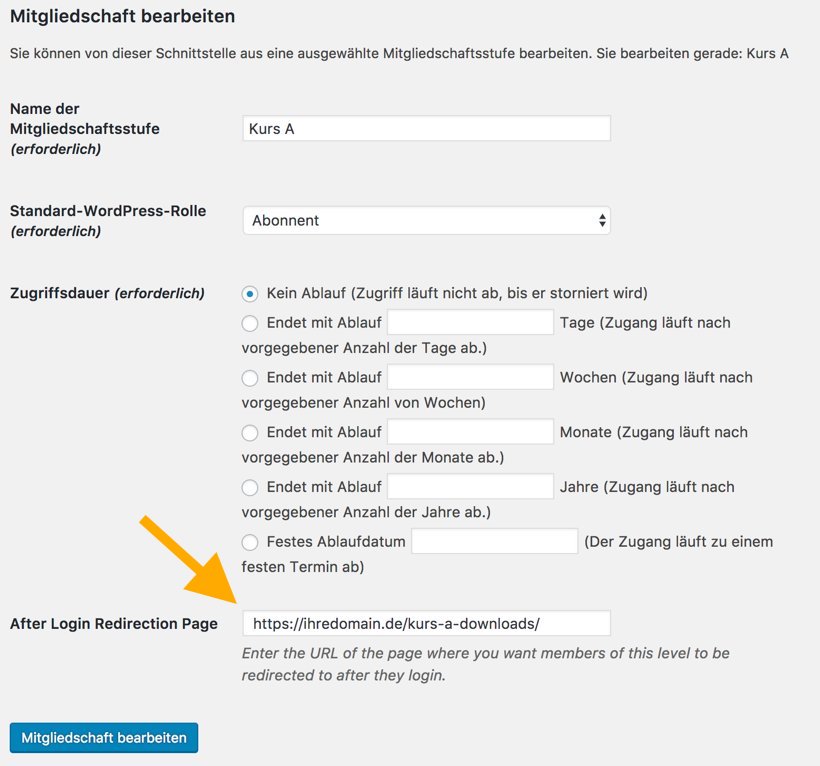

URL der Seite als Redirect einstellen

Wie bereits oben beschrieben wäre es wünschenswert, dass Kurs-Teilnehmer, die Sich mit einem Benutzer von Kurs A anmelden, auch direkt bei der Download-Seite von Kurs A landen. Glücklicherweise gibt es hier ein Add-on für das Simple Membership Plug-in. Sie rufen einfach unter WP Mitgliedschaft im Backend den Menüpunkt Add-ons auf. Hier finden die, für gewöhnlich gleich an erster Stelle, das Add-on After Login Redirection, alternativ können Sie unter Plug-ins gleich nach Simple Membership After Login Redirection suchen und dieses installieren und aktivieren.

Was nun passiert ist, dass automatisch bei Ihren Mitgliedschaftsstufen eine zusätzliche Spalte auftut, in welche Sie die URL der Seite eintragen, auf die Benutzer weitergeleitet werden, die dieser Mitgliedschaftsstufen angehören.

In unserem Fall leiten wir in der Kurs A Mitgliedschaftsstufe auf die Download-Seite von Kurs A weiter. Somit werden Benutzer, die für Kurs A eingetragen sind, nach erfolgreichem Einloggen automatisch auf diese Seite weitergeleitet und müssen nicht erst mühselig zu ihr finden.

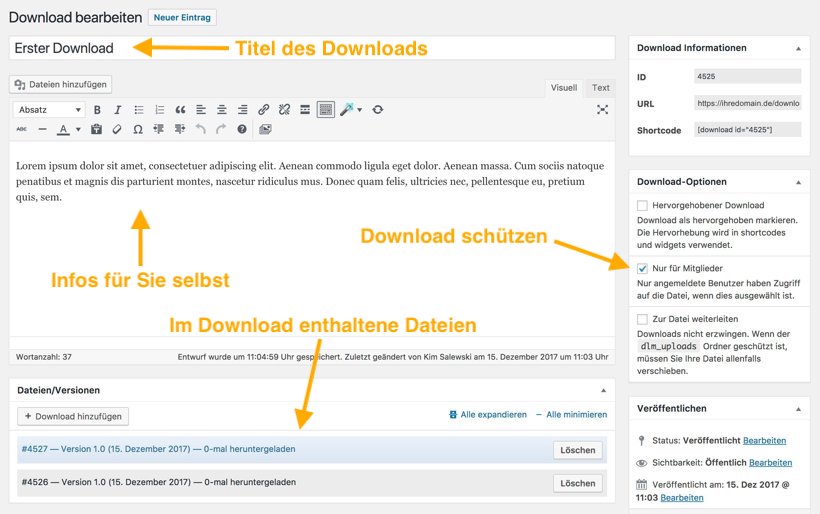

Die Downloadseite des Kurses befüllen

Nun geht es darum, die Downloads zu schützen, die auf den einzelnen Download-Seiten angeboten werden. Der Sinn hierbei ist, dass selbst wenn jemand den Link zum Download weitergibt, nur angemeldete Benutzer diese herunterladen können. Hier hilft das Plug-in Download Monitor weiter.

Nach der Installation finden Sie in der Seitenleiste im Backend den Menüpunkt Downloads. Hier können Sie Downloads anlegen, Ihnen Titel geben und sie lediglich für angemeldete Benutzer zugreifbar machen.

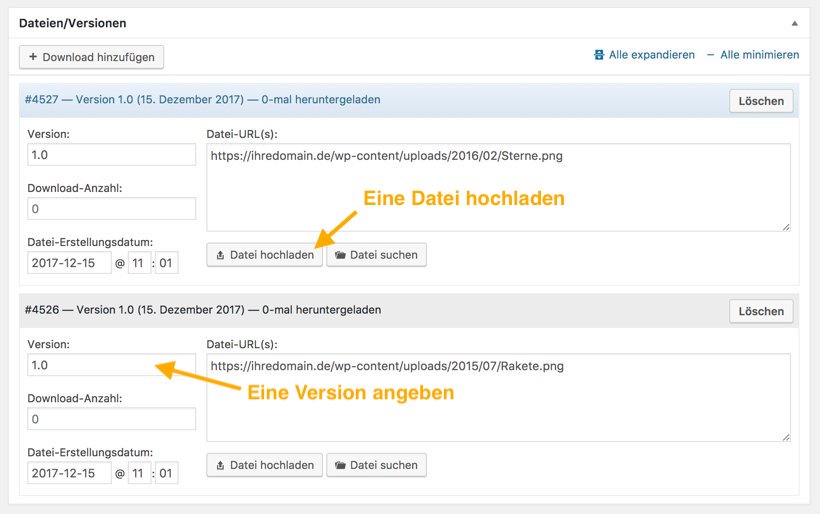

Ein Download kann dabei aus mehreren Dateien bestehen. Sie klicken unter Dateien/Versionen einfach auf Download hinzufügen, um eine neue Datei zum Download hinzuzufügen.

Sie können neben der Download-Anzahl auch eine Versionsnummer angeben, falls Sie die Datei zu einem späteren Zeitpunkt aktualisieren möchten.

Wichtig: Sollte sich Ihre Website noch auf einer Entwicklungsumgebung befinden, so sollten Sie relative Links als Datei-URLs angeben.

Also

/wp-content/uploads/2015/07/Rakete.png

statt

https://ihredomain.de/wp-content/uploads/2015/07/Rakete.png

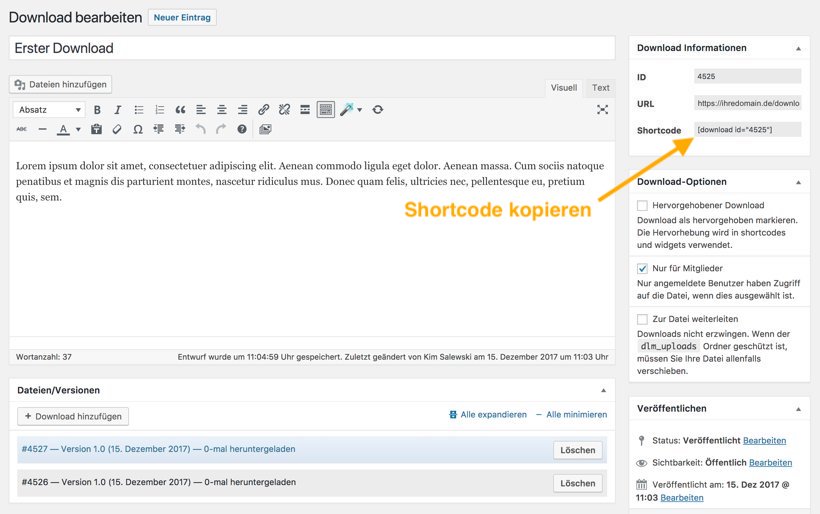

Nachdem Sie alle Dateien eingefügt haben, kopieren Sie den Shortcode und veröffentlichen Sie den Download. Nun können Sie diesen Shortcode in jede mögliche Seite eintragen, in der die Dateien herunterladbar sein sollen. Am sinnvollsten ist es in unserem Fall, diesen Download direkt auf der Kurs-Download-Seite einzufügen, zur der Kursteilnehmer automatisch weitergeleitet werden. So haben diese sofort Zugriff auf die wichtigsten Dateien.

Zu guter Letzt müssen Sie die Kurs-Download-Seite mit Inhalten füllen, wie beispielsweise mit einem netten Willkommens-Text, ein Paar Bilder oder sonstigen Handlungsanweisungen.

Übersetzung und CSS anpassen

Zwei letzte, wichtige Anpassungen, die Sie vornehmen müssen, finden in der Übersetzungsdatei sowie über CSS statt.

Die Herausforderung:

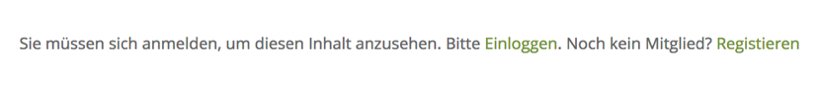

Ruft man als gewöhnlicher, nicht angemeldeter Besucher eine geschützte Seite wie die Kurs-Download-Seite auf, so erhält man die oben gezeigte Benachrichtigung. In unserem Beispiel sollen sich Besucher aber gar nicht registrieren können.

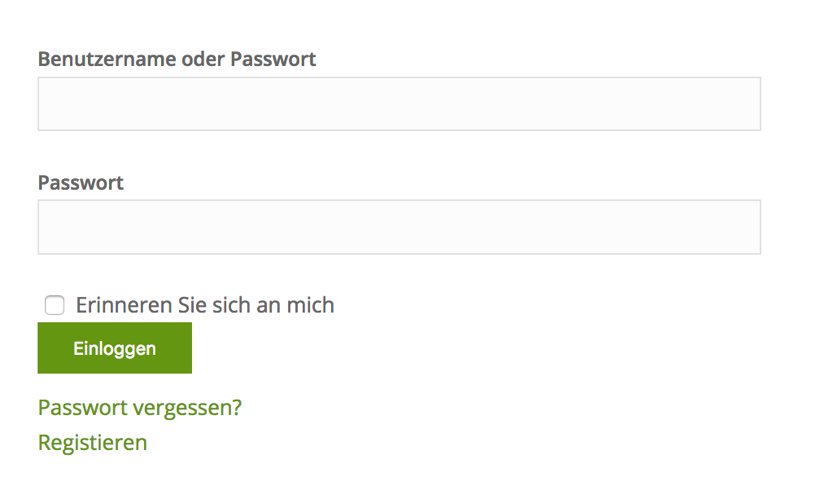

Das selbe gilt für das Log-in Formular auf der Log-in-Seite an sich. Hier sind sowohl der Passwort-Vergessen-Link als auch der Registrieren-Link überflüssig, da niemand diese Funktionen nutzen soll.

Mittels CSS können wir die jeweils grün markierten Links entfernen. Dazu müssen Sie den folgenden Code in Ihr Zusätzliches CSS unter den Customizer bei dem Menüpunkt Design oder in der Administrationsleiste einfügen.

div.swpm-forgot-pass-link,

div.swpm-join-us-link,

.swpm-post-not-logged-in-msg a:not(.swpm-login-link) {display: none;}

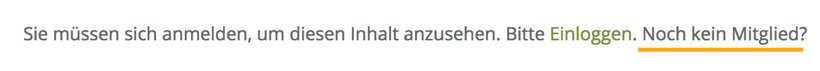

Nun, da die Links weg sind, müssen wir uns nur noch um einen kleinen Textteil kümmern, der fehl am Platz ist:

Leider lässt sich dieser Textteil nicht durch CSS allein entfernen. Wir müssen uns also mit der Übersetzungsdatei des Plug-ins weiterhelfen. Eine grundsätzliche Erklärung, wie Sie Themes und Plug-ins Übersetzen, finden Sie in unserem Beitrag „WordPress Themes und Plug-ins übersetzen: Ein Vergleich“.

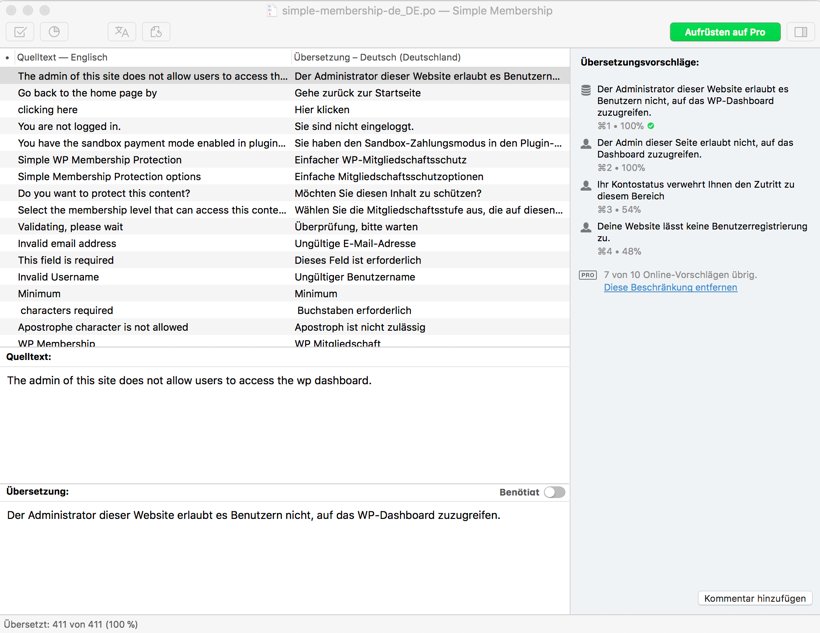

Wir gehen trotzdem Schritt für Schritt durch, was genau Sie tun müssen. Zunächst installieren Sie das Programm Poedit, mit welchem Sie Übersetzungsdateien bearbeiten können.

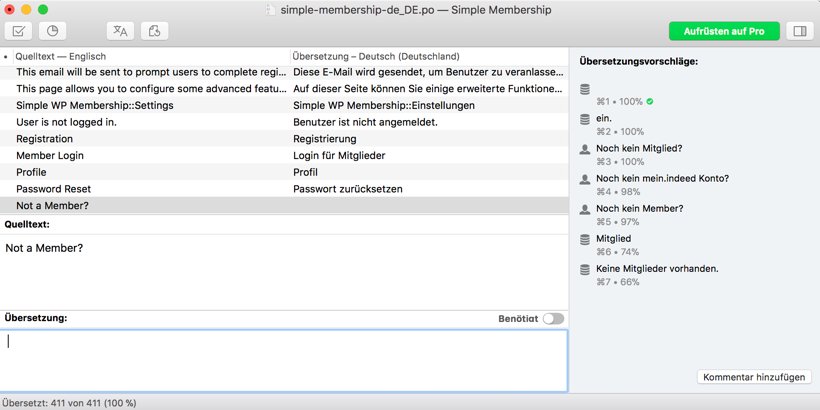

Danach loggen Sie sich über FTP auf Ihrem Server ein und navigieren zu /wp-content/plugins/simple-membership/languages/. Hier suchen Sie sich die simple-membership-de_DE.po Datei heraus und laden Sie auf Ihren Desktop herunter. Als nächstes öffnen Sie diese in Poedit, bzw. durch einen Doppelklick.

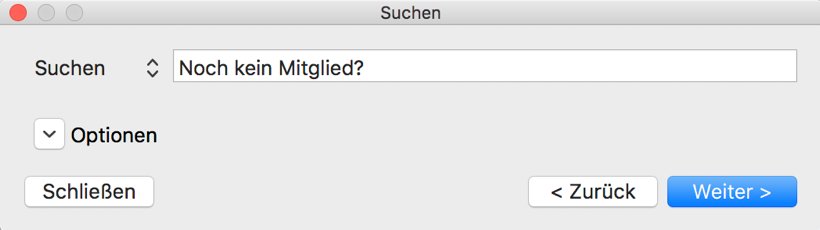

Als nächstes drücken Sie die Befehlstaste + F (Windows Strg + F), um in dem Programm nach einem Bestimmten Text zu suchen.

Sobald Sie auf Weiter klicken, zeigt ihnen Poedit sofort die Stelle in der Übersetzungsdatei an, an der Sie den Text anpassen können. Es bleibt Ihnen überlassen, ob Sie lediglich ein Leerzeichen anstelle des eigentlichen Textes eintragen, oder einen anderen Text angeben wie z.B. „Halten Sie Ihre Zugangsdaten parat.“ In unserem Fall tragen wir ein einfaches Leerzeichen anstelle des eigentlichen Textes ein, was dafür sorgt, dass das Feld nicht komplett leer steht und die englische Übersetzung verwendet wird.

Danach Speichern Sie. Lassen Sie sich nicht durch die Fehlermeldung beunruhigen, diese besagt lediglich, dass der Englische Text auf einem Fragezeichen endet, wo hingegen Ihre dies nicht tut. Dies ist in diesem Falle aber so gewollt.

Wenn Sie die Datei Speichern, wird automatisch eine .mo Datei erstellt, die ebenfalls auf dem Desktop erscheinen sollte. Ist dem nicht der Fall, klicken Sie bitte in der Menü-Leiste unter Datei auf die Option MO-Datei erstellen. Sie benötigen beide Dateien, für den nächsten Schritt.

Nun laden Sie die beiden Dateien in den folgenden Ordner hoch:

/wp-content/languages/plugins/

Sobald dies getan ist, wird der fehlerhafte Text entweder verschwunden, oder durch Ihren eingegebenen Text ersetzt worden sein.

Den Benutzer abhalten, seine Daten anzupassen

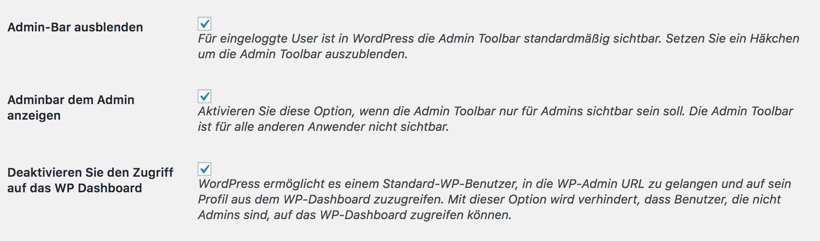

In unserem Fall möchten wir die volle Kontrolle über die Log-in-Daten behalten. Die Kursteilnehmer sollen nicht die Möglichkeit erhalten, Ihr Passwort zurückzusetzen, das Profil in irgendeiner Weise zu bearbeiten oder ins Backend zu gelangen. Um dies zu verhindern, müssen unter WP Mitgliedschaft –> Einstellungen die folgenden Häkchen gesetzt sein:

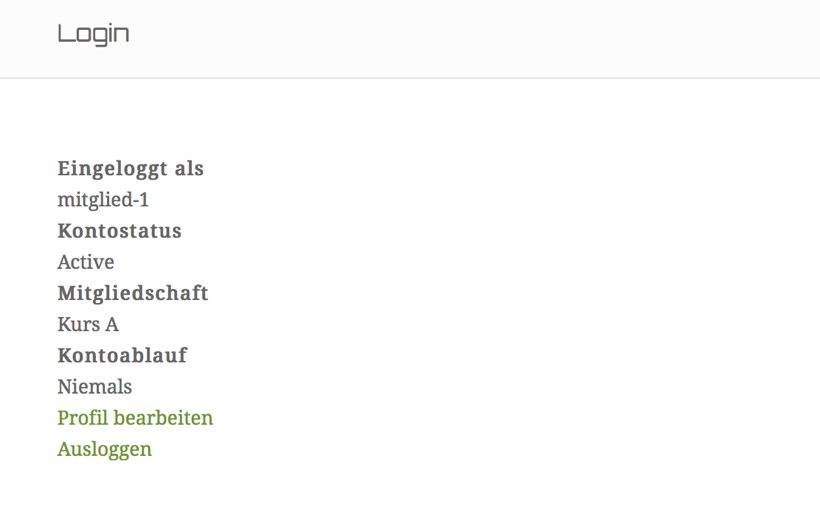

Nun muss ein letzter Feinschliff vorgenommen werden. Auf der Log-in Seite erhält der Kursteilnehmer Informationen und Handlungsmöglichkeiten wie „Profil bearbeiten“ und „Ausloggen„.

Da er sein Profil nicht bearbeiten soll, muss dieser Link mittels CSS ausgeblendet werden..swpm-edit-profile-link {display:none;}

Um die Übrigen, für den Kunden unwichtigen, Infos auszublenden, wie zum Beispiel den Kontostatus etc., fügen Sie außerdem den folgenden Code ein:

.swpm-logged-status, .swpm-logged-membership, .swpm-logged-expiry

Die Log-in Seite verlinken

Damit Ihre Mitglieder nun zukünftig auch eine Seite haben, auf der Sie sich anmelden können, verlinken Sie die oben erstellte Log-in Seite am besten im Haupt- oder Footermenü. Ihre Kursmitglieder finden so schnell den Zugang zu Ihrer Seite und somit zu Ihren Download-Dateien.

Fazit

Selbst für einen einfachen, kostenlosen Mitgliederbereich ist der Aufwand, den Sie betreiben, um alles am Laufen zu halten, sehr groß. Daher müssen Sie auch bei diesem Mitgliedschaftsbereich, aber vor allen bei größeren, kostenpflichtigen Mitgliedschafts-Projekten genau Planen und Testen.

turned_in_notBenutzerfreundlichkeit, Plugins

Kim Salewskihttps://kim-salewski.de

Kim Salewski ist seit August 2015 Teil der Elbnetz-Crew und ein großer WordPress-Fan. Sie hat eine Ausbildung zur Assistentin für Screen Design absolviert und programmiert/zeichnet in ihrer Freizeit rund um die Uhr.

132 Kommentare. Wir freuen uns über Ihren Kommentar

- Thomas Biedermann8. Juni 2022 19:39 Einfache und verständliche Anleitung zur Einrichtung eines Mitgliederbereichs auf einer WP-Website! Sehr empfehlenswert!Folgende Anmerkungen:* Das Plugin erstellt beim Installieren und Aktivieren bei mir nicht (!) die fünf genannten Seiten. Dies kann man aber über die Einstellungen–>Tools nachholen, da sich damit diese Seiten (erneut) herstellen lassen.* Leider gibt es keine Mail-Benachrichtigung für den Login eines Mitglieds. Dies wäre sehr sinnvoll!* Leider wird das Mitglied beim Logout über einen normalen Abmeldelink (die Loginseite bzw. Landingpage hat original keinen solchen Button) nicht auf die in den Einstellungen hinterlegte URL (Login-Seite) weitergeleitet. Edit: Ich habe einen Abmeldelink mit einem PHP-Code hinterlegt, der die Weiterleitung nach dem Logout auf die Login-Seite vornimmt.* Die Änderung der Übersetzung wird nicht übernommen. Ich habe dies allerdings online mit dem Plugin Loco translate durchgeführt. Vielleicht muss ich dies doch lokal mit Poedit durchführen. Edit: Die Änderung der Übersetzung ist mir jetzt lokal auf meinem Computer mit Poedit gelungen.* Das Plugin Download Monitor zeigt in seinen Einstellungen diverse PHP-Fehlermeldungen an. Ich habe allerdings eine hohe PHP-Version (8.0?) für die Website auf dem Server eingestellt. Die Option des Schutzes eines Downloades hat keine Funktion. a) Die Aktivierung des Simple WP-Membership Schutzes wird durch Speichern nicht übernommen. b) Die Aktivierung der Download-Optionen–>Nur für Mitglieder führt dazu, dass ein eingeloggtes Mitglied eine Fehlermeldung (Keine Berechtigung) beim Download erhält. Nur bei deaktivierter Option ist ein Download möglich. Antworten

- Thorsten Faltings 9. Juni 2022 15:15 Moin Thomas,vielen Dank für Ihre wertvollen Anmerkungen.Ahoi!

Thorsten Antworten

- Thorsten Faltings 9. Juni 2022 15:15 Moin Thomas,vielen Dank für Ihre wertvollen Anmerkungen.Ahoi!

- Thorsten Faltings 7. Juni 2022 11:30 Moin Thomas,vielen Dank für Deine hilfreichen Anmerkungen.Ahoi!

Thorsten Antworten - Markus2. April 2022 21:39 ich beschäftige mich erstmals mit WP und habe es bisher nicht geschafft, einen member Bereich für Downloads zu bauen. Was ich möchte: Eine Seite erstellen, die passwortgeschützt ist (das habe ich geschafft). Auf dieser Seite möchte ich eine Anzahl Dateien anbieten, die heruntergeladen (mehrere wählbar) oder einzeln in einem anderen Fenster angezeigt werden. Gibts dazu ein einfaches Plugin? Oder wie macht das auf möglichst einfache Weise (die unschöne Variante (Links auf Dateien erstellen, bei Doppleklick werden sie in einem Fenster geöffnet, in dem Fenster steht dann Download zur Verfügung) kenne ich, ist aber nicht sehr bedienerfreundlich…Danke für eure Tips Antworten

- K.Eber31. März 2022 17:45 Hallo. Super Plugin. Eine Frage hätte ich. Gäbe es ein Problem, wenn sich mehrere Personen mit denselben Benutzerdaten einloggen? Karin Antworten

- Stef26. September 2021 20:33 Hallo, vielen herzlichen Dank für diese tolle Anleitung. Ich habe allerdings ein Problem: Ich habe eine Newsseite (Beitragsseite) im geschützten Bereich angelegt. In dieser befinden sich etliche Beiträge (also keine weiteren Seiten, sondern Beiträge). Leider kann man sich nun über die Goggle Suche diese Beiträge ansehen. Was habe ich falsch gemacht? Bzw. wie kann ich den allgemeinen Zugriff auf diese Beiträge verhindern und wie kann ich schnellstmöglich die Beiträge aus der Google-Suche entfernen?Vielen Dank für Eure Hilfe!!! Antworten

- Thorsten Faltings 27. September 2021 9:21 Moin Stef,um den allgemeinen Zugriff auf die Beiträge zu verhindern, musst Du auch diese jeweils – wie oben beschrieben – analog der Seiten vor dem Zugriff schützen. Du kannst versuchen, über die Google Search Console die Beiträge möglichst schnell aus dem Suchindex zu löschen.Ahoi!

Thorsten Antworten

- Thorsten Faltings 27. September 2021 9:21 Moin Stef,um den allgemeinen Zugriff auf die Beiträge zu verhindern, musst Du auch diese jeweils – wie oben beschrieben – analog der Seiten vor dem Zugriff schützen. Du kannst versuchen, über die Google Search Console die Beiträge möglichst schnell aus dem Suchindex zu löschen.Ahoi!

- Kersbers16. September 2021 9:47 Hey,

tolles Plugin.

Eine Frage habe ich noch: Gehe ich auf den Link einer Mitgliederseite für die ich nicht freigegeben bin, erscheint ja „Sie müssen sich anmelden, um diesen Inhalt zu sehen. Bitte Anmelden. Kein Mitglied?“. Kann ich hier auch direkt zur Login Seite verlinken? Wenn ja, wie geht das? Vielen Dank schonmal Antworten- Dirk9. Oktober 2021 14:40 Hey, genau das selbe Problem habe ich jetzt auch. Bzw. ich würde nicht gerne direkt auf die Loginseite verlinken, sondern auf eine eigene Seite, die einen Text anzeigt und danach Links für die Login- oder die Startseite bereitstellt.

Ich hab dazu jetzt schon extra ein Child-Theme erstellt, damit ich evlt. Änderungen nicht nach jedem Update machen muss. Wäre toll, wenn es hierzu eine kleine Antwort/Anleitung geben würde. Antworten

- Dirk9. Oktober 2021 14:40 Hey, genau das selbe Problem habe ich jetzt auch. Bzw. ich würde nicht gerne direkt auf die Loginseite verlinken, sondern auf eine eigene Seite, die einen Text anzeigt und danach Links für die Login- oder die Startseite bereitstellt.

- Nuray Kirch22. August 2021 12:50 Hallo! Diese Anleitung hat mir sehr geholfen.

Ich habe aber die gleiche Frage, die Jessie Fröde am 14. Januar 2021 gestellt hat und deren Beantwortung ich hier nicht gefunden habe:

Da ich den Login Bereich auch für eine englische Seite erstelle, möchte ich den Text „Not a member?“ ebenfalls entfernen. Wo muss bzw. kann ich den englischen Quelltext entfernen?

Ich würde auch gerne den Text „Username“ auf der Login Seite verändern. Welche Dateien nutze ich dazu? Antworten - Hans-Georg Hauser30. April 2021 23:12 Hallo! Ich habe eben einen geschützten Mitgliederbereich eingerichtet. Leider lassen sich keine Mitglieder hinzufügen. Zwei habe ich geschafft, das wars! Es kommt keine Fehlermeldung, nur die Mitglieder werden nicht angelegt. Woran könnte das liegen? Für Hilfe bin ich sehr dankbar. Antworten

- red-loop25. Juli 2021 9:52 Wenn Mitglieder bereits unter „Benutzer“ angegeben sind, können diese nicht erneut im Mitgliederbereich angelegt werden. Eine Fehlermeldung bleibt in diesem Fall aus. Antworten

- Malko17. März 2021 15:36 Erst einmal vielen Dank für Mühe diese Anleitung zu schreiben.

Ich habe aber jetzt folgendes Problem. Wenn man nach dem Login auf die weitergeleitete Seite kommt, wo der Download Bereich ist, dann kommt diese Meldung „Sie müssen sich anmelden, um diesen Inhalt zu sehen. Bitte Anmelden. Kein Mitglied?“

Wenn ich auf der Download Seite ganz unten bei „Möchten Sie diese Inhalte schützen?“ den Haken bei „Nein, diesen Inhalt nicht schützen“ setzte funktioniert es, aber dann ist die Seite natürlich nicht geschützt.

Mache ich den Haken „Ja, diesen Inhalt schützen“. Bekomme ich bei der Weiterleitung den Fehler. „Sie müssen sich anmelden, um diesen Inhalt zu sehen. Bitte Anmelden. Kein Mitglied?“

Jemand hier, hatte das selbe Problem, hatte dazu aber leider keine Antwort bekommen.

LG

Malko Antworten- Sebastian5. Juli 2021 22:01 Die verlinkte Seite muss natürlich noch der entsprechenden Mitgliedsschaftstufe zugeordnet werden, sonst ist derjenige der sich eingeloggt hat trotzdem fremd für die Seite.Dort wo du den Haken setzt, kannst du auch direkt die Mitgliedsschaftstufe auswählen, sofern sie vorher auch angelegt wurde. Antworten

- Frank3. März 2021 16:26 Hallo.

Toll erklärt! Ein Problem habe ich aber doch.Gibt es eine Möglichkeit das ausloggen zu erzwingen? Das Problem ist, selbst bei gesetzem Haken “ beim Schließen des Browsers abmelden“ bleibt der Zugang offen wenn nur der Tab geschlossen wird.Man muß zum Abmelden den Browser komplett schließen.Das macht aber in der Praxis ja keiner.

Ich wäre für eine Idee dankbar.

Gruß Frank Antworten- Thorsten Faltings 4. März 2021 11:20 Moin Frank,schön, dass wir Dir weiterhelfen konnten. Es scheint so, als sei folgendes Plug-in die Lösung für Dein Problem: Idle User Logout. Bitte nutze das Plug-in auf ‚eigene Gefahr‘, wir haben es nicht getestet.Ahoi!

Thorsten Antworten

- Thorsten Faltings 4. März 2021 11:20 Moin Frank,schön, dass wir Dir weiterhelfen konnten. Es scheint so, als sei folgendes Plug-in die Lösung für Dein Problem: Idle User Logout. Bitte nutze das Plug-in auf ‚eigene Gefahr‘, wir haben es nicht getestet.Ahoi!

- Andreas22. Februar 2021 22:12 Hallo zusammen,erstmal vielen Dank für die tolle Anleitung.Gibt es auch die Möglichkeit, mehrere Unterseiten zu schützen? Die z.B. erst im Memberbereich sichtbar werden oder so? Antworten

- Robert Werhahn12. Februar 2021 13:37 Eine wirklich umfassende Beschreibung, vielen Dank dafür. Habe jetzt eine Mitgliedschaftsstufe angelegt (LC Mitglied) und versuche dazu neue Mitglieder mit Benutzer-Name (zB LCMitgl_2021), eMail & PW (enthält Sonderzeichen, Zahlen, Großbuchstaben) anzulegen: funktioniert nicht. Beim Anlegen erscheint am Oberrand des Dashboardfensters unter der obersten Menüleiste verdeckt und nur zum Teil sichtbar ein rotes und grünes Feld, welches ich aber nicht entziffern kann. Hab ich hier irgend etwas vergessen? Kann mir da jemand weiter helfen? Antworten

- Klara25. März 2021 11:21 Hat sich das Problem beheben lassen? Ich hänge nämlich auch schon genau hier. Antworten

- Pia wolf12. Juli 2021 11:06 Ich habe das gleiche Problem :-/ Antworten

- Emma26. Januar 2021 12:44 Hallo Thorsten, toller Beitrag! Sind die Plug-ins noch aktuell, oder gibt es da mittlerweile Alternativen? Außerdem: Ist es möglich, die Download Dateien in Ordnern zu strukturieren und/oder eine Suchfunktion hinzuzufügen?Vielen Dank vorab! Antworten

- Thorsten Faltings 26. Januar 2021 13:14 Moin Emma,es freut uns, dass Dir der Beitrag gefällt. Wir überprüfen es nicht jeden Monat, aber die Plug-ins sollten noch aktuell sein. Im Backend werden die ‚Downloads‘ ähnlich aller Dateien in einem speziellen Unterverzeichnis abgelegt. Wenn Du aber das Frontend meinst, dann hast Du alle Freiheiten, die Links in eine Struktur zu bringen. Mit dem richtigen Plug-in kannst Du auch nach ihnen suchen.Ahoi!

Thorsten Antworten

- Thorsten Faltings 26. Januar 2021 13:14 Moin Emma,es freut uns, dass Dir der Beitrag gefällt. Wir überprüfen es nicht jeden Monat, aber die Plug-ins sollten noch aktuell sein. Im Backend werden die ‚Downloads‘ ähnlich aller Dateien in einem speziellen Unterverzeichnis abgelegt. Wenn Du aber das Frontend meinst, dann hast Du alle Freiheiten, die Links in eine Struktur zu bringen. Mit dem richtigen Plug-in kannst Du auch nach ihnen suchen.Ahoi!

- Jessie Fröde14. Januar 2021 18:05 Tolle & hilreiche Anleitung!Die Seite, die ich gestalte, soll allerdings in zwei Sprachen aufgesetzt werden.

Gibt es hier auch eine Möglichkeit die Login Seite in DE und EN anzulegen?

Dafür habe ich bisher leider noch keine Lösung gefunden.Zudem kommt damit das Problem, dass das bearbeiten der .po Datei dann trotzdem der englische Text „Not a member?“ angezeigt wird …Lieben Dank schon mal für die Antwort. Antworten - Eckhard Kujawa9. Januar 2021 14:50 Wie schon von den Vorkommentatoren häufig geschrieben. Die Anleitung ist sehr verständlich.

Bei mir funktioniert der Download via „Medien“ einwandfrei und der Pfad zum Dokument wird auch richtig angezeigt.

Wenn ich den Short-Code in die Download-Seite einfüge werden die Links auch für den angemeldeten Kunden angezeigt, führen aber zur Startseite der Website.

Füge ich in die Download-Seite den Link zum Dokument händisch ein, wird das Dokument wie gewünscht geöffnet.

Ich kann es mir nicht erklären. Vieleicht hat ja jemand eine Idee.? Antworten- E. Kujawa11. Januar 2021 12:01 Editiere meinen Kommentar vom 09.Januar 2021

Das geschilderte Problem hat sich erledigt. Kann nur nicht berichten wo der Fehler lag.

Funktioniert einwandfrei.

Danke noch mal für die ganz einzigartig gute Anleitung. Antworten

- E. Kujawa11. Januar 2021 12:01 Editiere meinen Kommentar vom 09.Januar 2021

- Herwig1. Dezember 2020 15:54 Nochmal Hallo,

das Problem hat mir keine Ruhe gelassen. Auf der Seite des Plugin-Entwicklers findet man eine sehr ausführliche englischsprachige Dokumentation. Im Zuge der Weiterentwicklung des Plugins haben sich wohl die entsprechenden Befehle geändert.

Wer den Paswortvergessen-Link loswerden will gibt jetzt folgendes ein:

.swpm-login-widget-form #forgot_pass {display:none;}

den join us Link so:

.swpm-login-form-register-link {display:none;}

und die remember me checkbox so:

.swmp-remember-me {display:none;}

Ich habe jedem dieser Befehle eine eigene Zeile in der Rubrik ‚Zusätzliches CSS‘, welche man unter dem Customizer findet, den man aus der Administrationszeile erreicht, spendiert und es hat funktioniert.

Die Seite des Entwicklers des SimpleMembership PlugIns ist eine wahre Fundgrube. Man findet die Seite leicht. Antworten - Herwig1. Dezember 2020 14:36 Hallo,

das ist wirklich eine gute Anleitung und ich habe sie bestimmt schon ein paar Mal gelesen. Leider scheitere ich schon hier:

„Das selbe gilt für das Log-in Formular auf der Log-in-Seite an sich. Hier sind sowohl der Passwort-Vergessen-Link als auch der Registrieren-Link überflüssig, da niemand diese Funktionen nutzen soll.

Mittels CSS können wir die jeweils grün markierten Links entfernen. Dazu müssen Sie den folgenden Code in Ihr Zusätzliches CSS unter den Customizer bei dem Menüpunkt Design oder in der Administrationsleiste einfügen.“

Wo ist ‚mein zusätzliches CSS‘? Dann soll der Code ‚unter den customizer bei dem Menüpunkt Design‘. In der Administrationsleiste kann ich nur was auswählen( z.B. Customizer, Neu, Seite bearbeiten) aber nichts eintragen. Wenn ich dort ‚Customizer‘ wähle erscheint ganz unten als letzte Auswahl ‚Zusätzliches CSS‘ und dahinter eine Eingabemöglichkeit für code. Wenn ich dort den Code eingebe (gehört er in eine Zeile oder mehrere?) passiert nichts, die Links verschwinden nicht. Ich benutze das kommerzielle Theme ‚Head Blog‘ für meine Website und bin kein Informatiker, leider. Ich war schon etwas älter, als ich mich mit 6502 Assembler in meinem Commodore 64 beschäftigt habe, Mnemonics und so.

Meine Frage(und Bitte): wo genau muss ich diesen code eintragen. Kann mir jemand den Weg dorthin bitte step by step aufzeigen? Antworten - Eric23. November 2020 11:36 Wirklich guter Beitrag! Ich hätte nur ein kleines Problem. Die Seiten die z.B. Kunde A sehen soll aber Kunde B nicht, kann Kunde B trotzdem sehen. Die Meldung „Dieser Inhalt ist für Ihre Mitgliedschaftsstufe nicht freigegeben.“ erschein zwar aber der Inhalt der Seite auch. Downloads werden blockiert. Jedoch sollte der Inhalt auch blockiert werden. Ich habe diese Methode schon früher einmal genutzt und dort war dies auch so der Fall. Kann dies an meinem Theme liegen? Oder hat jemand eine Idee? Antworten

- Florian18. August 2020 11:15 Interessanter Atrikel! dennoch mal einen Frage zu wordpress und Persönliche Downloads.

Gibt es ein Plungin, dass :

Persönlicher Login

Persönliche Seite, wo nur die Daten hinterlegt sind (Abrechnung) die für die Person zusehen ist die den Zugang dazu hat. (Beispiel: Peter logt sich ein und sieht seine Abrechnung, Ingo logt sich ein und sieht nur seine Abrechnung und nicht die von Peter)

Gibt es da ein plugin für auch kerne kostenpflichtig Antworten- Thorsten Faltings 18. August 2020 11:31 Moin Florian,

da Peter und Ingo ja am Ende die gleichen Seiten aufrufen (mit unterschiedlichen Inhalten), sollte das Plug-in Redirect After Login weiterhelfen können.

Ahoi!

Thorsten Antworten - Thomas25. November 2020 13:11 Das wäre über die Build-In Funktion von WordPress, den Standardschutz per Passwort, sehr gut lösbar. Antworten

- Peter25. Januar 2021 17:44 Hallo Thomas, wie genau wäre das lösbar? Ich habe die gleiche Anforderung, aber so etwas richtig „schönes und einfaches“ kann ich nicht finden.@Florian, wie hast du denn gelöst?Vielen Dank schon einmal

Peter Antworten

- Peter25. Januar 2021 17:44 Hallo Thomas, wie genau wäre das lösbar? Ich habe die gleiche Anforderung, aber so etwas richtig „schönes und einfaches“ kann ich nicht finden.@Florian, wie hast du denn gelöst?Vielen Dank schon einmal

- Thorsten Faltings 18. August 2020 11:31 Moin Florian,

- Pascal9. August 2020 18:32 Top Beitrag

Habe eine Frage und vielleicht wird mir diese ja auch noch 2020 beantwortet 😀

Ich habe auf meiner Seite jetzt ein Kundensystem eingerichtet und das auch mit verschiedenen Kursen. Nach dem Login werden die jeweiligen Kursmitglieder zu der für sie angepassten Seite weitergeleitet. Mein Problem/Frage: Kann man es im Menü so einrichten, dass Wenn sich Kursmitglied A anmeldet Kursliste A im Menü erscheint und bei Kursmitglied B Kursliste B und so weiter? Abgesehen von dem einmaligem Weiterleiten haben die Kunden danach keinen zugriff mehr darauf. Möchte das man diesen MenüPunkt nur sieht wenn man auch mit dem jeweiligem Kurs angemeldet ist. Habe mir dazu erst das Plugin Nav Menu Roles geholt, aber das Arbeit meines Wissens nur mit WordPressRollen wie Admin, Abonnent etc und nicht mit meinen erstellten Kurs-Rollen.

Vielleicht kann mir ja jemand helfen. Danke schonmal im Voraus!

Lg Antworten- Thorsten Faltings 10. August 2020 9:32 Moin Pascal,

vielen Dank für Deine Nachricht. Wenn ich Dich richtig verstehe, hat jeder User seine eigenen Kurse, gelistet auf einer individuellen Seite. Du würdest als eine Erweiterung benötigen, die tatsächlich einen Menü-Eintrag ermöglicht, der für jeden angemeldeten User individuell ist. Ein passendes Plug-in haben wir bei einer schnellen Recherche nicht gefunden. Mit einer individuellen Entwicklung würde man das Problem aber sicher lösen können.

Ahoi!

Thorsten Antworten- Pascal10. August 2020 20:27 Danke für die schnelle Antwort!

Habe das Problem jetzt über einen kleinen Umweg gelöst!

Geholfen haben mir dabei die Plugins: Nav Menu Roles und User Role Editor.

habe für die jeweiligen Kurse eigene WP-Rollen erstellt und dann den erst über das Nav Menu gelöst.

Dennoch vielen Dank für die Hilfe! Antworten- Thorsten Faltings 11. August 2020 8:46 Sehr guter Lösungsansatz!

Ahoi!

Thorsten Antworten - Justin27. Juni 2022 13:50 Hallo PascalIch habe genau das gleiche Problem. Ist es möglich mir zu beschreiben wie es du mit diesen Plugins gelöst hast? Eine kleine Anleitung? Ich bin echt am verzweifeln 🙂 Antworten

- Thorsten Faltings 11. August 2020 8:46 Sehr guter Lösungsansatz!

- Pascal10. August 2020 20:27 Danke für die schnelle Antwort!

- Thorsten Faltings 10. August 2020 9:32 Moin Pascal,

- mpr_922. Mai 2020 4:40 Guten Tag, ich habe eine Frage zu den Plugins und der Vorgehensweise.

Und zwar möchte ich jetzt nicht nur eine Datei zum Download freigeben, sondern ich würde gerne eine URL bzw. nur einen bestimmten Inhalt mit Zugriffen verwaltet. Kann ich in dem Download auch eine URL angeben? Ist das auch möglich?

Und zweite Frage: In dem Donwload-Post kann man ja auch Inhalt im Textfeld eingeben (dort wo bei Ihnen aktuell Lorem Ipsum drin steht). Wie kann ich denn zusätzlich diesen Inhalt ausgeben? Gibt es da einen anderen Shortcode für?

Herzlichen Dank für eine hoffentlich zeitige Rückmeldung. Antworten - Lara-Maria Nestyak24. März 2020 0:23 Erstmals vielen herzlichen Dank für diese ausführliche und wirklich sehr hilfreiche Anleitung!

Eine Frage habe ich noch: Gehe ich auf den Link einer Kursseite für die ich nicht freigegeben bin, erscheint ja „Sie müssen sich anmelden, um diesen Inhalt zu sehen. Bitte Anmelden. Kein Mitglied?“ Dabei ist das Wort „Anmelden“ mit einem Hyperlink hinterlegt. Ich würde gerne statt „Kein Mitglied?“ etwas wie „Hier zur Kursbuchung klicken!“ eingeben – den Text kann ich ja ganz einfach mit Poedit editieren, aber woher kommt der Link? Antworten - Maximilian Pfützner11. März 2020 16:02 Hallo,

zunächst einmal vielen Dank für die super Anleitung! Soweit funktioniert auch alles, aber leider komme ich an einem Punkt nicht so richtig weiter:

Wenn ich mich auf der Login-Seite befinde und mich als Nutzer einlogge gelange ich mit Hilfe der Login Redirection auch auf die jeweils richtig zugewiesene Seite. Das funktioniert allerdings leider nur, wenn den Passwortschutz der Seite deaktiviert habe. Sobald dieser allerdings aktiv ist, kommt nach dem Einloggen die Meldung „Sie müssen sich anmelden, um diesen Inhalt ansehen zu können. Bitte Einloggen. Noch kein Mitglied?“ daraufhin muss ich mich nochmal einloggen und komme nicht auf die voreingestellte Seite.

Ich hoffe es ist soweit verständlich was ich damit sagen wollte und bin über jeden Hinweis sehr dankbar.

Liebe Grüße,

Max Antworten - Stefan Paulus21. Februar 2020 21:39 Hallo,

ja das klingt sehr interessant. Was mich jedoch interessiert, ob es eine Möglichkeit gibt, registrierten Nutzern individuelle Inhalte, wie PDF Dokumente individualisiert in den jeweiligen Nutzerkonten zur Verfügung zu stellen. Wissen Sie hierzu eine Lösung oder Plugins die diese Möglichkeiten bieten?

Viele Grüße

Stefan Antworten- Stephanie Ta4. Dezember 2020 10:29 Hallo Stefan,

bist du schon damit weitergekommen? Wir haben ein Plugin, welches diesen Use Case abdeckt. Du brauchst eine fein-granulare Rollen-/Rechtevergabe. Melde dich gerne bei mir: an „Stephanie Ta“ unter https://login-master.com/kontakt/

Liebe Grüße, Stephanie Antworten

- Stephanie Ta4. Dezember 2020 10:29 Hallo Stefan,

- Franziska3. November 2019 18:21 Hallo,

die Anleitung war sehr hilfreich und gut erläutert. Leider komme ich an einer Stelle nicht weiter:

>Um die Übrigen, für den Kunden unwichtigen, Infos auszublenden, wie zum Beispiel den Kontostatus etc., fügen Sie außerdem den folgenden Code ein:

.swpm-logged-status, .swpm-logged-membership, .swpm-logged-expiry

Der Code funktioniert bei mir leider nicht. Es kommt eine Fehlermeldung. Habe an dieser Stelle schon einiges probiert. Kann mir jemand weiterhelfen?

Liebe Grüße Antworten- SDdorf28. November 2019 14:54 Hallo Franziska,

das gehört noch zu darüberliegenden Satz:

Soll so – komplett – im css eingefügt werden:

.swpm-edit-profile-link, .swpm-logged-status, .swpm-logged-membership, .swpm-logged-expiry {display:none;}

Gruß SDdorf Antworten

- SDdorf28. November 2019 14:54 Hallo Franziska,

- Julian13. Oktober 2019 22:44 Guten Abend liebes Team!

Erstmal vielen herzlichen Dank für die ausführliche Anleitung.

Nun scheint erstmal alles sehr praktisch und simpel.

Mein Anwendungsbereich scheint aber etwas von der beschriebenen Situation abzuweichen. Ich möchte insggesamt 140 Benutzer anlegen, die in verschiedene Gremien aufgeteilt sind (Kommissionen und Departemente) Muss ich jetzt für jeden einzelnen Benutzer ein Passwort anlegen und es ihm später per Mail zukommen lassen, damit er sich überhaupt einloggen kann?

Ich habe schon die Variante mit der E-Mail Aktivierung getestet. Praktisch! Nur leider muss sich jeder Benutzer, noch bevor er einen Aktivierungslink erhält das erste Mal einloggen. Sprich: Er braucht die Login Daten. Gibt es eine Möglichkeit, dass der Benutzer das Passwort selbst anlegen kann? Ist es möglich dem Benutzer den Aktivierungslink samt Login Daten automatisch zu versenden?

Euer Rat wäre sehr hilfreich. Ansonsten bin ich wohl gezwungen, sämtlichen 140 angelegten Benutzern ein Passwort zu versenden :/

Ich wünsche euch einen erholsamen Abend und schon jetzt danke für das Feedback!

Julian Antworten - Andreas27. März 2019 12:17 Hi, super Anleitung und sehr schöne PlugIns.

Als work around für das Log Out Problem geht mit der neuesten WordPress Version (5.1.1) folgender Weg:

1. Role der Mitglieder unter dem Punkt Menüpunkt Benutzer als – Keine Benutzerrolle für diese Website – festlegen

2. Die Adminbar unter WP Mitgliedschaft Einstellungen auf anzeigen setzen (default Einstellung).

Die Bar beinhaltet nun nur ein Bild, Name und AUSLOGGEN Feld. Die Bar kann natürlich per css nach Stylewünschen angepasst werden. Antworten - Manu25. März 2019 17:40 Ich habe in einem Anfall geistiger Umnachtung aus Versehen die Login-Seite gelöscht, dabei hatte ich alles schon schön eingestellt und funktionierte prima. Ich habe das Plugin „Simple-Membership“ gelöscht und wieder installiert. Aber das generieren der Login-Seite bleibt aus. Was kann ich jetzt machen? Hoffentlich kannst Du mir helfen. Antworten

- Thorsten Faltings 26. März 2019 11:40 Moin Manu,

liegt die Seite vielleicht noch im „Papierkorb“ und wird deswegen nicht neu angelegt?

Ahoi!

Thorsten Antworten

- Thorsten Faltings 26. März 2019 11:40 Moin Manu,

- Sabrina Tausch15. März 2019 10:35 Hallo, wirklich toller Beitrag!

Ich hoffe ihr könnt mir bei meinem Problem weiterhelfen. Wenn ich die Loginseite aufrufe, steht bei mir im Feld „Benutzer“ immer der Benutzer drinnen mit dem ich die WordPress Seite erstellt habe, es ist mir nicht möglich diesen raus zu löschen und mich mit einem anderen Benutzer anzumelden. Das Feld reagiert einfach nicht. Antworten- Thorsten Faltings 15. März 2019 15:43 Moin Sabrina,

kann es sein, dass Du in WordPress eingeloggt bist?

Melde Dich ab und teste dann das Login.

Ahoi!

Thorsten Antworten

- Thorsten Faltings 15. März 2019 15:43 Moin Sabrina,

- Stefanie S.14. März 2019 17:17 Hallo Kim, Hallo Thorsten,

SUPER geschrieben! Ich habe nur noch eine Frage: Ich würde gerne eine E-Mail Benachrichtigung erhalten, wenn einer unserer Kunden ein Dokument herunterlädt. Wie kann ich das am besten machen?

DANKE und liebe Grüße,

Steffi Antworten- Thorsten Faltings 14. März 2019 17:20 Moin Steffi,

das ist keine schlechte Idee. Leider gibt es in dem Plug-in keine entsprechende Funktionalität.

Vielleicht schlägst Du dem Entwickler Deine Idee mal vor?

Ahoi!

Thorsten Antworten

- Thorsten Faltings 14. März 2019 17:20 Moin Steffi,

- Micha11. März 2019 11:01 Hallihallo Thorsten,

ich bin ja begeistert von eurer sehr gut erklärten Lösung zum Thema geschützter Kundebereich.

Nun habe ich als Admin, noch einige Mitarbeiter im RedakteurStatus welche dann auf einmal nicht mehr regulär über den WP Login auf ihr Dashboard Bereich kommen. In den „allgemeinen Einstellungen“ der WP Mitgliedschaft habe ich dann das Häkchen im Bereich „Deaktivieren Sie den Zugriff auf das WP Dashboard“ entfernt, sodass meine Mitarbeiter wieder über den WP Login regulär ihren Zugang erhalten.

Leider kann dann das reguläre Kursmitglied, sofern sie den WP Login URL (aus Sicherheitsgründen wurde die URL um geändert) kennen würden, auf ihr abgespecktes Dashboard Profil zugreifen, was ja eigentlich nicht sooo sein soll.

Ich hatte auch den Weg über die „Erweiterte Einstellung“ bei der WP Mitgliedschaft versucht, wo ich unter „Admin-Dashboard Zugriffsberechtigung“ den Zugriff meiner Redakteure zu ermöglichen versuchte. Vorher hatte ich das Häkchen im „Deaktivieren Sie den Zugriff auf das WP Dashboard“ wieder aktiviert. Irgendwie klappt erstaunlicherweise die Option auch nicht. Eine weitere Idee bzw. Kombination mit dem PlugIn „User Role Editor“ war vergebene Müh.

Habe ich irgendwas in den WP Mitgliedschafts-Einstellungen übersehen, sodass meine Mitarbeiter „Redakteuren“ weiter ungehindert sich über das reguläre WP Login einloggen können, wiederum das „gemeine“ Kursmitglied nur das zu sehen bekommt, was es soll und keine weiteren Möglichkeiten im BackEnd bzw im Dashboard rumzuwuseln?

Danke vor ab.

Herzliche Grüße vom Niederrhein

Micha Antworten- Thorsten Faltings 15. März 2019 15:48 Moin Micha,

Hmm, hast Du mal das Plug-in „Remove Dashboard Access“ probiert? Solltest Du Dich mit Anpassungen in der functions.php auskennen gibt es hier sonst noch einen alternativen Lösungsvorschlag: Disable WordPress dashboard for subscribers.

Ahoi!

Thorsten Antworten- Micha18. März 2019 10:27 Moin Thorsten,

Danke für die beiden Tipps. Et funktioniert. Hervorragend. Ick freu mir.

Danke nochmals

Herzlichen Gruß

Micha Antworten

- Micha18. März 2019 10:27 Moin Thorsten,

- Thorsten Faltings 15. März 2019 15:48 Moin Micha,

- Daniel von bo:mi:well®8. März 2019 13:59 Hallo Kim,

hallo Thorsten,

jetzt habe ich auch endlich meine Downloads geschützt. Das Einrichten hat gut funktioniert, nur hätte ich gerne, dass die Downloads wie bisher in einem neuen Tab geöffnet werden. Es handelt sich nämlich bei den Downloads um PDF- und MP3-Datein, die der Browser automatisch öffnet. Bisher hatte ich einfach den target=“_blank“-Zusatz in meinem Link drin stehen gehabt. Dieser funktioniert aber in dem shortcode nicht. Und leider konnte ich weder in den Einstellungen des Download-Plugins noch auf den Seiten der einzelnen Downloads die Option finden.

Natürlich kann man einfach wieder auf „Die vorherige Seite anzeigen“ klicken, nachdem sich die Datei im Browser geöffnet hat. Nur kann es eben auch gut sein, dass jemand den Tab dann schließt, nachdem er festgestellt hat, dass sich die Datei „nur geöffnet hat“ und sie nicht heruntergeladen wurde. Und dann hat er eben auch ungewollt meine Seite geschlossen.

Liebe Grüße

Daniel Antworten- Thorsten Faltings 8. März 2019 16:51 Moin Daniel,

ich habe es soeben getestet und bei mir hat nicht der Browser (Safari) die Datei angezeigt, sondern einen Download initiiert.

Hast Du mal den Link (URL) über dem Shortcode kopiert und ausprobiert? Hat bei mir funktioniert.

Ahoi!

Thorsten Antworten

- Thorsten Faltings 8. März 2019 16:51 Moin Daniel,

- ungoliant8. März 2019 12:34 Hallo,

toller Beitrag! Genau das was ich suche!

Gibt es auch eine Möglichkeit einen Mitglied mehrere Mitgliedsstufen zuzuweisen?

cheers ungoliant Antworten- Thorsten Faltings 8. März 2019 16:52 Moin,

meines Wissens ist das nicht möglich. Am besten die Mitgliedsstufen so planen, dass sie die Möglichkeiten der anderen Stufen beinhalten und noch jeweils weiter Optionen bieten. So nach dem Motto Bronze, Silber, Gold.

Ahoi!

Thorsten Antworten

- Thorsten Faltings 8. März 2019 16:52 Moin,

- Gaby4. März 2019 11:32 Moin Thorsten, 🙂

vielen Dank, für die schnelle Reaktion!

Es geht darum, dass für einen Lehrgang, der in Blockwochen stattfindet, für die jeweilige Woche alle Skripte heuntergeladen werden sollen.

Ich würde also gerne alle betreffenden Dateien z.B. unter dem Download Titel „Skripte Woche 1“ hochladen und den Shotcode, unter dem ja jetzt evtl. 5 Dateien gespeichert sind, in die Download Seite für die Teilnehmer einfügen.

Oder muss ich für jedes einzelne Skript einen eigenen Shortcode einfügen?

Ich würde dann aber nicht den Sinn verstehen, dass unter einem Download Titel mehrere Dateien hochgeladen werden können, wenn tatsächlich nur eine downgeloadet werden kann.

Schon jetzt vielen Dank für Deine Geduld mit mir ….

Beste Grüße

Gaby Antworten- Thorsten Faltings 4. März 2019 11:43 Moin Gaby,

alles gut 🙂

Dann würde ich die Unterlagen in eine ZIP-Datei zusammenfassen.

Ahoi!

Thorsten Antworten

- Thorsten Faltings 4. März 2019 11:43 Moin Gaby,

- Gaby3. März 2019 20:12 Hallo Kim,

es ist zwar schon oft gesagt, aber trotzdem nochmal:

Vielen Dank für die super Anleitung!

Leider komme ich mit einem Problem nicht weiter.

Ich habe über den Download Monitor mehrere Dateien hochgeladen und den Shortcode auf die Download Seite kopiert. Aber nur die erste Datei kann heruntergeladen werden. Alle anderen erscheinen erst gar nicht.

Im Dashboard erscheint unter Downloads bei „Datei“ auch nur eine Datei.

Muss ich bei der Bereitstellung von mehreren Dateien denn vielleicht noch weitere Einstellungen im Download Monitor vornehmen? Antworten- Thorsten Faltings 4. März 2019 9:00 Moin Gabi,

erstmal vielen Dank für Dein Lob!

Wir sind nicht sicher, ob wir Dein Problem richtig verstehen, haben aber eine Vermutung:

Kann es sein, dass Du alle Dateien zu einem „Download“ zusammengefasst hast? Versuche mal für jede Datei einen eigenen „Download“ anzulegen und entsprechend die jeweiligen Shortcodes einzufügen.

Ahoi!

Thorsten Antworten

- Thorsten Faltings 4. März 2019 9:00 Moin Gabi,

- Peter Lehmann20. Februar 2019 14:51 Hallo, ich wollte ein Mitglied manuell über das Plugin anlegen. Das funktioniert nicht. Es wird aber jedesmal eine admin.php Datei heruntergeladen. Was mache ich falsch?

Hintergrund ist der, dass ich die Kunden manuell anlegen will. Nicht jeder bekommt einen Zugriff auf eine Seite.

Kann man auch jedem Benutzer eine spezielle Seite anzeigen? Antworten - Maja17. Januar 2019 17:47 Hallo Kim,

vielen Dank für den tollen Beitrag. Ist total hilfreich!

Bei mir hakt es nur noch an einer Stelle…

Wenn ein Besucher ohne einggeloggt zu sein die Download-Seite aufruft erscheint da der Satz: „Sie müssen sich anmelden …“. Und sonst nichts. Gibt es eine Möglichkeit in diesem Fall direkt auf die Login Seite umzulenken?

Gruß Maja Antworten- Thorsten Faltings 18. Januar 2019 14:50 Moin Maja,

Du kannst beim Download-Plug-in unter Einstellungen > Zugriff den Text anpassen und eine entsprechende Verlinkung zur gewünschten Login-Seite einfügen.

Ahoi!

Thorsten Antworten

- Thorsten Faltings 18. Januar 2019 14:50 Moin Maja,

- Ronny Meyer27. Dezember 2018 20:05 Hallo Kim. Vielen Dank für Deine Anleitung. Sehr gute Sache.

Leider habe ich ein Problem: wenn ich den Shortcode in der Seite einfüge, und danach darauf klicke passiert nichts… was habe ich falsch gemacht?

Gruss Ronny Antworten - Konstantin1. Dezember 2018 3:25 Hallo,

toller Artikel! Sehr ausführlich und gut beschrieben.

Eine Frage hätte ich dennoch. Mit welchem Plugin kann ich die automatische Registrierung ermöglichen?

Es steht zwar eine Seite namens Registration zur Verfügung, nur enthält diese kein Formular. Antworten - Daniel von bo:mi:well®16. November 2018 18:17 Liebe Kim, ich danke dir vielmals für diesen tollen Artikel!

Ich hatte mich vor einigen Monaten schon mal damit beschäftigt und es dann verzweifelt aufgegeben. Heute morgen bin ich dann auf diese absolut perfekte Anleitung gestoßen und konnte die Einrichtung dann auf meiner Seite zur vollsten Zufriedenheit durchführen. Wirklich toll erklärt – sowas findet man leider zu selten.

Einen Spenden-Button für eine „Tasse Kaffe“ gibts nicht auf der Seite, oder?

Würde mich gerne erkenntlich zeigen. Habe fast ein schlechtes Gewissen, dass ich diese tolle Anleitung einfach kostenlos erhalten habe.

Liebe Grüße

Daniel von bo:mi:well® Antworten- Kim Salewski 19. November 2018 9:22 Moin Daniel,

Es freut mich sehr zu hören, dass die Anleitung eine Hilfe und verständlich ist! Deine Hilfestellung für Ben ist reicht uns vollkommen als Entlohnung 😉 Wir freuen uns, wenn durch unseren Beitrag und die vielen hilfreichen Kommentare offene Fragen geklärt werden können.

Viele liebe Grüße,

Kim Antworten

- Kim Salewski 19. November 2018 9:22 Moin Daniel,

- Olaf12. November 2018 18:21 Hallo, super Beitrag… Ich habe das nun auf meiner Seite auch hinbekommen, danke dafür.

Eine Frage hab ich noch dazu, wie bekomme ich es hin das sich ein User mehr als einmal anmeldet? Sozusagen ein User für eine Gruppe… geht das? Antworten - Alexander Mäding8. November 2018 12:30 Hallo,

kann ich auch eine Seite erst nach 7 Tagen nach der ersten Anmeldung freischalten?

LG Alexander Antworten- Thorsten Faltings 12. November 2018 11:20 Moin Alexander,

ja, oben rechts im Kasten „Veröffentlichung“ kannst Du ein Veröffentlichungsdatum festlegen.

Ahoi!

Thorsten Antworten

- Thorsten Faltings 12. November 2018 11:20 Moin Alexander,

- Der Waldi7. November 2018 12:18 Vielen vielen Dank für diesen Beitrag. Du hast mir sehr geholfen.

Ich habe nur noch eine Frage.

Kann ein Mitglied mehreren Mitgliedsstufen angehören?

Ich möchte auf der Seite mehrere Kurse anbieten, die alle Separat bestellt werden können. Was passiert, wenn ein Mitglied einen zweiten Kurs bestellen möchte. Muss ich das Mitglied neu anlegen mit einer anderen Mailadresse, oder gibt es die Möglichkeit das man ihm einfach den zweiten Kurs zuweist?

Danke nochmal Antworten- Daniel von bo:mi:well®7. März 2019 11:11 Hallo Waldi,

genau vor diesem Problem stand ich auch. In dem Plugin lässt sich ja immer nur eine Mitgliedschaftsstufe auswählen. Man kann leider nicht mehrere anklicken.

Meine Idee war dann einfach eine weitere Mitgliedschaftsstufe anzulegen. Und alle Seiten, die den beiden anderen Mitgliedschaftsstufen jeweils zugeordnet sind, auch der neuen zuzuordnen.

Im meinem Fall sah das so aus:

1. Mitgliedschaftsstufe: Tagesworkshop Rückenschule (Seiten A, B, C)

2. Mitgliedschaftsstufe: Faszientraining Workshop (Seiten 1, 2, 3)

3. Mitgliedschaftsstufe: Tagesworkshop Rückenschule und Faszientraining (Seiten A, B, C und Seiten 1, 2, 3)

Ich habe dann eine Auswahl-Seite erstellt, auf der ich die Links zu beiden Workshops eingefügt habe. Diese Seite wurde dann zu der Redirection-Page der Mitgliedschaftsstufe. Und damit man von einem Workshop zum anderen wechseln kann, habe ich diese Auswahlseite in meiner Seitenleiste verlinkt.

So funktioniert es jetzt eigentlich ganz gut. 😉

Ich weiß zwar nicht, ob ich einen solchen Kommentarbereich nutzen darf, um Werbung zu machen – falls es nicht erwünscht sein sollte, dann entschuldige ich mich dafür und dann darf der Kommentar natürlich gelöscht werden – aber vielleicht gibt es hier ja jemanden, der gerne seine Rückenschmerzen loswerden möchte.

bomiwell.de/ruecken

Liebe Grüße

Daniel von bo:mi:well® Antworten- Thorsten Faltings 7. März 2019 11:16 Moin Daniel,

es ist tatsächlich so, dass wir hier normalerweise keine Werbung zulassen.

Da uns aber Dein Lösungsweg gefallen hat, drücken wir mal ein Bullauge zu 😉

Ahoi!

Thorsten Antworten

- Thorsten Faltings 7. März 2019 11:16 Moin Daniel,

- Daniel von bo:mi:well®7. März 2019 11:11 Hallo Waldi,

- Sandra Oelschläger5. November 2018 8:51 Einfach nur ein riesiges Danke für den Beitrag! Sehr übersichtlich und leicht nachzumachen. Danke!

Liebe Grüße

Sandra Antworten - Akinom11. September 2018 13:25 Tolle Anleitung.

Gibt es auch die Möglichkeit, Berechtigungen (Veröffentlicht, Privat) nachträglich außerhalb des Dashboards zu ändern? Möchte einem eingeloggten Nutzer die Möglichkeit geben, seine privaten Elemente der Seite zu veröffentlichen. Antworten- Thorsten Faltings 11. September 2018 14:27 Moin Akinom,

grundsätzlich ist das möglich, bedarf aber der Programmierung.

Ahoi!

Thorsten Antworten

- Thorsten Faltings 11. September 2018 14:27 Moin Akinom,

- Herbert6. September 2018 20:52 Diese Anleitung ist wirklich Spitze. Die stimmt wirklich bis ins Detail. Herzlichen Dank dafür. Ich habe über dem Problem einige Tage gebrütet und diverse Member Plugins inkl. Anleitungen ausprobiert. Nur diese Weg war erfolgreich, und dann sogar noch ohne Kosten. Ich kann auch kaum glauben, dass ein solches tolles Plugin kostenfrei ist. Obwohl mein Kunde plötzlich andere Anforderungen stellt, die wahrscheinlich so nicht realisierbar sind, werde ich diese Lösungen mit Sicherheit bei anderen Projekten umsetzen. Antworten

- Lennart20. August 2018 19:27 Super Erklärung, danke dafür!

Mein Problem ist nur gerade, dass ich selbst wenn ich eingeloggt bin, die Dateien nicht Downloaden kann. Es erscheint die Meldung: „Du besitzt nicht die nötige Berechtigung, um auf diese Download-Datei zuzugreifen. Gehe zur Startseite“.

Ich bin der Meinung, ich hätte alles richtig eingestellt… :/ Antworten - Christian20. Juli 2018 17:17 Hallo,

können bei Simple Membership auch Einstellungen vorgenommen werden, dass die angelegten Mitglieder automatisch per Email darüber informiert werden dass sie angelegt wurden und ihnen auch der Benutzername und das Passwort mitgeschickt wird?

VG

Christian Antworten - Dia20. Juli 2018 8:49 Vielen Dank für die ausführliche und sehr gut verständliche Anleitung!

Ich habe nun alles so eingerichtet, jedoch haben sich zwei Probleme aufgetan:

1.) Nachdem der Abonnent eingeloggt ist kommt er nochmals auf eine Seite, wo das Passwort wieder abgefragt wird. „Dieser Inhalt ist passwortgeschützt. Um ihn anzuschauen, gib …..“… und wie gesagt, er muss nochmals das vorher bereits eingegebene PW eingeben.

2.) es gibt keine Möglichkeit sich auszuloggen. Erst wenn der Abon. wieder auf die Login-Seite zurückkehrt kann er sich ausloggen. Gibt es da eine einfache Lösung mit einem Button oder Link, den ich einfügen kann? (Bitte Dummie-Version 😉 …)

Vielen Dank und sonnige Grüße,

Dia Antworten- Kim Salewski 20. Juli 2018 8:59 Moin Dia,

Zu 1) kann ich leider nicht viel sagen. Die oben beschriebene Methode mit dem Redirect und dem aktivieren der Zugriffseinstellungen für eine bestimmte Mitgliedschaft haben dieses Problem bei uns bisher nicht hervorgerufen.

Zu 2) gibt es lediglich diese Möglchkeit. Du kannst es deinen Besuchern etwas erleichtern, indem du die Menüführung anpasst. Hierzu einer meiner früheren Kommentare:

„Es ist wahr, das Ausloggen findet bei diesem Plug-in/bei dieser Methode auf der Log-in Seite statt. Wenn man auf diese klickt, findet man dort den “Ausloggen” Link.

Eine Möglichkeit, das Ausloggen für Benutzer logischer zu gestalten wäre:

1. Du benennst die Seite “Log-in” in “Konto” um.

oder

2. Du nutzt das Plug-in “Nav Menu Roles”, mit dem du angeben kannst, welcher Menüpunkt angemeldeten und welcher Menüpunkt abgemeldeten Besuchern angezeigt wird. Hier kannst du zwei mal den Link “Log-in” zu deinem Menü hinzufügen, den ersten shaltest du für abgemeldete Besucher sichtbar. Den zweiten benennst du um in “Log-out” um und schaltest ihn für angemeldete Benutzer sichtbar. So sehen abgemeldete Besucher “Log-in”, und angemeldete Besucher “Log-out” im Menü stehen.“

Ich hoffe, das konnte dir etwas weiterhelfen.

Viele liebe Grüße,

Kim Antworten- Josef S.12. September 2018 12:01 Hallo zusammen,

was ich gemacht habe, um sich bequem auszuloggen:

Den „Ausloggen“-Link von der Profilseite kopiert und auf der gesicherten Seite in einen „Ausloggen“-Button eingefügt. Funktioniert einwandfrei und ist sehr übersichtlich 😉

LG Josef Antworten

- Josef S.12. September 2018 12:01 Hallo zusammen,

- Kim Salewski 20. Juli 2018 8:59 Moin Dia,

- Ben19. Juli 2018 9:51 Salut,

Danke erstmal für die hammer Erklärung, war sehr leicht alles umzusetzten.

Jetzt habe ich die Herrausforderung das ich, User habe die recht alt sind, und mit dem PC oft nicht klarkommen. Heißt Sie Loggen sich ein, machen dann aber irgendwas anderes, und gehen nach einer gewissen Zeit wieder auf dem LINK… den wir ihnen geschickt haben. Jetzt kommen sie aber auf dem Benutzerprofil raus, und nicht mehr auf der Redirekt-Seite. Manche sind nicht in der Lage den Logout button zu finden, egal wie groß man den macht -_- …

meine Idee wäre eine Art: Autologout! Nach einer gewissen Zeit oder wenn mann den Tab oder das Fenster schließt oder so-….. !

Hat jemand das schonmal gemacht, und hat dazu tips oder ideen? Danke schonmal…

mit freundlichen Grüßen

Ben Antworten- Daniel16. November 2018 18:07 Hi Ben,

deine Frage ist zwar schon ein paar Monate alt, ich wollte an dieser Stelle aber dennoch eine Antwort darauf geben, da ich selbst auch eine solche Funktion haben wollte. Und vielleicht möchte es der eine oder andere, der in der Zukunft einen solchen Mitgliederbereich erstellen möchte, ebenfalls. Ich habe ihn selbst erst heute morgen eingerichtet, nachdem ich auf diese TOLLE Anleitung stieß.

Nun endlich zur Antwort:

Unter Einstellungen/Erweiterte Einstellungen hat man die Möglichkeit „Logout Member on Browser Close“ zu aktivieren.

Viele Grüße

Daniel von bo:mi:well® Antworten

- Daniel16. November 2018 18:07 Hi Ben,

- Dennis5. Juli 2018 14:58 Hallo Kim und vielen Dank für die tolle Anleitung.

Ich suche aktuell noch nach einer Möglichkeit auszulesen welcher membership der angemeldete User angehört um damit zu steuern welche Bereiche ihm angezeigt werden, bzw. ob der dynamisch generierte Content für ihn angezeigt werden soll.

Also sowas wie aktuellerUser.get_membership();

Um quasi abzufragen:

$args = array(

‚post_parent‘ => $post->ID,

‚post_type‘ => ‚page‘,

‚orderby‘ => ‚menu_order‘

);

$child_query = new WP_Query( $args );

while ( $child_query->have_posts() )

{

if (get_membership() == „1“)

{

echo “ . get_the_excerpt() . “;

echo ‚mehr erfahren‚;

}

}

Hast Du da eine Idee?

Danke,

Dennis Antworten- Kim Salewski 5. Juli 2018 15:16 Moin Dennis,

So weit haben wir uns mit diesem Thema in Hinblick auf Simple Membership nicht auseinandergesetzt. Unser Beispiel war deutlich simpler und hat diese Funktion nicht benötigt.

In diesem Falle lege ich dir eher nahe, dir ein umfangreicheres Plug-in zu suchen, was diese Funktion bereits mit sich bringt.

Alternativ stelle deine Frage lieber in dem entsprechenden Plug-in Support-Forum: https://wordpress.org/support/plugin/simple-membership

Viele liebe Grüße,

Kim Antworten- Dennis5. Juli 2018 17:04 Moin Kim,

ich habe es inzwischen lösen können. In der Klasse SwpmMemberUtils gibt es eine Methode dazu. Damit bekommt man die gewünschte ID.

Musste mich halt durch die Klassen lesen, da sind so einige Methoden, die man gut nutzen oder ändern und nutzen kann.

Die Lösung ist dann z.B. so:

$member_id = SwpmMemberUtils::get_logged_in_members_id();

Dann kann ich mit der Varible weiterarbeiten.

Danke und viele Grüße,

Dennis Antworten

- Dennis5. Juli 2018 17:04 Moin Kim,

- Kim Salewski 5. Juli 2018 15:16 Moin Dennis,

- Carsten 12. Juni 2018 18:08 Hallo, wunderbar erklärt und verständlich.

Ich möchte allerdings, dass bestimmte eingeloggte Klienten nur den für sie bestimmten Inhalt sehen können … nicht in Gruppen – aber in Klienten unterteilt. Müsste ich dazu eigene Mitgliedschaftsstufen für jeden Klienten einrichten? Und dann die Startseite nach dem einloggen für jeden Klienten individuell einrichtenß

GLG, Carsten Antworten- Kim Salewski 13. Juni 2018 8:53 Moin Carsten,

Für einen einzelnen Klienten müsstest du ebenfalls ein eigenes Mitglied und eine eingene Mitgliedschaft anlegen, nach dem Prinzip oben, und dann lediglich diesem Klienten den Zugang zukommen lassen. Je nach dem, wie viele Klienten du hast, könnte das vielleicht unübersichtlich werden. Daher müsstest du hier wahrscheinlich eine andere Lösung in betracht ziehen.

Viele liebe Grüße,

Kim Antworten- Carsten 13. Juni 2018 11:24 Hallo Kim,

vielen Dank für die schnelle Antwort. Da ich nur einem recht kleinen Kreis Zugang gewähren werde, nutze ich erst einmal SimpleMembership. Ich habe nach anderen Tools geschaut – diese sind dann zu umfangreich. So viel Aufhebens brauche ich am Ende nicht.

Hugs, Carsten Antworten

- Carsten 13. Juni 2018 11:24 Hallo Kim,

- Kim Salewski 13. Juni 2018 8:53 Moin Carsten,

- oliver2. Juni 2018 1:41 Hallo Ihr Lieben,

ihr habt mir mit dieser Anleitung sehr weitereholfen! Vielen Dank dafür. 2 Fragen hätte ich noch dazu:

a) ich wollte ebenfalls den Text „Erinneren Sie mich…“ + dem Würfel unter dem Login rausnehmen.Das mit dem Text hatauch mit der mo. Datei funktioniert. Habt ihr eine Idee, wie ich den Würfel weg bekomme?

b) wenn ich die Seite nun durch den Login geschützt habe und ebenfalls den Seitenschutz aktiviert habe, können Inhalte wohl trotzdem gesehen werden? Inhalte auf der Seite wie Produkte, Inhalte etc.?

Vielen Dank schon mal für die Antwort(en) und liebe Grüße OG Antworten- Lukas19. November 2019 11:58 Hallo Oliver,

ich habe das selbe Problem wie in deiner Frage a). Hast du mittlerweile eine Lösung gefunden? Bzw. welche mo. Datei meinst du?

Vielen Dank vorab und liebe Grüße

Lukas Antworten

- Lukas19. November 2019 11:58 Hallo Oliver,

- Daniel29. Mai 2018 18:37 Hallo,

sehr hilfreicher Beitrag. Ich nutze nun auch einen WordPress Mitgliederbereich, da ich nun einen Online-Kurs erstellt habe und diesen nur ausgewählte Leute sehen sollen. Also ich finde das Plugin klasse. Eigentlich war WordPress ja früher eher für Blogger gedacht und durch ein Membership Plugin wie Digimember kann man gleich viel mehr daraus machen.

Beste Grüße

Daniel Antworten - Vanessa16. Mai 2018 10:49 Halli hallo,

vielen Dank für die wunderbare und ausführliche Anleitung. In meinem Fall möchte ich keine Downloads anbieten, sondern nur eine Seite für verschiedene (von mir vorgegebene Nutzer) zugänglich machen.

Ich möchte allerdings gerne verfolgen können wer sich wann eingeloggt hat. Gibt’s dafür eine Möglichkeit?

Vielen Dank schon mal 🙂 Antworten- Thorsten Faltings 16. Mai 2018 13:51 Moin Vanessa,

das ist mit diesem Plug-in Simple Membership unseres Wissens nicht möglich.

Außerdem solltest Du über diese Idee im Zuge von DSGVO noch einmal nachdenken.

Ahoi!

Thorsten Antworten- Vanessa16. Mai 2018 14:29 Vielen Dank für die schnelle Antwort.

Gibt es ein Plugin mit dem eine solche Auswertung möglich wäre? Antworten- Thorsten Faltings 16. Mai 2018 14:32 Wir kennen so ein Plug-in nicht. Antworten

- Vanessa16. Mai 2018 14:29 Vielen Dank für die schnelle Antwort.

- Thorsten Faltings 16. Mai 2018 13:51 Moin Vanessa,

- Marcel9. Mai 2018 11:51 Hallo Kim,

Danke für die tolle Anleitung. Kann man beim Download Monitor auch festlegen, welcher Benutzer welche Downloads abrufen kann? Ich habe 2 verschiedene Benutzer, die jeweils nur bestimmte Downloads abrufen können sollen. Das sie nur die gewünschten Seiten sehen funktionioniert ja über Simple Membership gut. Aber falls jetzt jemand über den Permalink zum Download verfügt, kann er die Datei runterladen egal als welcher Nutzer er eingeloggt ist. Gibt es eine Lösung, dass man die Datei nur runterladen kann, wenn man als der richtige User eingeloggt ist? Danke. Antworten- Thorsten Faltings 14. Mai 2018 12:53 Moin Marcel,

wie im Beitrag beschrieben, können den beiden Benutzern unterschiedliche Seiten zugewiesen werden. Allerdings: kennt Benutzerin A von Benutzer B die Download-Links und ist eingeloggt, dann hätte sie auch Zugriff auf die Dateien. Soll auch diese Situation verhindert werden, müsste man sich eine alternative Strategie ausdenken.

Ahoi!

Thorsten Antworten- Marcel14. Mai 2018 20:20 Moin Torsten,

ok danke für die Bestätigung des Sachverhalts. Dann habe ich erst mal nix falsch eingestellt. Antworten

- Marcel14. Mai 2018 20:20 Moin Torsten,

- Thorsten Faltings 14. Mai 2018 12:53 Moin Marcel,

- Thomas 2. Mai 2018 20:36 Sehr schöne Lösung, genau was ich gesucht habe. Vielen Dank! Antworten

- Uwe11. April 2018 5:27 Klasse Script was ich schon lange gesucht habe, alles eingebaut und es funktioniert…

Was aber nicht funktioniert ist der Logout über die „Kontoseite“, klicke ich auf Logout leitet dieses mich um auf eine Seite meines Webhosters

https://meinedomain.de/?swpm-logout=true ist der Link der dahinter liegt und weitergeleitet werde ich zu: http://s79.goserver.host/neutral/

Hab ich da einen Denkfehler oder ist es etwas anderes?

Danke schon mal Antworten- Uwe11. April 2018 6:17 Hab den Fehler selber gefunden, lag am httpS… habs im Script selber rausgenommen Antworten

- Stefan23. März 2018 18:34 Ein wirklich toller Beitrag, vielen Dank! Ich habe ihn soweit umgesetzt und angepasst, und es funktioniert auch alles, bis auf ein Problem: Wenn ich mich über meinen Desktop-PC einlogge, oder über verschiedene Apple-Tablets oder ein Samsung-Smartphone, werde ich zur angegebenen Seite weitergeleitet und bin eingeloggt, aber es funktioniert nicht über ein iPhone, dort wird mir immer der Hinweis ausgegeben, dass ich mich anmelden müsste, und ich kann mir das nicht erklären. Hat jemand dieses Problem auch, oder kann mir dazu Hilfestellungen geben? Vielen Dank im Voraus! Antworten

- Klaus22. März 2018 17:17 Ich habe einfach auf der Download-Seite den Logout-Buttom eingefügt, einmal am Anfang und einmal am Ende. Antworten

- Nicole22. März 2018 15:45 Hallo Kim, das ist ein super Beitrag – es steht alles drin, einfach und sehr nachvollziehbar erklärt 🙂 TOP.

Nur eine Frage habe ich: Ich bin 1 zu 1 den Schritten gefolgt und es funktioniert super und ist genau das, was ich benötige. Wenn ich mich als Tester einlogge, wird mir aber leider kein Logout Button angezeigt.

Wo steckt der denn? Muss ich den extra ausweisen oder programmieren?

Danke für eine Rückmeldung.

Grüße Nicole Antworten- Kim Salewski 22. März 2018 16:57 Liebe Nicole,

das ist wahr, das Ausloggen findet bei diesem Plug-in/bei dieser Methode auf der Log-in Seite statt. Wenn man auf diese klickt, findet man dort den „Ausloggen“ Link.

Eine Möglichkeit, das Ausloggen für Benutzer logischer zu gestalten wäre:

1. Du benennst die Seite „Log-in“ in „Konto“ um.

oder

2. Du nutzt das Plug-in „Nav Menu Roles“, mit dem du angeben kannst, welcher Menüpunkt angemeldeten und welcher Menüpunkt abgemeldeten Besuchern angezeigt wird. Hier kannst du zwei mal den Link „Log-in“ zu deinem Menü hinzufügen, den ersten shaltest du für abgemeldete Besucher sichtbar. Den zweiten benennst du um in „Log-out“ um und schaltest ihn für angemeldete Benutzer sichtbar. So sehen abgemeldete Besucher „Log-in“, und angemeldete Besucher „Log-out“ im Menü stehen.

Ich hoffe, das konnte dir etwas weiterhelfen.

Viele liebe Grüße,

Kim Antworten- Nicole28. März 2018 12:00 Hallo Kim,

danke für die Rückmeldung. Sorry, ich konnte noch nicht an der Website weiterarbeiten – aber am Wochenende setze ich mich wieder ran. Gerne sag ich Bescheid, ob und wie ich es geschafft habe 🙂

Danke nochmals für deine Zeit und die Tips.

Grüße,

Nicole

@Klaus: Das klingt auch wie eine gute simple Lösung. Antworten

- Nicole28. März 2018 12:00 Hallo Kim,

- Kim Salewski 22. März 2018 16:57 Liebe Nicole,

- Constanze Straub 23. Februar 2018 11:00 Hallo Kim,

ganz genau weiß ich nicht, was du meinst: Wenn ich mich als Mitglied ausloggen möchte, klicke ich im Menü oben auf „Logout“. Dann erscheint, wie auch vor Installation des Plugins, die Seite mit dem Befehl „Abmelden“. Hatte ich vor Installation des Plugins darauf geklickt, wurde ich tatsächlich auf die Startseite geführt. Jetzt wie gesagt werde ich auf die WP-Anmeldeseite geführt. Da ist also irgendwo ein Fehler, ich weiß nur nicht wo…

Liebe Grüße,

Constanze Antworten- Kim Salewski 23. Februar 2018 11:09 Hallo Constanze,

Leider kann ich dir da nicht weiter helfen.

Das Plug-in Nav Menu Roles hat lediglich die Funktion freigeschaltet, dass Menüpunkte für angemeldete/abgemeldete Besucher angezeigt werden.

An dem Abmelden-Link auf der Log-in Seite von Simple Membership hat es (bei uns) nichts geändert.

Leider kann ich hier nur sagen „Probieren geht über Studieren“. Teste, ob der Link wieder funktioniert, wenn das Plug-in Nav Menu Roles deaktiviert ist. Wenn ja, suche nach einem anderen in dieser Richtung.

Viele Liebe Grüße,

Kim Antworten- Constanze Straub 23. Februar 2018 11:18 Hallo Kim,

ist schon okay, Support kann ich ja nicht erwarten. Du hast mir so schon sehr weitergeholfen, danke nochmals. Ich habe gerade das Plugin deaktiviert und das Problem existiert trotzdem noch. Muss also noch probieren und den Fehler suchen.

Danke und liebe Grüße,

Constanze Antworten

- Constanze Straub 23. Februar 2018 11:18 Hallo Kim,

- Kim Salewski 23. Februar 2018 11:09 Hallo Constanze,

- Constanze Straub 23. Februar 2018 8:28 Hallo Kim.

Ein grandioser Beitrag! Sehr gut und sehr detailliert erklärt. Mein Kompliment. Ich stehe gerade vor genau dieser Herausforderung: ein Mitgliederbereich. Noch dazu auf einer dreisprachigen Seite. Ich habe dieses Plugin ausprobiert und es scheint zu funktionieren. Meine Aufgabe: Ein Teil der Website soll nur Mitgliedern zugänglich sein. Wie im obereren Beispiel brauche ich kein Passwort etc., das macht der Admin.

Mein Problem ist: Wie ändere ich das Menü im Mitgliederbereich, damit dort zum Ausloggen nicht „Login“ steht, sondern eben „Logout“. Momentan komme ich auf die Seite zum Ausloggen, indem ich auf „Login“ klicke. Dort ist der korrekte Link zur Weiterleitung auf die Abmelden-Seite enthalten. Nur: Wie kann ich auf den Mitgliederseiten den Link „Login“ umbenennen in „Logout“? Ist das möglich? Oder geht es in einer WordPressinstallation nicht?

Liebe Grüße,

Constanze Antworten- Kim Salewski 23. Februar 2018 8:49 Moin Constanze,

Ich würde folgendes Plug-in nutzen: Nav Menu Roles

Dieses Plug-in erlaubt es dir, in deinem Menü bei einzelnen Menüpunkten anzugeben, ob diese nur von angemeldeten Benutzern, abgemeldeten Besuchern oder Benutzern mit speziellen Benutzerrollen gesehen werden können.

Du könntest in dein Menü die Seite „Log-in“ zwei Mal einfügen. Den zweiten Menüpunkt „Log-in“ benennst du dann um in „Log-out“ und schaltest ihn durch das Plug-in nur für angemeldete Besucher sichtbar (so sehen abgemeldete Besucher diesen nicht). Genau so kannst du „Log-in“ nur für abgemeldete Besucher sichtbar machen, dann wirkt es, als würde aus Log-in nach dem Anmelden Log-out werden.

Ich hoffe, das hat dir etwas geholfen, auf der Plug-in Seite findest du Screenshots, die sicherlich etwas Klarheit bringen.

Viele Liebe Grüße,

Kim Antworten- Constanze23. Februar 2018 10:03 Moin Kim,

Danke sehr! Super Tipp, und dann noch so schnell. Ich bin begeistert!

Ich probiere das Plugin aus. Theoretisch wären für dieses Problem ja verschiedene Möglichkeiten denkbar: Von vornherein für jede Seite ein eigenes, vom Theme unabhängiges Menü erstellen und entsprechend auf der Mitgliederseite ändern. Oder den ganzen Mitgliederbereich von vornherein auslagern auf eine Subdomain (mit neuem WordPress). Aber wie es aussieht, scheint die Plugin-Lösung eine wenig aufwendige Lösung. Danke sehr!

Liebe Grüße

Constanze Antworten- Constanze23. Februar 2018 10:37 Hallo Kim,

es funktioniert leider nicht wie erhofft.

Zwar klappt es mit der Sichtbarkeit der Links, also als eingeloggt Mitglied wird nur der Link Logout gezeigt (und umgekehrt, Nichtmitglieder sehen nur das Login).

Doch wenn ich mich als Mitglied wieder auslogge, werde ich zur WP-Abmeldung geführt. Mache ich da gerade einen Denkfehler? Welche Einstellungen könnten Verkehr sein?

Liebe Grüße

Constanze Antworten- Kim Salewski 23. Februar 2018 10:44 Hallo Constanze,

Hast du auf den Link „Logout“ und dann auf „Abmelden“ unten auf der Seite geklickt?

Das sollte einen ganz normal ausgeloggt auf die Startseite zurückleiten.

Liebe Grüße,

Kim

- Kim Salewski 23. Februar 2018 10:44 Hallo Constanze,

- Constanze23. Februar 2018 10:37 Hallo Kim,

- Constanze23. Februar 2018 10:03 Moin Kim,

- Kim Salewski 23. Februar 2018 8:49 Moin Constanze,

- Ute Bender21. Februar 2018 16:43 Vielen Dank für den tollen Beitrag. Genau das habe ich gesucht und es klappt auch wunderbar. Eine kleine Frage bleibt:

Unsere Mitglieder gehören Gruppen an (das sind meine Level), die unterschiedlich Zugriff auf unsere Kursinhalte haben sollen. Der Kurs umfasst fast 130 Seiten. Füge ich nun eine neue Gruppe (Level) hinzu, die auf alle 130 Seiten zugreifen soll, muss ich dann jede Seite wieder aufrufen und per Klick die Zuweisung bestätigen, oder gibt es hier ein Addon oder Trick, wie ich schnell Mitglieder eines Levels alle Seiten zugänglich machen kann.

Es wäre toll, wenn ihr einen Hinweis hättet.

Besten Dank im voraus.

Ute Antworten- Kim Salewski 22. Februar 2018 8:41 Moin Ute,

Das ist eine sehr gute Frage. Ich habe mich einmal erkundigt und es gibt tatsächlich die Möglichkeit, mehrere Seiten (oder Beiträge) auf einmal zu schützen.

Du begibst dich in dem Bereich „WP Mitgliedschaft“ zu dem Menüpunkt „Mitgliedschaftsstufen“. Dort findest du oben fünf Reiter, bei denen der letzte „Schutz von Beiträgen uns Seiten“ heißt. Hier erscheinen nun drei weitere Reiter, bei denen du Beiträge, Seiten, oder Benutzerdefinierte Beiträge (Custom Post Type) anhaken und mittels des DropDownMenüs oben allen samt die gewünschte Mitgliedschaftsstufe zuteilen kannst.

Hier einmal ein Link, mit der Erklärung des Plug-in Autors, inklusive Screenshots (Englisch).

Mehrere Seiten auf einmal schützen

Viele liebe Grüße,